O sprawie donoszą lokalne (RPA) media: The breach resulted from the printing of the bank’s encrypted master key in plain, unencrypted digital language at the Postbank’s old data centre in the Pretoria city centre. (…)The master key is a 36-digit code (encryption key) that allows its holder to decrypt the…

Czytaj dalej »

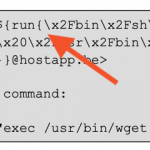

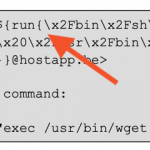

O podatności w Eximie pisaliśmy już jakiś czas temu: Przeszło 4 miliony publicznych instalacji Exima to jest coś. Tymczasem pokazano w zasadzie pełen opis podatności umożliwiającej zdobycie roota. Podatne są wersje 4.87 do 4.91 (włącznie). Tymczasem NSA ostrzega, żę Rosjanie cały czas wykorzystują tę podatność i prawdopodobnie uzyskując przyczółek na serwerze w DMZ przenikają do kolejnych…

Czytaj dalej »

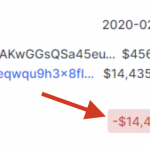

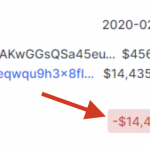

Wg tych relacji – chiński inwestor stracił około 200 milionów PLN (w kryptowalutach BTC / BCH). Oryginalny wątek tutaj, kopia tutaj. Z kolei nieco więcej analizy można zobaczyć w tym wątku: BREAKING 1M $BCH sim hack!! worth $30M from 1 single Chinese whale (he claimed lost $15M $BTC too) He's…

Czytaj dalej »

Idzie nowe. Jeśli ktoś chce mocno technicznie się wgryźć w temat można zacząć od tego wprowadzenia (EMV dla opornych ;) Może też się przydać nasza relacja w temacie ataków klasy pre-play. W każdym razie praca o charakterze z jednej strony akademickim, z drugiej strony praktycznym pokazuje ataki na komunikację bezprzewodową (z…

Czytaj dalej »

O podobnej historii pisaliśmy niedawno w kontekście Krakowa (wtedy było to niemal 800 transakcji zrealizowanych w przeciągu 10 miesięcy). Jak donosi TVP Regiony: Do 10 lat więzienia grozi 45-letniej mieszkance Łodzi, która skradzioną kartą bankomatową dokonała 111 transakcji. Płacąc zbliżeniowo za drobne zakupy w ciągu kilku tygodni „wyczyściła” konto. Rzeczywiście akcja…

Czytaj dalej »

Zobaczcie na ten wątek, który pozwoliliśmy sobie przetłumaczyć: Halo tu twój bank. Wykryliśmy podejrzaną transakcję kartą kredytową w Miami. Czy pan ją wykonywał? Nie OK, w celu weryfikacji że rozmawiam z Piotrem proszę o podanie swojego ID logowania do banku. Dziękujemy. Zaraz otrzyma Pan, z banku kod PIN, który proszę…

Czytaj dalej »

Zwięzły i precyzyjny opis sytuacji przedstawił zespół CERT Polska: Ostrzegamy przed bardzo dobrze przygotowanym atakiem telefonicznym, w którym przestępcy próbują uzyskać kod SMS potrzebny do utworzenia odbiorcy zaufanego. W konsekwencji umożliwia to kradzież środków z konta. Atakujący dzwonią do ofiar podszywając się pod numer telefonu infolinii banku i proszą o…

Czytaj dalej »

Jak pokazuje historia, SMS-y to nie jest idealna metoda dodatkowej autoryzacji transakcji finansowych. M.in. stąd już bardzo konkretne działania kilku konkretnych niemieckich banków: Postbank planuje wycofać się z SMS-ów do końca sierpnia Raiffeisen Bank, Volksbank, Consorsbank – w okolicach końca roku Deutsche Bank i Commerzbank (właściciel mBanku) – też idą w…

Czytaj dalej »

To ponownie nasza dawna przyjaciółka – MongoDB. Sama „tabela” alipay_trans_2019 posiada prawie 1,3 miliarda rekordów: Baza została zabezpieczona w godzinę od zgłoszenia, a jak wspominamy w tytule, to częściowe dane o transakcjach (np. nie ma przedmiotu transakcji) – w tym pewne dane osobowe. Cel bazy to prawdopodobnie budowanie profili użytkowników…

Czytaj dalej »

1100 zapisanych osób, prezentacje z hackowaniem na żywo, uznani prelegenci (wielokrotne #1 miejsca w ankietach na podobnych wydarzeniach mówią same za siebie). Wiedza jak chronić ale i jak atakować, możliwości swobodnego networkingu, świetne miejsce (sala koncertowa) z rewelacyjną jakością obrazu na projektorze (tak wiemy, różnie z tymi projektorami bywa na…

Czytaj dalej »

W temacie reverse engineeringu binarek istnieje IDA Pro i dalej długo, długo nic. Tymczasem na początku marca, w trakcie konferencji RSA – ma zostać udostępnione bezpłatnie (do „publicznego użycia”) narzędzie GHIDRA. Wg tej relacji jest ono rzeczywiście całkiem porównywalne z IDA, a dodatkowo w standardzie ma dostarczony dekompilator. Można też…

Czytaj dalej »

Nie będziemy tłumaczyć całej relacji. W skrócie, bohaterem jest twórca oprogramowania SafeHouse, umożliwiającego szyfrowanie plików. Pewnej nocy 2000 roku zadzwonił do niego człowiek z NSA (zerknijcie w oryginalnym tekście na procedurę potwierdzenia tożsamości :) – i poprosił o informację czy może w oprogramowaniu nie ma gotowego backdoora – „to sprawa bezpieczeństwa…

Czytaj dalej »

…taką właśnie funkcję wprowadził jakiś czas temu Revolut. Samą aplikację na telefon plus wirtualną kartą można mieć bezpłatnie – bazowe rozwiązanie pozwala płacić kartą w wielu popularnych walutach – po bardzo dobrych kursach wymiany. Dodatkowo – taka karta jest przedpłacona + można ustalić miesięczny limit płatności. Dla paranoików – jako…

Czytaj dalej »

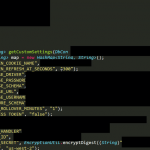

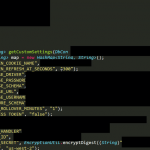

F5 donosi o nowej, dość zaawansowanej kampanii o kryptonimie Zealot. Tym razem celem są zarówno hosty Windowsowe jak i Linuksowe, potrafi się też rozpowszechniać wewnątrz sieci. Warto zaznaczyć że wykorzystane są względnie świeże exploity (z tego roku) – zdalne wykonanie kodu w bibliotece Struts2 – tutaj wystarczy przesłać odpowiednio spreparowany…

Czytaj dalej »

Pewnie trochę przesadzamy z tytułem, ale w dużym uproszczeniu do tego sprowadza się wyjaśnienie Kasperskiego odnośnie ostatniej afery z domniemanym dostępem rosyjskiego rządu do tajnych danych NSA.

Czytaj dalej »