NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Kolejne zaskakująco proste podatności w PAN-OS są używane przez zewnętrznych aktorów. Badacze z grupy WatchTowr sprawdzili, jakich metod używają przestępcy oraz jakie środki zaradcze podjął producent.

Czytaj dalej »

Rosyjska grupa APT “Midnight Blizzard” wykorzystuje pliki .rdp w kampanii malware, która umożliwia kradzież danych z dysków użytkowników oraz dystrybucję złośliwego oprogramowania w sieci ofiary. Atak polega na oszukaniu użytkownika, aby otworzył spreparowany plik .rdp, co skutkuje kradzieżą danych i potencjalnym zainfekowaniem innych urządzeń. Nasi pentesterzy natrafili na ślady tej…

Czytaj dalej »

Już po raz kolejny, wraz z Bankiem Gospodarstwa Krajowego, serdecznie zapraszamy na szkolenie z cyklu CyberAkademia BGK. Tym razem, mając na uwadze zbliżający się gorący okres przedświątecznych zakupów, tematem naszego nadchodzącego webinaru jest bezpieczeństwo w sieci: #Bezpieczne płatności i zakupy online. Zakupy w internecie to wygoda, oszczędność czasu i szansa…

Czytaj dalej »

Jeśli chcecie w sprawny sposób rozpocząć swoją przygodę z bezpieczeństwem IT – zapraszamy na naszą unikalną, dwudniową edycję szkolenia: Wprowadzenie do bezpieczeństwa IT. Dlaczego unikalną? A więc….

Czytaj dalej »

Skuteczna ochrona obiektów często wymaga współdziałania różnych systemów bezpieczeństwa. Aby cały proces był nie tylko efektywny, ale również i wygodny, warto korzystać z jednego, zintegrowanego narzędzia. W odpowiedzi na te potrzeby, firma Roger opracowała oprogramowanie VISO SMS, które służy do monitorowania oraz wizualizacji systemów zabezpieczeń. Dzięki temu rozwiązaniu możliwe jest…

Czytaj dalej »

Praktyczna forma prezentacji. Aktualne tematy odpowiadające konkretnym zagrożeniom. Konkretne rady jak sprawnie wejść do branży ITsec i nie popełniać błędów początkujących ani nie tracić czasu na naukę kompletnie zbędnych rzeczy. Rekomendacje ochrony systemów, które możesz zastosować bezpośrednio po wydarzeniu. Brzmi dobrze? No więc przedstawiamy Wam Sekurak Cyberstarter – całodniowe wydarzenie…

Czytaj dalej »

Jeśli jesteś osobą odpowiedzialną za poprawne funkcjonowanie sporej bazy klientów, systemu księgowego, bazy handlowej czy firmowej sieci, wiesz jak bezcenne są wrażliwe dane i ich ochrona. Niestety, coraz sprytniejsze działania cyberprzestępców, częściej niż kiedykolwiek wspierane rozwijającą się sztuczną inteligencją, wymagają nieustannego rozwijania wiedzy w temacie zabezpieczeń i ochrony newralgicznych informacji….

Czytaj dalej »

– tymi słowami w punkt Gynvael Coldwind podsumował ostatnią konferencję Mega Sekurak Hacking Party, która odbyła się 30 września 2024 roku w Centrum Kongresowym ICE w Krakowie. Dla zespołu Securitum to zaszczyt być nie tylko organizatorem najbardziej merytorycznego wydarzenia ze świata IT sec w Polsce, bo cieszy nas również to,…

Czytaj dalej »

W pracy z systemami Windows kluczowy jest dostęp do narzędzi umożliwiających zdalną administrację. Choć nowoczesne rozwiązania, takie jak PowerShell Remoting, dobrze spełniają te funkcje, ich wykorzystanie często jest ograniczone przez polityki bezpieczeństwa lub rozwiązania EDR (Endpoint Detection & Response – wykrywanie i reagowanie w punktach końcowych). W takich sytuacjach można…

Czytaj dalej »

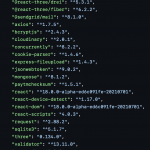

W niniejszym artykule przyglądamy się szeroko zakrojonej kampanii przypisywanej północnokoreańskiej grupie APT. Atakujący wykorzystują technologie takie jak JavaScript i Python do przejmowania kontroli nad komputerem ofiary oraz eksfiltracji kluczowych informacji. Na celowniku przestępców znaleźli się programiści i firmy technologiczne. Uważajcie!

Czytaj dalej »

Piotr Rzeszut opisuje jak w prosty sposób można obezwładnić system kontroli dostępu bazujący na kartach MIFARE. Badacze znaleźli backdoor – zaszyty klucz w kartach pochodzących od jednego z producentów tańszych zamienników tych urządzeń.

Czytaj dalej »![Zostań prelegentem na nowym wydarzeniu: sekurak cyberstarter! :-) [CFP] Zostań prelegentem na nowym wydarzeniu: sekurak cyberstarter! :-) [CFP]](https://sekurak.pl/wp-content/uploads/2023/08/hackerzzz-150x150.jpeg)

Już niebawem, bo 6.12.2024 startujemy nowe, wydarzenie online od sekuraka, czyli sekurak cyberstarter. Jest to całodniowa konferencja przeznaczona dla: Uprzedzając pytania – dostępne będą również nagrania (prawie) wszystkich prelekcji. Ścieżki planowane w ramach wydarzenia: W wydarzeniu jako prelegenci udział potwierdzili: Od strony czasowej mamy zaplanowane trzy rodzaje prezentacji: Jeśli chciałbyś…

Czytaj dalej »

3 października 2024 roku jeden z uczestników Sekurak Academy podzielił się swoimi wątpliwościami co do otrzymanego maila. Sądził, że mógł stać się celem ataku – numeracja faktury załączonej do e-maila odbiegała od używanego w firmie standardu. Zrzut ekranu otrzymanej wiadomości przekazał naszym analitykom. Akcje użytkownika uchroniły firmę przed potencjalnym atakiem,…

Czytaj dalej »

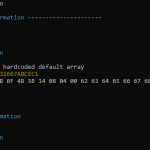

Poniżej opis procesu łamania naszego hasła, przesłany przez zwycięzcę konkursu, _secmike. Prosił on również o nagłośnienie tej zbiórki, do wzięcia udziału w której zachęcamy. ****** A teraz writeup: 28 września 2024 roku na portalu sekurak.pl pojawił się ciekawy konkurs związany z odtworzeniem danych wejściowych do funkcji skrótu, dysponując jedynie danymi…

Czytaj dalej »

Na ostatnim MEGA sekurak hacking party, rozdawaliśmy wydaną przez nas książkę OSINTową autorstwa Krzyśka Wosińskiego (~200 stron). Mieliśmy dostępne tylko 1000 egzemplarzy, teraz mamy 0, ale sporo osób pyta się o możliwość zakupu. Jeśli więc jesteś wstępnie zainteresowany (cena 29zł brutto + wysyłka; tylko dla zapisujących się poniżej) to dopisz…

Czytaj dalej »