NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

16 lipca o godzinie 19:00 zapraszamy Was na bezpłatny pokaz integracji Wazuha z MikroTikiem. Podczas spotkania przekonasz się, jak w jednym miejscu efektywnie monitorować bezpieczeństwo twojej sieci, nie tracąc cennego czasu na żmudne analizowanie logów bezpieczeństwa na wielu urządzeniach osobno. Tym razem bierzemy na warsztat integrację Wazuha z routerem MikroTik….

Czytaj dalej »

Sekurak.Academy obchodzi drugie urodziny (zaraz zaczynamy piąty semestr)! Do tej pory zaufało nam ponad 13 000 osób, dla których przeprowadziliśmy ponad 60 praktycznych szkoleń! Dwa lata to doskonała okazja, by wprowadzić ulepszenia 🙂 Dlatego przedstawiamy Ci Sekurak.Academy 2.0, czyli prawdziwą rewolucję w nauce cyberbezpieczeństwa! Nowy semestr przynosi krótsze, 1,5-godzinne, pogrupowane…

Czytaj dalej »

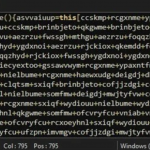

TL;DR: Otrzymałem ofertę pracy web3 z pozornie prawdziwego (ale zhakowanego) konta LinkedIn. Przynętą było repozytorium z backendem Node.js, bazujące na skradzionym koncepcie projektu (munity.game). Kluczowy plik, bootstrap.js, dynamicznie pobierał i wykonywał zaciemniony malware. Cel: skanowanie systemu (portfele, pliki .env, dokumenty, hasła z Chrome), kradzież schowka, eksfiltracja danych i instalacja backdoora….

Czytaj dalej »

W kwietniu br. zorganizowaliśmy kolejną już edycję otwartego szkolenia kształtującego cyberświadomość wśród osób nietechnicznych z serii „Nie daj się cyberzbójom”, na które zapisała się niebagatelna liczba ponad 7000 osób (!) „Dużo praktycznych przykładów, zero lania wody!” „Trener świetnie przygotowany, mówi ludzkim językiem” „Wciągające, można słuchać godzinami!” – to tylko trzy…

Czytaj dalej »

Ivanti to jedna z tych firm, która często gości na łamach portalu sekurak.pl. Dzieje się tak za sprawą ogromnego zainteresowania ze strony badaczy bezpieczeństwa, ale także i cyberprzestępców, co przekłada się na stosunkowo dużą liczbę ujawnionych błędów (nie bez winy jest fakt, że rozwiązania bezpieczeństwa – chociaż Ivanti nie jest…

Czytaj dalej »

15 maja 2025 roku odbyła się druga edycja konferencji Sekurak Cyberstarter (całodniowe wydarzenie online), która przyciągnęła tysiące pasjonatów ITsec i zdobyła fenomenalną ocenę 9,6/10! Konferencja skierowana była do osób z IT chcących wejść w świat cyberbezpieczeństwa, profesjonalistów ITsec zamierzających zwiększyć swoje umiejętności oraz osób nietechnicznych zainteresowanych ochroną przed cyberzagrożeniami. Sześć…

Czytaj dalej »

15 maja? Zanotujcie sobie tę datę w kalendarzu! Tego dnia zapraszamy na Sekurak Cyberstarter 2025 (cały dzień, online), czyli konferencję, która powinna stać się punktem obowiązkowym dla każdej osoby interesującej się tematyką ITsec! Pierwsza edycja konferencji (6 grudnia 2024 r.) rozbiła bank – ponad 4750 uczestników live, ocena 9,6/10 i…

Czytaj dalej »

Strela Stealer to specjalnie przygotowany malware, służący do wykradania danych uwierzytelniających z dwóch klientów poczty – Mozilla Thunderbird i Microsoft Outlook zainstalowanych na systemach Windows, zlokalizowanych w wybranych europejskich krajach. Pierwsze informacje o tym złośliwym oprogramowaniu pojawiły się w 2022 roku. Cyberprzestępcy rozsyłali Strelę za pomocą kampanii phishingowych, głównie wymierzonych…

Czytaj dalej »

Cześć, 18 marca br. zaprosiliśmy Was na wyjątkowe wydarzenie – Dlaczego hackowanie aplikacji webowych jest proste? Michała Sajdaka, który na żywo pokazywał między innymi, jak hackować samochody, jak wejść na pokład samolotu w charakterze pilota czy jak przejąć całą organizację za sprawą kilku żądań HTTP, oglądało ponad 2000 osób, a…

Czytaj dalej »

Zajrzyj na Helion.pl – znajdziesz tam rabaty do -98% na bestsellerowe publikacje oraz kursy IT. W obliczu rosnącej liczby zagrożeń cyfrowych, ataków phishingowych i zaawansowanych technik inżynierii społecznej jedno pozostaje pewne – wiedza to najlepsza forma ochrony. Właśnie dlatego Helion.pl uruchomił Wielkanocny Kiermasz Książkowy: największą akcję promocyjną tej wiosny! Wśród…

Czytaj dalej »

Pierwsze koty za płoty: przekroczyliśmy już barierę 100 000 osób przeszkolonych w zakresie AI! 🎉 Tak jest, dobrze czytasz – sto tysięcy ludzi uczestniczyło w naszych szkoleniach otwartych (Poznaj AI, Narzędziownik AI, Hackowanie vs. AI), zamkniętych (dla dedykowanych Klientów) i prelekcjach dot. AI na konferencjach (w tym MEGA Sekurak Hacking Party…

Czytaj dalej »

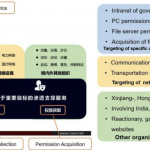

W pierwszej części artykułu przyjrzeliśmy się historii chińskiej firmy i-Soon oraz wyciekowi danych, jaki ją spotkał. W drugiej części omówimy narzędzia oraz usługi przez nią oferowane. Według raportu niemieckiej służby kontrwywiadowczej BfV ujawnione informacje obejmowały szczegółowe dane o produktach, ich wersjach, cenach oraz wynikach sprzedaży. Dostępne były również instrukcje obsługi…

Czytaj dalej »

Kto z nas nie chciał zostać hackerem? Filmy takie jak Johnny Mnemonic czy Matrix wyjątkowo pobudzały wyobraźnię. Teraz zwizualizuj sobie, że włamujesz się do sieci jak filmowy hacker – ubrany w bluzę z kapturem, z kawą w ręku, siedzisz przed komputerem, ale legalnie, bez policyjnych syren w tle. Brzmi jak…

Czytaj dalej »

5 marca 2025 roku amerykańskie instytucje: FBI, Kryminalne Biuro Śledcze Marynarki Wojennej oraz Departamenty Stanu, Skarbu i Sprawiedliwości, ogłosiły skoordynowane działania wymierzone przeciwko dwunastu obywatelom Chin, oskarżonym o przeprowadzanie cyberataków o charakterze szpiegowskim. Akty oskarżenia, wydane przez federalne sądy w Nowym Jorku i Waszyngtonie, ujawniają kulisy chińskiego systemu zinstytucjonalizowanego cyberszpiegostwa,…

Czytaj dalej »

Cześć, chcecie zobaczyć, jak cyberprzestępcy przejmują kontrolę nad systemami finansowymi i dowiedzieć się, jak skutecznie się przed tym bronić? A może szukacie praktycznej wiedzy o Rozporządzeniu DORA, która pozwoli Wam działać w zgodzie z nowymi wymogami? Mamy dla Was coś wyjątkowego – i nie jest to żart 🙂 1 kwietnia…

Czytaj dalej »