Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Nie tak dawno, bo w ubiegłym roku została wykryta podatność w dobrze znanym WinRAR o czym pisaliśmy tutaj. I choć mogłoby się wydawać, że wraz z wydaniem aktualizacji problem został rozwiązany, to rzeczywistość pokazała, że nie do końca tak jest. Zwłaszcza, gdy do gry wkraczają grupy APT.

W najnowszym wpisie badacze z Checkpoint Research dosyć szczegółowo opisali kampanię nowej grupy Amaranth-Dragon (modus operandi zbliżony do grupy APT41). Cyberprzestępcy wykorzystali lukę (CVE-2025-8088) w WinRAR do atakowania wartościowych celów w Azji Południowo-Wschodniej. Skupili się głównie na podmiotach rządowych, co sugeruje zmotywowanego aktora, którego działania przyjmują postać wywiadu geopolitycznego.

TLDR:

W dużej mierze za sukcesem kampanii stoją dwa czynniki. Po pierwsze, brak automatycznych aktualizacji w WinRAR. Po drugie, wielu użytkowników ociąga się z instalacją poprawek, nawet jeśli używane przez nich wersje oprogramowania są “dziurawe” i stanowią bezpośredni punkt wejścia do systemu.

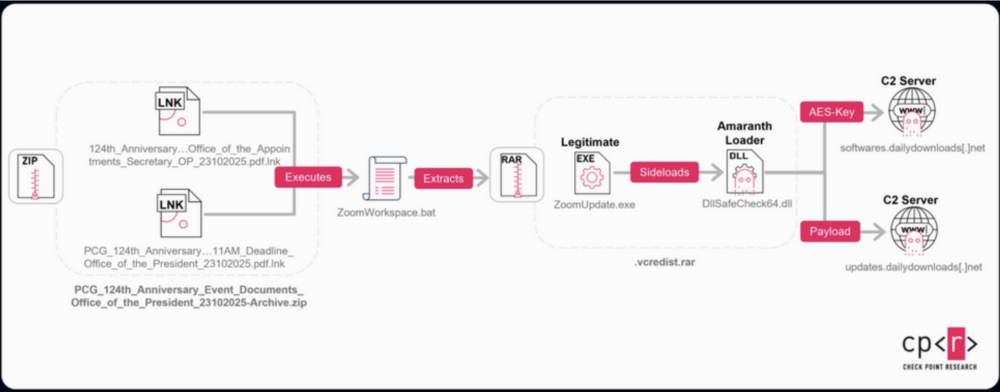

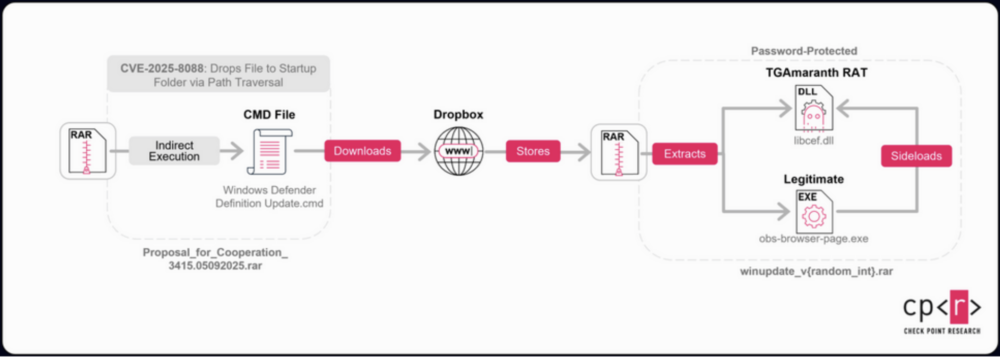

Atak najczęściej rozpoczynał się od wiadomości phishingowej, której treść nawiązywała do konkretnego wydarzenia politycznego. Do wiadomości dołączono archiwum (np. w formacie RAR), często hostowane na zaufanych platformach (np. Dropbox). W ten sposób atakujący próbowali omijać filtry antyspamowe.

Podczas gdy użytkownik otwierał załącznik, za pomocą podatnej wersji WinRAR, uruchamiany był exploit wykorzystujący mechanizm ADS (Alternate Data Streams). Korzystając z luki w archiwizatorze, cyberprzestępcy rozpakowywali złośliwy skrypt (plik .cmd lub .bat) w folderze Autostart systemu Windows. W ten sposób, podczas ponownego uruchomienia systemu, następowało automatyczne wykonanie skryptu.

Dalsza analiza wskazała, że skrypt ten uruchamia poprawny, podpisany cyfrowy plik .exe podatny na technikę DLL Sideloading. Nazwa pliku .exe zmieniała się dynamicznie, w zależności od danej kampanii. Analitycy nie sprecyzowali dokładnie o jakie pliki chodziło (wymieniono jedynie kilka z nich, np. ZoomUpdate.exe, obs-browser-page.exe). Skupili się natomiast na tym co się działo dalej, a mianowicie plik wykonywalny ładował złośliwą bibliotekę DLL, zawierającą Amaranth Loader (DllSafeCheck64.dll).

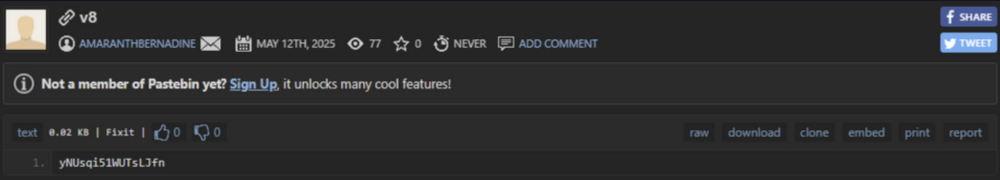

Loader po uruchomieniu łączył się z serwerami Command and Control (C2), aby pobrać klucz deszyfrujący główny payload (AES). Najczęściej był on umieszczany w serwisie pastebin.com. Niektóre warianty malware pokazują, że był hostowany na serwerze grupy lub zaszyty w kodzie loadera (co było jednak rzadkością).

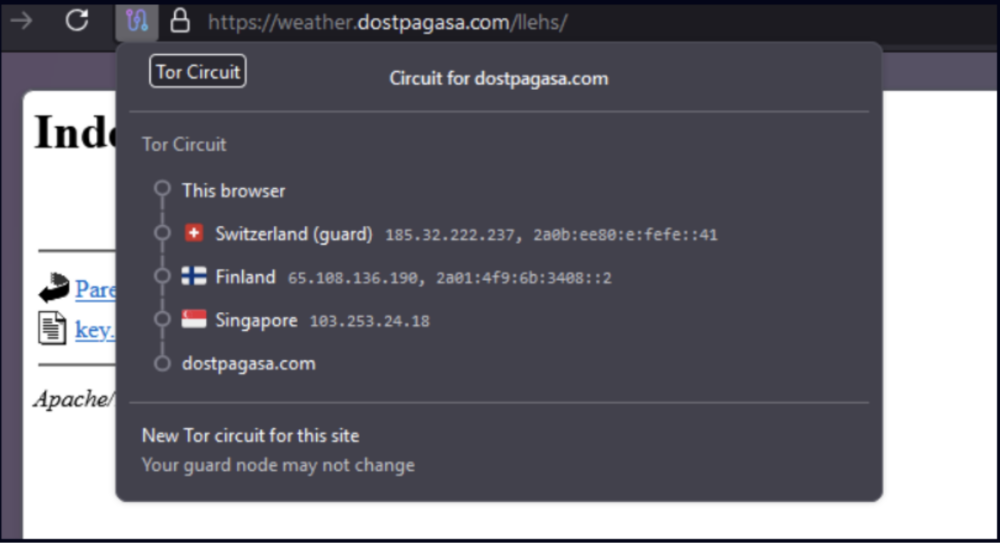

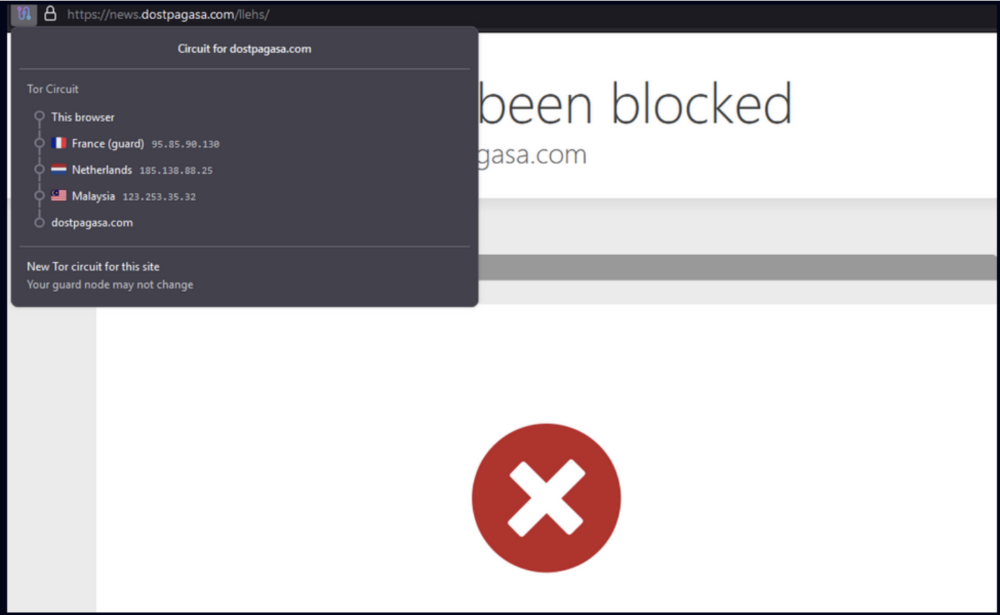

Tak jak było wspomniane na początku, atakujący obierali za cel konkretny region geograficzny. Z tego powodu weryfikowali adres IP. Jeżeli zainfekowana maszyna pochodziła z innego regionu, nie znajdującego się na liście atakujących, serwer C2 zwracał kod błędu 403. W przeciwnym razie ładunek był pobierany.

W kolejnym kroku następował proces odszyfrowania ładunku (za pomocą pobranego wcześniej klucza AES). Co ciekawe, malware był tzw. fileless, czyli nie był bezpośrednio zapisywany na dysku tylko uruchamiał się w pamięci RAM.

Finalnym ładunkiem okazał się być Havoc C2 Framework. Jest to zaawansowana platforma kontroli (C2) wykorzystywana do zdalnego zarządzania zainfekowanymi systemami. Jej główny agent działa w pamięci RAM, wykorzystuje skuteczne techniki maskowania, aby pozostać niewidocznym dla systemów EDR. Pozwala m.in. na wykonywanie poleceń w systemie (remote shell), eksfiltrację danych, wykonywanie zrzutów ekranu.

W innej kampanii badacze zaobserwowali malware TGAmaranth RAT. Jest to trojan korzystający z bota telegramowego jako kanał kontroli C2. Narzędzie pozwala na eksfiltrację danych oraz wykonywanie zdalnych komend. Ponadto, zostało wyposażone w mechanizmy blokujące programy antywirusowe zainstalowane na zainfekowanym hoście.

Badacze zwrócili również uwagę na sygnatury czasowe kompilacji plików oraz okresy aktywności serwerów C2. Dzięki analizie metadanych precyzyjnie ustalono, że grupa operuje w strefie czasowej UTC+8, co pokrywa się z czasem obowiązującym w Chinach. Co więcej, wysoka dyscyplina operacyjna, dobór celów o znaczeniu strategicznym oraz adaptacja luk w zaledwie kilka dni po jej upublicznieniu (CVE-2025-8088) sugerują, że Amaranth-Dragon jest aktorem sponsorowanym przez państwo o celach zbliżonych do grupy APT41 (powiązana z chińskim wywiadem).

Osoby zainteresowane szczegółami technicznymi odsyłamy do raportu Checkpoint Research. Badacze udostępnili pełną listę wskaźników infekcji (IoC) oraz techniczną analizę malware.

Źródło: research.checkpoint.com

~_secmike