Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Departament Obrony Stanów Zjednoczonych ogłosił właśnie uruchomienie inicjatywy „Hack the Pentagon”, która na wzór znanych już od wielu lat w sektorze prywatnym programów bug bounty ma pomóc wojskowym w lepszym zabezpieczeniu własnych systemów.

Nowe przedsięwzięcie nadzoruje sekcja Departamentu Obrony USA znana jako Defense Digital Service. Jednostką kieruje związany poprzednio z Microsoftem Chris Lynch.

USS Freedom — nowoczesny okręt wykorzystuje miliony linii kodu…

Pomimo tego, że „Hack the Pentagon” jest oczywiście wzorowany na inicjatywach firm takich jak Microsoft, Google, czy Facebook, to jednak wprowadza kilka dodatkowych obostrzeń dla swych potencjalnych uczestników.

Do udziału w wojskowym bug bounty kwalifikują się jedynie obywatele amerykańscy, którzy dodatkowo muszą pomyślnie przejść rządową weryfikację (background check). Nie będzie również dowolności w obieraniu poszczególnych celów dla testów bezpieczeństwa — lista dozwolonych systemów zostanie ściśle określona i ograniczona do tych o mniejszym znaczeniu.

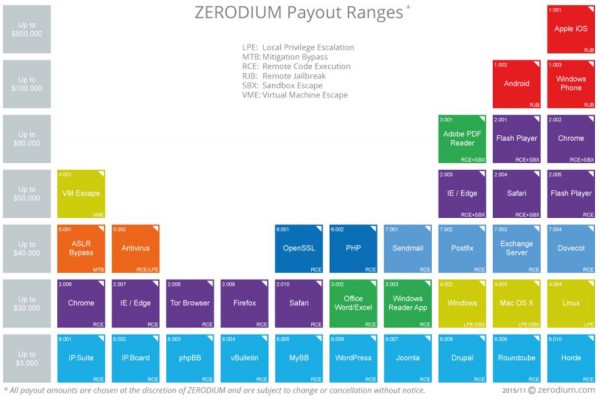

Stawki oferowane za podatności przez jednego z komercyjnych odbiorców — Zerodium

Czy tak ograniczony program bug bounty ma szanse przynieść amerykańskiej armii znaczące korzyści? Trudno powiedzieć. Być może w przyszłości jego zasady zostaną dostosowane tak, by całe środowisko badaczy bezpieczeństwa kwalifikowało się do udziału. Dobrym pomysłem będzie również uwzględnienie systemów krytycznych (szczególnie tych pisanych przez rosyjskich programistów).

Pierwszy w historii amerykański rządowy program płacenia za informacje o podatnościach potwierdza ciągły wzrost popularności bug bounty. Wszystko wskazuje więc na to, że większość dużych organizacji będzie musiała w niedalekiej przyszłości rozważyć wprowadzenie własnych tego typu inicjatyw. W przeciwnym razie ktoś inny może zapłacić za informacje o interesujących go lukach i wykorzystać je we własnym celu…

Background check skutecznie wyeliminuje prawdziwych fachowców…