Black Week z sekurakiem! Tniemy ceny nawet o 80%!

Dostajesz awizo, zawierające kod QR prowadzący do… prawdziwej strony. A nie czekaj – do fałszywej! Ciekawy phishing we Francji

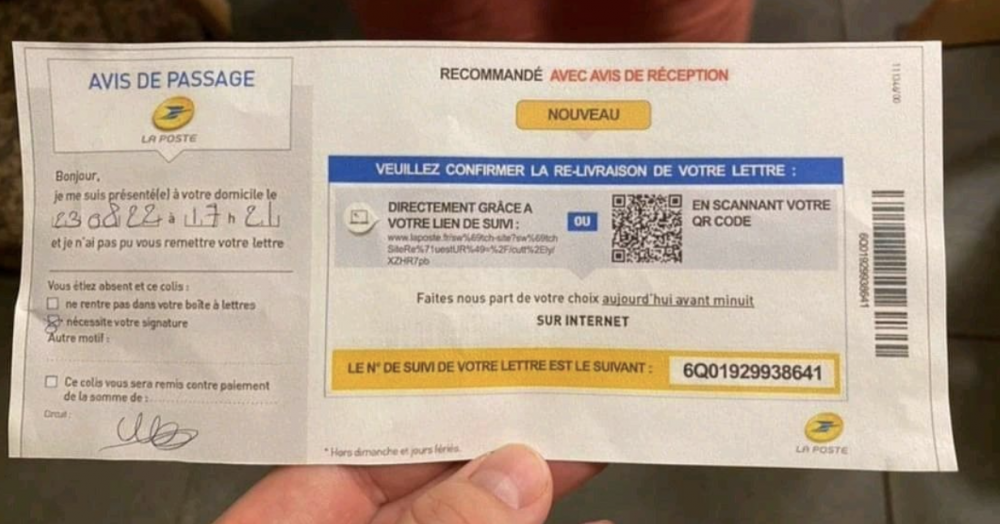

Jeden z francuskich specjalistów cyberbezpieczeństwa na swoim LinkedInie opublikował post nt. “innowacyjnej” metody phishingowej polegającej na otrzymaniu awiza, które wygląda jak oryginalne z ichniejszej poczty La Poste we Francji. Na dokumencie jest kod QR, który po kliknięciu kieruje do złośliwej strony, na której użytkownik ma podać dane karty bankowej w celu zapłacenia za ponowną próbę doręczenia (oczywiście strona bankowa jest fałszywa).

Rys. 1. Oryginalne zdjęcie opublikowane przez Flavio Pereza

Z racji tego, że o historiach z QR kodami pisaliśmy już kilka razy (np. tu, tu i tu), przyjrzeliśmy się tematowi nieco bliżej. Jak się okazało, temat pojawił się już w sieci dobrych parę miesięcy temu – po raz pierwszy został opublikowany przez Flavio Pereza na Twitterze 28 sierpnia zeszłego roku. Potwierdził on, że faktycznie kod QR kierował do złośliwej strony, która niestety już nie istnieje. Link z QR kodu wygląda tak:

https://www.laposte[.]fr/cutt[.]ly/XZHR7pb

Naszą uwagę przykuł fakt, że pierwszy człon linku wskazywał na prawdziwą stronę usługodawcy pocztowego laposte.fr, jednak po “/” widać domenę cutt.ly, czyli legalną skracarkę linków. Przestępcy znaleźli sposób, by wykorzystać podatność open redirect polegającą na możliwości wstrzyknięcia dowolnej strony pod prawidłowy link. PoC ataku został przedstawiony w tym wątku na Twitterze.

hxxps://www.laposte[.]fr/switch-site?switchSiteRequestURI=//cutt[.]ly/XZHR7pb

Jak możemy przeczytać na stronie francetvinfo.fr, strona La Poste posiada narzędzie pozwalające na przekierowania pomiędzy ich różnymi stronami. Zasadniczo, takie narzędzie powinno posiadać mechanizm weryfikujący, który sprawdza, czy strona do której użytkownik jest przekierowywany jest na białej liście stron dopuszczonych do przekierowania. Niestety w tym przypadku sposób weryfikacji został błędnie zaimplementowany. W wywiadzie dla gazety La Parisien firma przyznała się, że faktycznie atak był możliwy do realizacji, ale otrzymali zgłoszenie tylko o tym jednym przypadku w regionie Montepellier. Przekierowanie zostało szybko naprawione i atak już nie jest możliwy.

W jaki sposób Flavio, osoba spoza branży IT, była w stanie rozpoznać ten atak? Przede wszystkim zdroworozsądkowo zadał sobie pytanie “dlaczego – skoro mnie nie było w domu – miałbym płacić za ponowną próbę doręczenia paczki?”. Sprawdził także numer nadania przesyłki, który okazał się… przykładowym numerem dostępnym w formularzu na stronie monitorującej przesyłki 🙂

Rys. 2. Dowód na to, że numer przesyłki jest testowy

W Polsce jeżeli chodzi o narodowego dostawcę przesyłek możemy czuć się bezpiecznie gdyż nie korzysta on z kodów QR, a tradycyjnych kreskowych, które nie mogą być adresami URL.

Źródła:

- https://www.linkedin.com/feed/update/urn:li:activity:7038384490418720768/#

- https://twitter.com/flablog/status/1563991012694966272

- https://france3-regions.francetvinfo.fr/occitanie/herault/montpellier/la-poste-une-nouvelle-arnaque-aux-faux-avis-de-passage-pour-voler-les-coordonnees-bancaires-2604624.html

- https://www.leparisien.fr/faits-divers/la-poste-attention-a-larnaque-au-faux-avis-de-passage-31-08-2022-K6ODZKIPWVFLRE3CD7QL3UQAH4.php

~tt

Czyli cały czas sprawdzają się nietechniczne metody walki: zdrowy rozsądek i nie uleganie emocjom.

Pochwała dla Sekuraka za cykliczne przypomnienia w tym temacie w ramach „Nie daj się cyberzbójom”. Przy okazji podrzucam pomysł na stworzenie może jakieś prezentacji „Nie daj się cyberzbójom – Senior Edition” – nietechniczne slajdy ze zdjęciami scamów SMS-owych itp. + może jakaś checklista jak rozpoznać/zareagować na scam?

Ufff całe szczęście, że polska poczta jest zacofana

Po przekierowaniu w pasku adresu był adres inny niż powinien?

Dziękuję szukałem jakiejś większej analizy