Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Cyberprzestępcy kradną konta Steam graczy CS2 za pomocą techniki Browser-in-the-Browser (BitB)

Kilka dni temu zespół Silent Push poinformował o namierzeniu kampanii phishingowej targetującej graczy Counter-Strike 2 na Steam z wykorzystaniem techniki Browser-in-the-Browser (BitB).

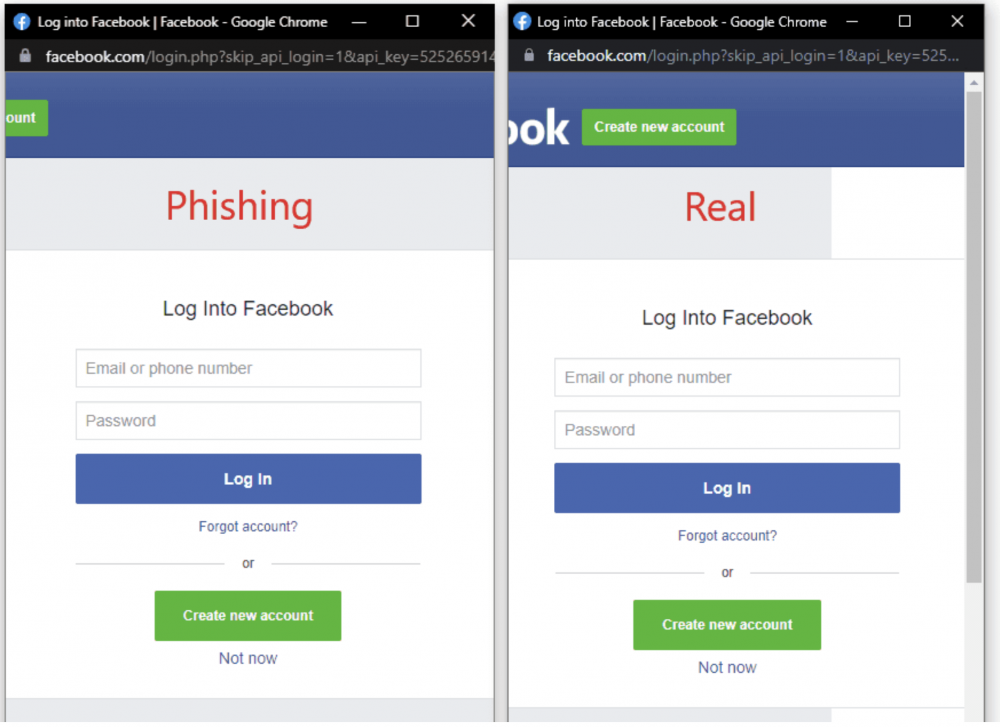

Technika BitB została stworzona w 2022 roku przez eksperta security mr. d0xa (na githubie wciąż udostępnia template ataku). Na czym polega? Na niektórych stronach mamy możliwość zalogowania za pomocą konta Google, Microsoft, Apple itp. Jeżeli wybierzemy tę opcję, na ekranie pojawi się okno (pop-up) do logowania przez wskazaną platformę. Mr. D0x odkrył, że odtworzenie takiego pop-upu przy pomocy podstawowego HTML/CSS jest całkiem proste. W taki sposób możemy stworzyć ,,stronę w stronie’’ (browser-in-the-browser) do złudzenia przypominającą prawdziwy pop-up. Odróżnienie ich jest praktycznie niemożliwe dla niewprawionego oka. Poniżej przykład.

Jeżeli różnic w wyglądzie praktycznie nie ma, to może warto sprawdzić URL? W przypadku ataku BitB nie jest to najlepszy pomysł. Przy pomocy JavaScript możemy sprawić, aby wyświetlał się prawidłowy URL ale po kliknięciu ,,Log in’’ został zignorowany, a w zamian wczytany ten prowadzący do strony phishingowej. Powoduje to przesłanie wszystkich informacji podanych na stronie wprost na podstawiony serwer.

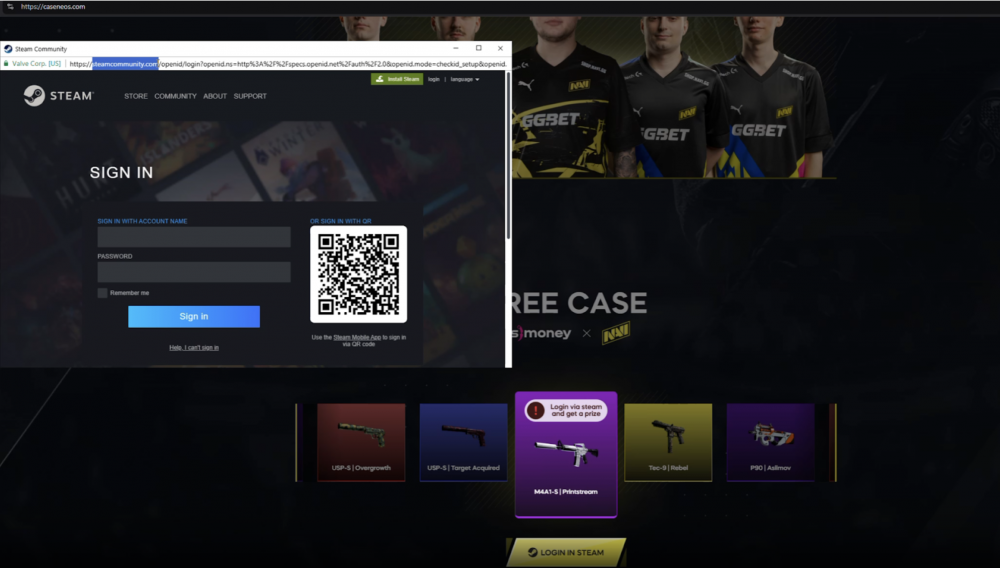

Aktualna kampania phishingowa analizowana przez zespół Silent Push bierze na cel graczy Counter-Strike’a 2. Atakujący wykorzystali wizerunek ukraińskiej e-sportowej drużyny Navi, żeby zachęcić ofiary do kliknięcia w reklamę.

Źródło: https://www.silentpush.com/blog/browser-in-the-browser-attacks/

Tutaj macie link do filmu obrazującego atak: https://www.silentpush.com/wp-content/uploads/bitb-team-navi-youtube-video_1280.mp4

Phishing jest też promowany przez atakujących na YouTube.

Źródło: https://www.silentpush.com/blog/browser-in-the-browser-attacks/

Na moment pisania tego artykułu post na kanale s1mple nadal widnieje ale już ze zmienionym URL na https[:]//casetexo[.]com.

Analiza IP 77.105.161[.]50 powiązanego ze stroną ujawnia więcej podobnych stron.

Cyberzbóje za pomocą reklam zachęcają do przejścia na ich strony, aby wylosować darmową skrzynkę ze skinami do CS2. Aby móc wziąć udział w ,,zabawie’ oczywiście trzeba zalogować się na swoje konto Steam, podając dane logowania w wyskakującym ,,oknie’’.

Badacze podejrzewają, że atakujący próbują przejąć konta na Steamie w celu późniejszej odsprzedaży na popularnych platformach niczego nie spodziewającym się nabywcom.

Dla niewtajemniczonych – sprzedaż kont na Steamie to nielegalna ale bardzo popularna praktyka. Konto z dużą biblioteką gier, rzadkimi przedmiotami (np. skiny w CS2) albo wysokim poziomem może być dużo warte (np. na platformie funpay.com najdroższe konto z 340 grami kosztuje 2507 euro). Kupienie konta z wieloma tytułami bywa tańsze, niż zdobycie każdego z nich osobno. Steam oficjalnie tego zabrania, więc nabycie takiego konta to spore ryzyko bana. Nigdy też nie wiadomo, czy nie pochodzi z oszustwa, o którym właśnie czytasz.

Jak się chronić?

Podstawową techniką sprawdzenia, czy mamy do czynienia z atakiem BitB, jest próba wyjechania pop-upem poza stronę, na której go wywołaliśmy. Jeżeli to się nie udaje (okno blokuje się w obrębie macierzystej strony), to oznacza że jest to phishing.

Można też spróbować podać błędne dane logowania i sprawdzić, czy zostaną zaakceptowane.

Kolejny sposób to używanie menadżera haseł. Jeżeli mamy zapamiętane hasło, a mimo to pola nie wypełniają się automatycznie, to znaczy że nie jesteśmy na właściwej stronie. Taka sytuacja spotkała ostatnio Troya Hunta (twórcę HaveIBeenPwned), który przez nieuwagę zignorował ten mały szczegół i nie skończyło się to dla niego (oraz 16 tyś. innych osób) zbyt dobrze. Pisaliśmy o tym tu.

Jeżeli podałeś dane na takiej stronie, to oczywiście od razu zmień hasło i ustaw dwuskładnikowe uwierzytelnianie.

~Natalia Idźkowska

Właśnie, jak ktoś zawsze loguje się z menagerem haseł, a potem nagle wyskoczy mu, że trzeba wszystko wpisać ręcznie, to jest już lampka, że coś może być nie tak.

Steam oferuje 2fa w postaci TOTP.

Niestety jak kazdy OTP nie jest idealne do walki z pshingiem choc moze postawic poprzeczke atakujacym minimalnie wyzej.

Problem daloby sie wyeliminowac wprowadzajac obsluge kluczy sprzetowych… ale z tego co czytaalem Valve jakos sie do tego nie pali…

A jak już ci ukradną konto to żeby je odzyskać to sztuka ja miałem same gry tylko z drewna za free bez kodów a oni jak mantrę powtarzali że mam podać kod do gry lub pierwszy kod doładowania portfela Steam żeby odzyskać konto tak jakbym miał zapisany paragon z kodem który kupiłem w lata temu taki zonk