Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Cisco Nexus 9000 Fabric Switches – backdoor w SSH – tym razem to amerykański?

Tym razem mamy zahardkodowany klucz ssh umożliwiający na zdalny dostęp na roota. Co konkretnie jest podatne? Cisco pisze:

A vulnerability in the SSH key management for the Cisco Nexus 9000 Series Application Centric Infrastructure (ACI) Mode Switch Software could allow an unauthenticated, remote attacker to connect to the affected system with the privileges of the rootuser.

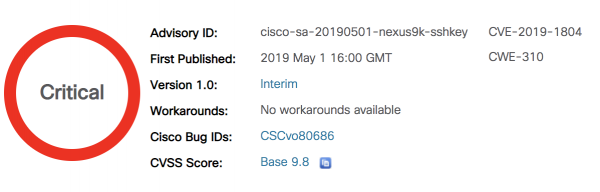

Czyli urządzenie musi być w trybie ACI oraz (co jest wskazane później), podatność jest o dziwo wykorzystywalna tylko poprzez IPv6. Podatność występuje w wersjach oprogramowania < 14.1(1i) i sam producent nie kryj,e że problem jest krytyczny (skala w CVSSv3 – 9.8.10):

Przy okazji można się zastanowić – jak tego typu błędy mogą przemknąć się w bądź co bądź topowym rozwiązaniu topowego producenta. Niektórzy mogą zastanawiać czy taka podatność to nie backdoor – w końcu podobne rzeczy wyszły niedawno na świat dzienny u innych producentów…

Przy okazji można się zastanowić – jak tego typu błędy mogą przemknąć się w bądź co bądź topowym rozwiązaniu topowego producenta. Niektórzy mogą zastanawiać czy taka podatność to nie backdoor – w końcu podobne rzeczy wyszły niedawno na świat dzienny u innych producentów…

–ms

Albo nie maja tam w ogole QA w co nie wierze, albo jest to backdoor na zamowienie.