Jak czytamy w prezentacji niemieckich badaczy: 1. Udało się odnaleźć „ciekawą domenę” (adres internetowy), używaną przez jedną ze spółek grupy Volkswagen (narzędzie: subfinder) 2. Na tej domenie badacze wykonali atak 'bruteforce’ na dostępne tam publicznie katalogi/pliki (narzędzie: feroxbuster lub gobuster) 3. Odnaleźli tam pozostawioną „konsolę debug” – czyli /actuator/heapdump❗ 4….

Czytaj dalej »

Ofiarą padła między innymi firma z obszaru cyberbezpieczeństwa – Cyberhaven (tutaj szczegóły całego incydentu). OK, ale jak się „infekuje rozszerzenie do Chrome”? No więc np. tak: 1. Phishing na pracownika: 2. Phishing był o tyle sprytny, że prowadził do prawdziwej strony logowania Google. Tylko że po zalogowaniu się pojawiało się…

Czytaj dalej »

Jak czytamy w komunikacie UODO: Sprawa miała miejsce w 2020 roku, obecnie pojawiło się obszerne uzasadnienie całej historii oraz informacja o karze. To kolejna sprawa powiązana z wyciekiem danych, mająca miejsce w trakcie migracji / przenoszenia systemu / aplikacji / bazy danych. Szczególnie uważajcie w takich sytuacjach… ~ms

Czytaj dalej »

Chwilę temu relacjonowaliśmy sprawę posła który stracił 150 000 zł w wyniku oszustwa „na policjanta”, a tymczasem PAP informuje: „Senator został oszukany metodą na policjanta na kwotę 430 tys. zł, wszczęliśmy śledztwo w tej sprawie – powiedziała Polskiej Agencji Prasowej szefowa Prokuratury Rejonowej w Brodnicy Alina Szram.” Sam scam nie…

Czytaj dalej »

Temat relacjonuje Gazeta Wyborcza. Bohaterem historii jest jeden z polskich posłów; zaczęło się od telefonu od przestępców: „Szajka przestępców zhakowała pana telefon. To samo dotyczy jeszcze czterech parlamentarzystów. Atak właśnie trwa.” Poseł stwierdził, że jednak spróbuje uwiarygodnić całą rzekomą akcję policji. Poprosił więc „policjanta” po drugiej stronie o weryfikację. „Policjant”…

Czytaj dalej »

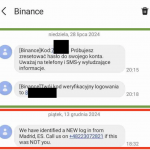

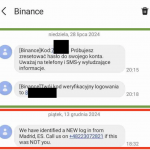

W zasadzie wszystko widoczne jest na SMSach poniżej: Na zielono widać prawdziwe SMSy od Binance. Na czerwono to fałszywy SMS. SMS został wysłany z wykorzystaniem spoofingu (podszycie się pod nazwę nadawcy: Binance), co dodatkowo spowodowało, że wpadł on na telefonie w ten sam wątek co SMSy prawdziwe (uwiarygadnia to dodatkowo…

Czytaj dalej »

Strona krakowskiego MPK nie działa (podobnie jak inne systemy IT), a o ataku hackerskim można dowiedzieć się z profilu twitterowego MPK: tryb i skala ataku hackerskiego wskazuje, że głównym celem działania był paraliż operacyjny krakowskiej komunikacji miejskiej I dalej: [cyberatak] Został przeprowadzony wcześnie rano, we wtorek 3 grudnia. Z uzyskanych…

Czytaj dalej »

Coż, akcja potoczyła się naprawdę błyskawicznie. Chodzi o wpis: Oszustwa reklamowe na dużych platformach internetowych opublikowany parę dni temu przez CERT Polska. Jest tam mowa głównie o fałszywych reklamach na platformie Facebook. Warto udostępnić. No więc udostępniliśmy wpis na naszym profilu na FB z dodatkowym komentarzem opisującym akcję (tutaj wersja…

Czytaj dalej »

Ciekawy opis działania rosyjskiej grupy hackerskiej, która celowała w pewną organizację. Jednak organizacja ta miała włączone dwuczynnikowe uwierzytelnienie w kontekście dostępu do systemów z poziomu Internetu. Co więc zrobili hackerzy? Najpierw zhackowali firmę odległą o tysiące kilometrów od nich, ale znajdującą się w fizycznej bliskości celu (wg doniesień cel znajdował…

Czytaj dalej »

SMS Blaster to nie jest nowa rzecz. Jak pisze Google: fałszywa stacja bazowa działa trybie LTE, ale po podłączeniu się do niej ofiary wykonuje downgrade połączenia do archaicznego 2G. Ale pomyślicie – kto używa obecnie 2G? No więc bardzo dużo telefonów (jeśli nie znaczna większość) cały czas ma wsparcie dla…

Czytaj dalej »

Dla pewności – podatność 0day, to taka, która jest znana atakującym, ale jeszcze nieznana producentowi danego oprogramowania. W skrócie – nawet jak jesteś w pełni załatany to i tak ktoś może Cię zaatakować. Podatności, w przeglądarce Safari, o których piszę właśnie zostały załatane, wiec w zasadzie przestały być 0day (ale…

Czytaj dalej »

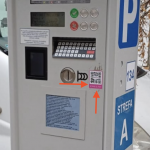

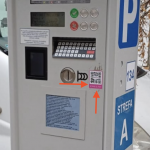

Ktoś ponaklejał takie fałszywe kody na ~20 parkomatach w Katowicach: Jeśli ktoś zeskanuje i kliknie taki kod, zostanie przekierowany do fałszywej strony płatności, która próbuje wykradać dane finansowe. Jakiś czas temu podobne kody można było znaleźć na parkomatach w Krakowie; z kolei w Warszawie ktoś rozpylał fałszywe mandaty – również…

Czytaj dalej »

„Really Simple Security – Simple and Performant Security” to dość popularny plugin do WordPressa (~4000000 instalacji). Jak można się domyśleć, służy on do dodatkowego zabezpieczenia instalacji WordPressa…. Przechodząc do szczegółów – podatność CVE-2024-10924 występuje w API REST pluginu (można ją wykorzystać kiedy 2FA zostało aktywowane w pluginie; „na szczęście” jest…

Czytaj dalej »

Daisy, bo tak nazywa się ten eksperymentalny bot, zamienia głos rozmówcy na tekst. Tekst jest następnie wprowadzany do dedykowanego LLMa, który generuje odpowiedź tekstową. Odpowiedź jest czytana rozmówcy (scammerowi) głosem starszej osoby. Wszystko dzieje się w czasie rzeczywistym. Sieć O2 ma dwa cele: 1) Zajęcie jak największej ilości czasu scammerom2)…

Czytaj dalej »

Jeśli chcecie w sprawny sposób rozpocząć swoją przygodę z bezpieczeństwem IT – zapraszamy na naszą unikalną, dwudniową edycję szkolenia: Wprowadzenie do bezpieczeństwa IT. Dlaczego unikalną? A więc….

Czytaj dalej »