Podatność została załatana we wrześniu 2019r. w wersji 2.19.244 WhatsAppa na Androida. Błąd jest klasy double-free i można z jego wykorzystaniem uzyskać RCE (remote code execution) na systemie Android. Całość polega na dostarczeniu odpowiednio spreparowanego pliku .gif do ofiary. Po udanym wykorzystaniu buga można uzyskać dostęp do bazy wiadomości ofiary. Aby exploit był…

Czytaj dalej »

Chyba nigdy nie skończymy pisać na temat złośliwego oprogramowania w oficjalnym sklepie z aplikacjami dla systemu Android. We wrześniu wykryto kolejne 172 zainfekowane aplikacje zainstalowane ponad 300 milionów razy, o czym informuje Lukas Stefanko z ESET. Podsumowanie wygląda co najmniej niepokojąco. Adware zostało pobrane około 300 milionów razy. Znacznie mniejszą…

Czytaj dalej »

Mowa o Eximie, gdzie trzeba wysłać odpowiednio długi komunikat EHLO: There is a heap overflow in string_vformat(). Using a EHLO message, remote code execution seems to be possible. RedHat załatał podatność, oznaczając ryzyko na 9.8/10 w skali CVSS i dodając oczywiście etykietę 'Critical’. Pozostałe dystrybucje też nie są w tyle….

Czytaj dalej »

Aplikacja 1.1.1.1: Faster & Safer Internet na Androida i iOS posiada już wsparcie dla VPN od Cloudflare (Warp+). Całość oparta jest na nowoczesnym (w porównaniu np. do OpenVPN) protokole Wireguard. Zapewni to odpowiednią prędkość działania. Od kwietnia była dostępna w sklepach z aplikacjami, należało zapisać się na długą listę oczekujących…

Czytaj dalej »

Coraz częściej w Polsce realizowane są ataki SIM Swap (czyli nielegalne wyrobienie duplikatu karty SIM ofiary – w takim przypadku atakowany telefon nagle przestaje działać, a napastnicy uzyskują dostęp do kodów SMS-owych autoryzujących transakcje). W przypadku pani Katarzyny, duplikat karty SIM otrzymano prawdopodobnie na podstawie sfałszowanego dowodu osobistego. Powiecie jednak,…

Czytaj dalej »

Krótką informację o pojawieniu się tego eksploita opublikowaliśmy niedawno. Obecnie pojawił się ciekawy wywiad z samym autorem, ujawniającym więcej szczegółów działania. Podsumowując: Exploit umożliwia wykonanie dowolnego kodu atakującego na poziomie BootROM-u, zawiera on w zasadzie pierwszy kod który uruchamia się po włączeniu telefonu. Wygląda to niezbyt optymistycznie, bo jak widać kontrolujemy…

Czytaj dalej »

Chodzi o firmę Demant/AS z przeszło 100 letnią tradycją o przychodach rzędu 8 miliardów PLN rocznie. Firma poinformowała, że na początku września padła ofiarą ataku klasy cyber: the Demant Group experienced a critical incident on our internal IT infrastructure on 3 September 2019. The Group’s IT infrastructure was hit by…

Czytaj dalej »

Jeden z czytelników podesłał nam e-maila z nową kampanią nakłaniającą do wpłacenia BTC na konto szantażystów. Historia to odmiana tematu, o którym pisaliśmy jakiś czas temu (maile z prawdziwym hasłem, pochodzącym z różnych wycieków; samo realne hasło ma uprawdopodobnić fakt włamania na wasz komputer). Niepokojące jest występowanie w tej kampanii…

Czytaj dalej »

We wszystkich wersjach pakietu biurowego Microsoft od wersji 2010 istniała możliwość wykonania dowolnego kodu poprzez odpowiednie hiperłącze. Odkrywcą podatności jest Simon Zuckerbraun (@hexkitchen) z Trend Micro. Jak na wiele luk, tak i na tę składa się wiele czynników. Przede wszystkim Office implementuje URI (Uniform Resource Identifier), o którym pisaliśmy szeroko…

Czytaj dalej »

Exploit o kryptonimie checkm8 (czyt. szachmat) został właśnie ogłoszony i udostępniony. Całość dotyka ogromnej liczby modeli urządzeń Apple: Most generations of iPhones and iPads are vulnerable: from iPhone 4S (A5 chip) to iPhone 8 and iPhone X (A11 chip). Exploit jest dostępny tutaj, i może być użyty jako fragment narzędzia realizującego…

Czytaj dalej »

Ciekawy wątek na Reddicie, dotyczący URL-a z koszmarów: Tu w zasadzie nie ma żadnej „podpuchy”. Link jest w prawidłowej domenie adobe.com, która zawiera jednak podatność Open Redirect. Kliknijcie np. tutaj: https://t-info.mail.adobe.com/r/?id=hc43f43t4a,afd67070,affc7349&p1=sekurak.pl Oj. Jesteście nie na serwerze Adobe, ale na sekuraku! Wcześniejszy link zawiera aż trzy przekierowania – jedno ze strony Adobe…

Czytaj dalej »

Zasób udostępnia Port Swigger, reklamując listę jako idealny zasób do nauki, a także pomagający w omijaniu rozmaitych filtrów czy WAF-ów. Oczywiście wszystko w kontekście podatności XSS. Mamy tutaj wygodny filtr po przeglądarkach, w których dana metoda zadziała czy konkretny tag HTML, który chcemy wykorzystać do wstrzyknięcia JavaScriptu. W każdym razie jest…

Czytaj dalej »

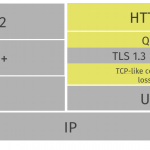

Protokołu HTTP/1.x używa każdy. Jednak tworzony był on lata temu, momentami nie jest więc zbyt optymalny jeśli chodzi o prędkość (delikatnie rzecz ujmując). Jako odpowiedź na ten problem powstał HTTP/2 – tak, też w tym przypadku mamy na sekuraku dostępny dość rozbudowany poradnik :) W dużym skrócie – mamy tutaj…

Czytaj dalej »

Wiecie jak to jest z tymi szkoleniami cyberawareness (dla pracowników nietechnicznych) – ludzie siedzą, po paru minutach zasypiają i nic z tego nie wynika ;-) poza odhaczeniem, że szkolenie się odbyło i mamy spokój z naszym compliance. Od dłuższego czasu to zmieniamy. Na podstawie naszych wielu doświadczeń, mamy dostępne w…

Czytaj dalej »

Hasła, klucze API, pliki konfiguracyjne, pliki z hasłami i innymi poufnymi danymi. W sumie około 120 tego typu 'źródeł’. Czy te dane rzeczywiście są poufne? Wg ich właścicieli nie, bo udostępnili je publicznie na GitHub-ie (pozostaje pytanie czy w sposób świadomy). 'Filmik’ z wycieków, realizowany w czasie rzeczywistym dostępny jest…

Czytaj dalej »