W dużym skrócie: Domyślne hasła do zooma były sześciocyfrowe. Łatwo więc można próbować kolejne liczby aby dostać się do konkretnego spotkania? No ale przecież po kilku nieudanych próbach, dalsze dołączenie będzie zablokowane… nie, nie było :) Zoom meetings are (were) default protected by a 6 digit numeric password, meaning 1…

Czytaj dalej »

Żeby zdobyć niezłą nagrodę w ramach bug bounty, wcale nie trzeba jakiegoś super skomplikowanego hackowania ;) Tym razem mamy do czynienia z przejęciem zapomnianego bucketa S3 w AWS. Technika podobna jest do subdomain takeover: An AWS S3 bucket previously owned by Mapbox was reclaimed by this researcher, which is possible…

Czytaj dalej »

Cały czas rozbudowujemy naszą gałąź związana z pentestami i w związku z tym potrzebujemy zatrudnić dodatkowe osoby do działu wsparcia sprzedaży na stanowisko juniorskie. Czym będziesz się zajmować? Osoba na tym stanowisku bierze udział w procesie przygotowywania ofert pełnego spektrum testów penetracyjnych, socjotechniki czy analiz powłamaniowych. Praca z klientami polskimi…

Czytaj dalej »

Dla osób, które chcą szybko przejść do akcji (tj. do pobrania PDF-a), link do manuala jest tutaj (bezpośredni tu). Co znajdziemy w około 50 stronicowym dokumencie, publikowanym przez NATO? Przygotowanie labu, przegląd narzędzi, analiza statyczna, analiza dynamiczna, analiza ruchu sieciowego, kwestie dezasemblacji – to kilka z poruszanych obszarów. Wszystko nie za głęboko,…

Czytaj dalej »

Temat relacjonuje Bloomberg (a za nim kolejne media) i afera zapewne jest powiązana z niedawnym masowym przejmowaniem kont ważnych osób. Tym razem mowa jest o okresie 2017-2018: The controls were so porous that at one point in 2017 and 2018 some contractors made a kind of game out of creating bogus…

Czytaj dalej »

Garmin, którego problemy z dostępnością infrastruktury relacjonowaliśmy niedawno, wreszcie oficjalnie przyznaje że był ofiarą ransomware: Garmin Ltd. (NASDAQ: GRMN), today announced it was the victim of a cyber attack that encrypted some of our systems on July 23, 2020. As a result, many of our online services were interrupted including website…

Czytaj dalej »

Gazeta Wyborcza donosi o dość komplikowanym, ale jak się okazało skutecznym ataku. Zaczęło się tak: Mężczyzna po powrocie z Belgii musiał przejść dwutygodniową kwarantannę. [Jakiś czas później] (…) zapukał do niego młody człowiek, który przedstawił się jako pracownik sanepidu. Powiedział, że ma pobrać wymazy do badania na obecność koronawirusa. Wyczytał z…

Czytaj dalej »

![Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com] Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com]](https://sekurak.pl/wp-content/uploads/2020/03/hack111-150x150.png)

W zasadzie to jak w temacie, kropka ;-) Oryginalny opis błędu wygląda tak: This is a failure in null check of the entered code. In simple terms, the 2FA while logging in can be bypassed by sending a blank code. This could be because of incorrect comparison of entered code…

Czytaj dalej »

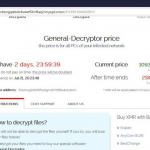

Kilka niezależnych źródeł potwierdziło, że ostatni duży atak na Garmina to ransomware, a wg BleepingComputer stawka za klucz deszyfrujący wynosi obecnie $10 000 000. Całość wygląda też na dość celowany atak – zobaczcie np. rozszerzenia zaszyfrowanych plików .garminwasted: Dotkniętych systemów jest też więcej niż się mówiło początkowo – nie działa…

Czytaj dalej »

O Emotecie pisaliśmy jakiś czas temu. Sam malware dociąga swoje elementy ze zhackowanych serwisów, w których umieszczane są webshelle dające napastnikom dostęp do serwerów. A co jeśli ktoś dostanie się do webshelli? Klop – powie atakujący ;) Jak tłumaczy serwis ZDnet: But the Emotet gang isn’t using the best web…

Czytaj dalej »

„Dopłata bitcoinowa w hiszpańskich pociągach” brzmiałaby w tytule zbyt clickbaitowo ;) Ale kto wie czy realnie do nie sprowadzi się obecna akcja. Hiszpański ADIF zatrudnia około 13 000 pracowników i zarządza infrastrukturą kolejową (tory, sygnalizacja, stacje) i uspokaja że wszystko pod kontrolą. Inaczej twierdzą operatorzy REvil: hackers have claimed to…

Czytaj dalej »

Dość enigmatycznie o problemie donosi oficjalnie sama firma: Jeśli pogrzebiemy nieco głębiej dowiemy sięm że prawdopodobnie nie działa również przynajmniej część linii produkcyjnych w Azji, a o całe zamieszanie podejrzewa się ransomware. Problemy od kilkunastu godzin raportują ludzie na całym świecie, w tym w Polsce: Nie działają też serwisy których…

Czytaj dalej »

W zasadzie można by tu postawić kropkę, kwitując faktem że sama sytuacja jest mocno kuriozalna. Dla tych którzy nie czytali naszego niedawnego newsa: jakiś czas temu na jednym z serwerów znaleziono przeszło 1 TB bazę Elasticsearch zawierającą dość poufne informacje z 7 VPNów. Były to takie informacje jak: Activity logs, PII…

Czytaj dalej »

Pełna treść zarzutów tutaj. Wprawdzie nie ma wskazanych z nazwy konkretnych firm, ale są branże / kraje: amerykańska firma z przemysłu obronnego (wykradzione 200 GB; informacje dot. technologii laserowych, radiowych) amerykański dostawca dla branży wojskowej (140GB; prezentacje, projekty, rysunki dotyczące dostaw dla amerykańskich sił powietrznych, FBI) amerykańska firma z branży…

Czytaj dalej »

O niedawnym ataku relacjonuje ZDnet: Sources inside the ISP said hackers caused extensive damage to the company’s network after they managed to gain control over an internal Domain Admin, from where they spread and installed their ransomware payload to more than 18,000 workstations. Obecne żądanie okupu to: 109345 Monero (~28 000…

Czytaj dalej »

![Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com] Ominął 2FA po prostu podając pusty kod (!). [glassdoor.com]](https://sekurak.pl/wp-content/uploads/2020/03/hack111-150x150.png)