Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

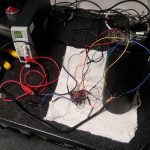

Może Alexa sama nie udostępni ssh z rootshellem, ale mamy ładny opis jak można zrootować sobie Amazon Echo:

Czytaj dalej »

Jako wstęp do cytowanego tekstu można poczytać: RFC 3986 oraz nasz tekst o podatności Server Side Request Forgery. Można też obadać świeże mięso z BlackHata. Dowiecie się m.in. że URL: http://2130706433/ prowadzi de facto do http://127.0.0.1/

Czytaj dalej »

Robak przejmujący telefony (root) atakujący kolejne ofiary przez WiFi (trzeba być w zasięgu sieci robaka, nie trzeba być podłączonym do tej samej sieci) jest realny. Została zaprezentowana konkretna implementacja (ale bez kodów źródłowych).

Czytaj dalej »

Decyzja o tym, jakie oprogramowanie wykorzystamy w wybranym celu, często podejmowana jest na podstawie analizy czasu potrzebnego na jego wdrożenie oraz sumarycznej ilości funkcji, jakie ten system nam dostarczy. Prawdopodobne jest jednak to, że tam, gdzie priorytetem jest wygodna i czas, w pierwszej kolejności ucierpi bezpieczeństwo.

Czytaj dalej »

Pewnie znacie już działy teksty/narzędzia na sekuraku? To około trzystu unikalnych/autorskich opracowań, które w zdecydowanej większości publikowane są tylko u nas. Chcecie więcej? To czytajcie dalej…

Czytaj dalej »

Zespół hack^H^H^H^H fascynatów technicznego bezpieczeństwa; osoby piszące na sekuraku, tworzące zadania na rozwal.to czy prezentujące na Sekurak Hacking Party. Luźna atmosfera i wszyscy otwarci na dzielenie się wiedzą. A teraz najważniejsze – atakowanie systemów o różnej skali i z różnych branż, brak nudy…

Czytaj dalej »

Czwarty numer magazynu Sekurak/Offline dotyczy jeszcze raz tematu bezpieczeństwa aplikacji webowych. Tym razem wracamy z kolejnym wydaniem po pół roku i mamy dla Was 70 stron.

Czytaj dalej »

Analiza incydentów bezpieczeństwa, jak sensownie podejść do GDPR/RODO, bezpieczeństwo aplikacji webowych, praktyczne wprowadzenie do bezpieczeństwa, czy budowanie świadomości dla pracowników nietechnicznych…

Czytaj dalej »

Kiedy rozmawiałem z Maćkiem Pokornieckim (autorem kilku tekstów na sekuraku o GDPR/RODO) o tematach związanych nową regulacją o ochronie danych osobowych, nie spodziewałem niczego specjalnego; wszyscy techniczni ludzie z IT podchodzą do tematów proceduralno-prawnych jak do jeża; w skrócie – nikomu niepotrzebna nuda… Myliłem się.

Czytaj dalej »

Niedawno Microsoft załatał krytyczną podatność w popularnym protokole SMB (możliwość zdalnego wykonania kodu), która była wykorzystywane przez jedno z ujawnionych w wyniku wycieku narzędzi NSA: EternalBlue.

Obecnie exploit został doposażony w funkcję ransomware i automatycznego atakowania innych systemów.

Czytaj dalej »

Tego jeszcze nie było – w dużym skrócie jeśli macie na swoim Windows plik C:\Users\Public\MicTray.log powinniście czuć się zaniepokojeni – jest to bowiem log zawierający naciśnięte przez Was na klawiaturze przyciski (czyli w uproszczeniu log z ukrytego keyloggera).

Czytaj dalej »

Na początek samo stanowisko: Firmware Security Architect. Brzmi intrygująco? Bo jest i wymaga kilku niezależnych umiejętności z obszaru security: trochę z obszaru IoT, trochę z obszaru pentestów, …

Czytaj dalej »

Każdy pentester, bezpiecznik i osoba, która choć raz miała styczność z security zetknęła się z art. 267 KK (naruszenie tajemnicy korespondencji) lub art. 269a KK (sabotaż komputerowy) lub art. 269b KK (bezprawne wykorzystanie danych lub systemów teleinformatycznych).

Czytaj dalej »

Nowatorska metoda przejmowania dostępu root na telewizorach i to bardzo ciężka do namierzenia. W skrócie – chodzi o wykorzystanie pewnego mało znanego standardu: Hybrid Broadcast Broadband TV, stworzonego w 2009 roku. Jeśli kojarzycie nieco już archaiczną telegazetę – to do HbbTV prosta droga…

Czytaj dalej »

W nowszych wersjach Chrome będzie akceptował certyfikaty SSL od Symanteca / Thawte / Geotrust ze znacznie zmniejszoną datą ważności. Nie działać ma też Extended Validation…

Czytaj dalej »