Checkpoint pokazuje jak przejąć inteligentny odkurzacz firmy LG (Hom-Bot robotic vacuum cleaner) – dostęp na żywo do feedu video z odkurzacza, ale także możliwość sterowania nim.

Czytaj dalej »

Pewnie trochę przesadzamy z tytułem, ale w dużym uproszczeniu do tego sprowadza się wyjaśnienie Kasperskiego odnośnie ostatniej afery z domniemanym dostępem rosyjskiego rządu do tajnych danych NSA.

Czytaj dalej »

Wylęgarnia nowego ransomware to “Europa Wschodnia” – obecnie wśród krajów gdzie zanotowano zainfekowane komputery jest również Polska.

Czytaj dalej »

Nieco w panice ostatnio łatano krytyczną podatność (czy serię podatności) w znanym produkcie Apache Solr. W skrócie, kontrolując parametr q (służący do wyszukiwania odpowiedniej treści), można wykonać dowolny kod na serwerze, na którym pracuje Solr

Czytaj dalej »

Atak dotyka wszystkich nowoczesnych implementacji WPA2, a jest szczególnie niebezpieczny na Androidzie 6+ / Linuksie – można zmusić połączenie WiFi do użycia klucza sesyjnego składającego się z samych zer… A to wszystko przez to, że te platformy chciały być bardziej bezpieczne, ale o tym trochę dalej.

Czytaj dalej »

Wycieki kluczy, 20 realnych przykładów podatności w API (m.in. z UBER, Airbnb, Twitter, Facebook, Nissan, Github, Equifax, Cisco…), wykonywanie kodu na serwerze przez API, ćwiczenia online, masa praktyki… to kilka elementów z naszego nowego szkolenia o bezpieczeństwie API REST.

Czytaj dalej »

Niedawno zrezygnowałem z fizycznego serwera na rzecz systemu opartego na chmurze. Proces rejestracji przebiegł bezboleśnie – może poza koniecznością podania danych karty kredytowej – i po chwili mogłem się cieszyć nowym serwerem z Debianem 8.1 Jessie ze statycznym adresem IPv4.

Czytaj dalej »

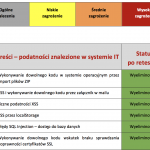

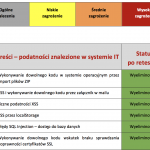

Dla niecierpliwych – można pobrać pełen, nieocenzurowany, przeszło 30-stronicowy raport z testów bezpieczeństwa systemu do zarządzania klientami (CRM – Customer Relationship Management) – YetiForce.

Czytaj dalej »

Właśnie odświeżyliśmy nasze warsztaty z bezpieczeństwa aplikacji webowych i mamy tu dla Was najbardziej rozbudowaną ścieżkę szkoleniową, dostępną w Polsce :-) Z tej okacji proponujemy promocję – uczestnictwo we wszystkich trzech szkoleniach, w cenie dwóch. Jeszcze inaczej – to połowa ceny szkolenia u jednej z naszych konkurencji.

Czytaj dalej »

Niepokoi kilka rzeczy: nie jest to przypadkowy kod wprowadzony przez roztargnionego programistę, tylko prawdziwy backdoor z krwi i kości, dający możliwość wykonywania kodu przez napastników backdoor znalazł się w oficjalnej aktualizacji kilku narzędzi dystrybuowanych przez firmę Netsarang znaleziono przynajmniej jedno złośliwe wykorzystanie backdoor-a (pytanie czy w reszcie miejsc w ogóle…

Czytaj dalej »

Standardowe biblioteki oraz funkcje JavaScript, które wykorzystuje i udostępnia Cloudflare można wykorzystać do ominięcia mechanizmu XSS Auditor w przypadku, gdy domena podpięta pod usługi Cloudflare podatna jest na Reflected XSS (Non-persistent XSS). Taką ciekawostką podzielił się Masato Kinugawa, specjalista bezpieczeństwa IT, znany z badań dotyczących podatności XSS jak i współorganizacji zawodów XSSMas Challenge.

Czytaj dalej »

Czy kiedykolwiek zdarzyła Ci się sytuacja, że wykresy w Zabbixie były niewystarczające? Szef przychodzi do Ciebie i prosi o wykresy obciążenia serwera, tylko “muszą być ładne, ponieważ przedstawia to w zarządzie firmy”? A może masz kilka serwerów Zabbix w firmie i szukasz rozwiązania scentralizowanego przedstawiania danych? Albo po wymianie telewizora…

Czytaj dalej »

Jeśli nasze być albo nie być zależy od ekstremalnie wysokiego bezpieczeństwa, możemy schować komputery w bunkrze i unikać połączeń z siecią zewnętrzną. Zwykle jednak, dopóki nie mamy nic wspólnego z bronią jądrową, każda działalność wymaga takiego dostępu, za cenę nieustannego obserwowania, czy ktoś nie próbuje przeniknąć do naszej sieci.

Czytaj dalej »

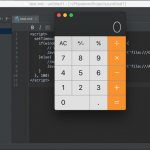

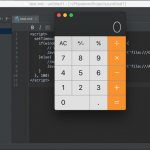

Świadomie lub nie, wielu z nas ma okazje korzystać z aplikacji typu „Desktop Web”, czyli takich, których integralną część stanowi przeglądarka WWW lub przynajmniej interpreter JavaScript. Okazuje się, że często takie rozwiązanie stosowane jest w środowiskach programistycznych (IDE), chociażby do generowania podglądu tworzonego dokumentu Markdown. Skutkom takiego połączenia postanowił przyjrzeć się Matt Austin a wynikami podzielił w opublikowanej prezentacji.

Czytaj dalej »

TL;DR – jest możliwość zdalnego wykonania kodu na module GSM w wybranych modelach: BMW, Forda, Infiniti, Nissana.

Czytaj dalej »