Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Uwaga! Złośliwa aktualizacja Bitwarden CLI

Badacze z Socket odkryli złośliwą aktualizację dla Bitwarden CLI (interfejs do obsługi menedżera haseł Bitwarden w terminalu). Najprawdopodobniej jest to atak związany z trwającą kampanią supply chain, w ramach której wcześniej atakowano infrastrukturę Checkmarx.

TLDR:

- Złośliwa aktualizacja Bitwarden CLI 2026.4.0 została wykryta w npm i powiązana z kampanią supply chain obejmującą wcześniejszy atak na Checkmarx.

- Malware wykrada wiele poświadczeń (GitHub, npm, SSH, usługi chmurowe, CI/CD, narzędzia AI).

- Złośliwa wersja była dostępna przez 1.5h (22.04.2026)

- Dane są eksfiltrowane do serwera C2, a jako zapasowy kanał wykorzystywany jest GitHub.

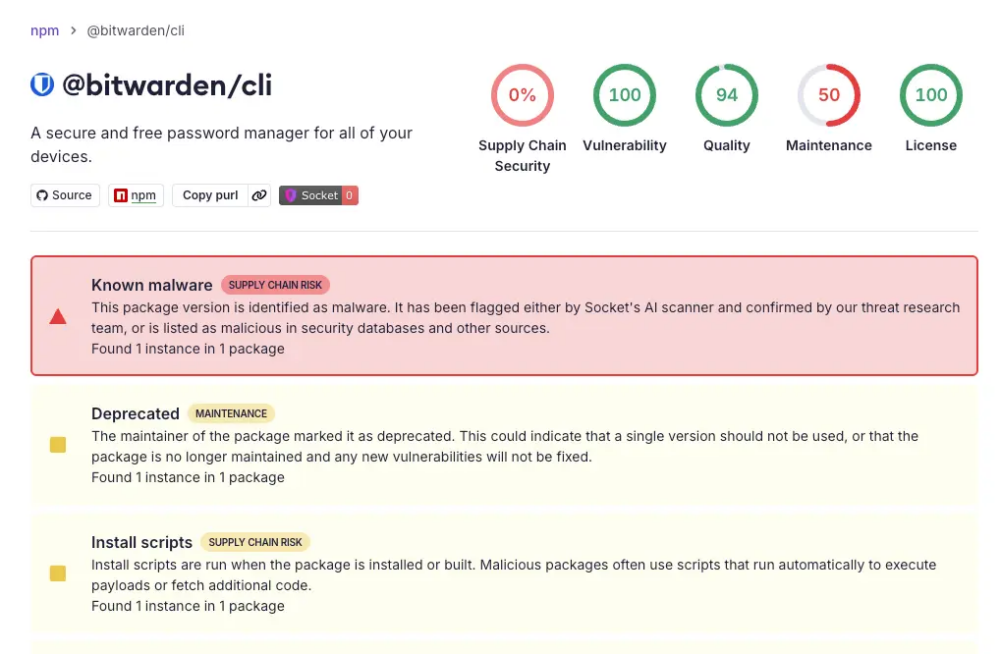

Rys. 1 – detekcja przez skaner Socket, źródło: socket.dev

Wersja pakietu, o której mowa, to 2026.4.0 i nie jest ona już dostępna do pobrania z npm.

Badacze łączą incydent z szerszą kampanią wymierzoną wcześniej w kanały dystrybucji i infrastrukturę Checkmarx (dostawca narzędzi AppSec). Atakujący wdrożyli złośliwy kod do obrazów Dockera oraz wtyczek Visual Studio Code powiązanych z Checkmarx. Atak ten przypisywany jest grupie TeamPCP.

Atakujący najprawdopodobniej wykorzystali wykradzione tokeny, aby opublikować złośliwą wersję pakietu w celu dostarczenia malware użytkownikom.

Badacze bezpieczeństwa z JFrog Security przeanalizowali pakiet i ustalili, że wykorzystuje on niestandardowy loader – bw_setup.js. Jest on wywoływany przez hook preinstall pakietu. Uruchamia on zaciemniony payload JavaScript, który wykrada poświadczenia takie jak tokeny GitHub oraz npm, klucze SSH, sekrety AWS, GCP, Azure i GitHub Actions, pliki konfiguracyjne narzędzi AI, a także historię shella.

Dane te są następnie serializowane do postaci JSON, kompresowane (gzip) i szyfrowane symetrycznie kluczem, który następnie szyfrowany jest asymetrycznie.

Wykorzystywane są dwa kanały eksfiltracji. Najpierw zaszyfrowane dane wysyłane są do hxxps[:]//audit[.]checkmarx[.]cx/v1/telemetry. Jeśli to się nie powiedzie, malware korzysta z GitHub, tworząc nowe repozytorium na koncie ofiary i przesyłając zaszyfrowane dane w postaci JSON do katalogu results.

Analizę złośliwej wersji paczki wykonali także badacze z OX Security. Bitwarden opublikował oficjalny komunikat na forum, w którym wskazuje że nie ma dowodów na przejęcie sejfów (haseł) użytkowników.

Jeśli korzystaliście z Bitwarden CLI w wersji 2026.4.0, to polecamy usunąć tę wersję ze swoich urządzeń i zresetować poświadczenia, z których korzystaliście na urządzeniu (tokeny GitHub, npm, klucze SSH, API, sekrety AWS/GCP/Azure itp.). Złośliwa wersja była dostępna przez ~1.5h (22.04.2026). Więcej wskazówek odnośnie remediacji zebrali badacze z JFrog.

Z uwagi na fakt, że atak dotyczy tylko jednej wersji (i tylko CLI, bez wpływu na pozostałe aplikacje, wtyczki itd.) możemy przypuszczać, że dotyczy tylko części użytkowników Bitwardena. Nie oznacza to, że menadżery haseł są złe / niebezpieczne. W naszej ocenie korzyści z ich stosowania (a ściślej: z używania silnych i unikalnych haseł dla każdego konta) jest więcej niż ryzyk (czego nie można powiedzieć o pojedynczym haśle “do wszystkiego”).

Źródła: