Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Jak manipulacja parametrem żądania mogła doprowadzić do przejęcia konta w LangSmith? Szczegóły podatności CVE-2026-25750

Projektując aplikacje oparte na dużych modelach językowych (LLM) często mogą pojawić się trudności związane z efektywnym debugowaniem oraz testowaniem przepływu danych. W przypadku mniej skomplikowanych narzędzi można do tego celu użyć środowiska IDE (Integrated Development Environment).

TLDR:

- Badacze bezpieczeństwa z Miggo Security wykryli lukę bezpieczeństwa (CVE-2026-25750) w platformie LangSmith.

- LangSmith jest rozwiązaniem firmy LangChain pozwalającym na testowanie, debugowanie oraz monitorowanie aplikacji opartych na dużych modelach językowych.

- Aby zapewnić uniwersalność oraz elastyczność, platforma pozwala na definicję własnych serwerów backend – poprzez parametr baseURL.

- To właśnie ten parametr, a dokładniej mówiąc brak jego walidacji przyczynił się do przejęcia sesji użytkownika.

- Wystarczyło jedno kliknięcie w link, a atakujący otrzymywał dostęp do krytycznych danych.

- Błąd został naprawiony w wersji 0.12.71 LangSmith.

- Nie zaobserwowano wykorzystania podatności w rzeczywistych atakach.

Jeśli mowa o złożonych rozwiązaniach, integrujących modele językowe z bazami wektorowymi (architektura RAG) oraz zaawansowanymi łańcuchami agentów, konieczne wydaje się użycie profesjonalnego oprogramowania. W takiej sytuacji z pomocą przychodzi LangSmith – platforma twórców LangChain oferująca szereg funkcji umożliwiających obserwowanie, testowanie, ocenę oraz monitorowanie zachowania aplikacji. Dzięki elastyczności i otwartemu SDK (Software Development Kit), programiści mogą łatwo integrować swoje rozwiązania bez potrzeby przerabiania całej architektury.

Tego typu platformy oprócz niewątpliwych zalet są bardzo interesujące z punktu widzenia atakującego, co potencjalnie zwiększa ryzyko ataku. Gromadzą w jednym miejscu wszystko to, co w nowoczesnych aplikacjach AI jest najcenniejsze. Od logiki biznesowej zaszytej w promptach, przez dane użytkownika przesyłane w zapytaniach, aż po klucze API do zewnętrznych usług.

Z tego powodu platformy powinny charakteryzować się wysokim poziomem bezpieczeństwa oraz wdrażać coraz to nowsze mechanizmy zabezpieczające badane systemy. I zgodnie z opinią twórców tak rzeczywiście jest. LangChain oficjalnie przyznaje, że bezpieczeństwo danych użytkowników stanowi dla niego priorytet i traktuje LangSmith jako infrastrukturę krytyczną, podlegającą rygorystycznym wymaganiom oraz audytom bezpieczeństwa.

Jednak historia uczy nas, że kreatywność atakujących jest poza wszelkimi schematami. Często punktem wejścia do systemu okazują się funkcje użyte w sposób całkowicie sprzeczny z ich pierwotnym przeznaczeniem. W praktyce to właśnie takie działania idealnie odzwierciedlają pracę hakerów.

W przypadku badanej platformy elastyczność w konfiguracji API stała się wektorem ataku, pozwalającym na uzyskanie nieautoryzowanego dostępu do środowiska użytkownika.

Na czym polegał błąd?

Jak pokazują najnowsze badania firmy Miggo Security w platformie LangSmith została wykryta poważna luka bezpieczeństwa, która umożliwiała przejęcie sesji aktywnego użytkownika. Problem występował w ustawieniach konfiguracyjnych, a mówiąc dokładniej w definicji ścieżki do API backendu – parametr baseURL. Aby lepiej zrozumieć na czym polegał błąd należy wyjaśnić w jakim celu parametr ten był stosowany.

W zamyśle twórców parametr baseURL miał pozwalać programiście na wskazanie adresu lokalnego serwera backend (np. localhost:1111), podczas gdy interfejs graficzny był hostowany przez dostawcę. Taka hybrydowa architektura eliminowała potrzebą pełnej instalacji UI po stronie użytkownika. Jednak jak pokazał raport od Miggo Security – stała się również źródłem poważnej podatności. Niewłaściwa walidacja parametru pozwalała atakującym na przekierowanie ruchu na własny serwer i przejęcie aktywnej sesji użytkownika (ang. Account Takeover).

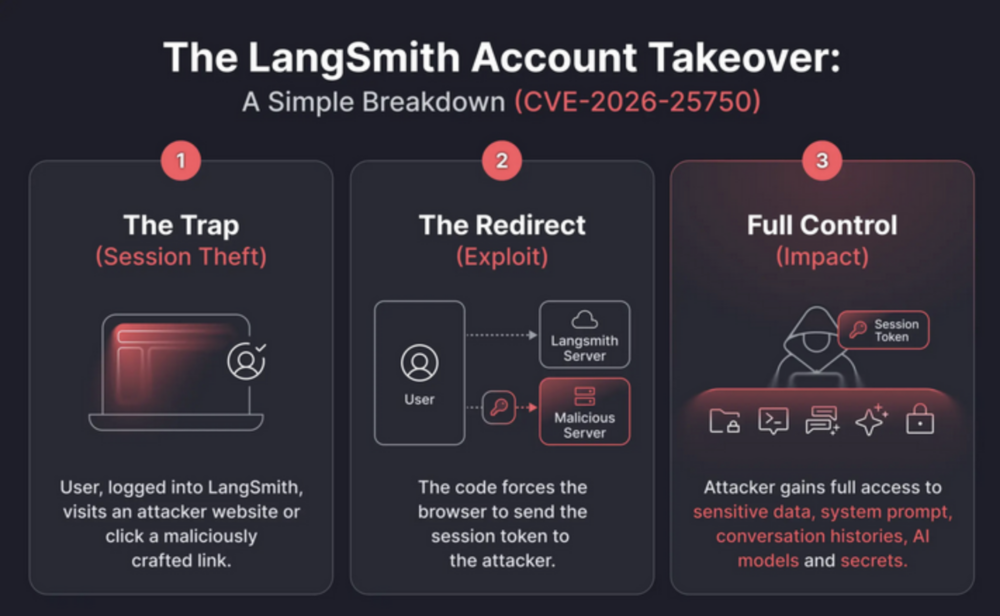

Aby atak zakończył się sukcesem, użytkownik musi posiadać aktywną sesję na platformie LangSmith. Następnie cyberprzestępcy stosując metody socjotechniczne nawiązują kontakt z celem posyłając mu adres url hostujący złośliwy skrypt. Skrypt ten wymusza na przeglądarce automatyczne załadowanie specjalnie przygotowanego adresu LangSmith Studio. Nie jest to jednak klasyczny redirect, tylko atak typu parameter injection.

Przez brak odpowiedniej walidacji danych, przeglądarka przesyła aktywny token sesyjny bezpośrednio na adres wskazany w parametrze. Mechanizm SOP nie blokuje tego działania, ponieważ sama aplikacja inicjuje połączenie wychodzące. Od momentu przechwycenia żądania, cyberprzestępca ma około 5 minut na jego wykorzystanie. Po tym czasie token straci ważność i zostanie unieważniony, a atak będzie musiał zostać powtórzony.

Luka została oficjalnie zgłoszona i zarejestrowana pod identyfikatorem CVE-2026-25750. Oznaczono ją jako High (CVSS 8.5).

Zespół LangSmith naprawił podatność implementując politykę Allowed Origin. Docelowa domena, używana w parametrze baseURL musi zostać wcześniej skonfigurowana w ustawieniach konta jako zaufane źródło. Jeżeli wartość parametru nie znajduje się na liście dozwolonych domen w konfiguracji użytkownika, żądanie zostanie zablokowane.

LangChain potwierdził, że nie posiada dowodów na wykorzystanie luki w rzeczywistych atakach. Użytkownicy korzystające z wersji SaaS (Software-as-a-Service) nie muszą podejmować żadnych działań, poprawka została wdrożona automatycznie. W przypadku wersji self-hosted zaleca się aktualizację LangSmith do wersji 0.12.71.

Źródło: miggo.io

~_secmike