NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

W wielu mediach pokazała się ostatnio informacja o ataku kierowanym na raptem 13 użytkowników iPhone-ów w Indiach. Kogo obchodzą Indie i do tego jeszcze trzynastu jakiś tam użytkowników?

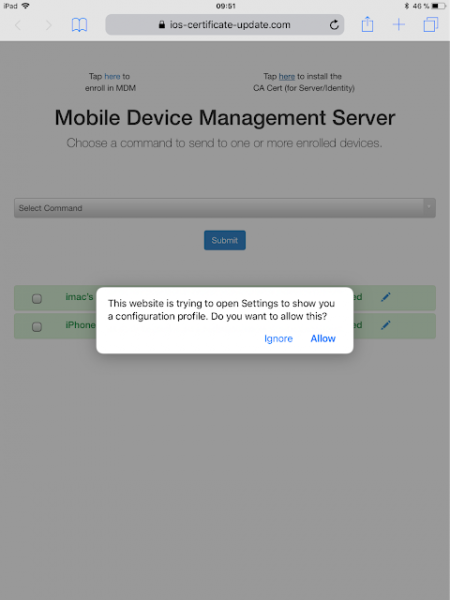

Otóż kampania ma w sobie coś nowatorskiego. Najpierw atakujący nakłaniali (phishing?) użytkowników do zainstalowania rozwiązania klasy MDM na swoim telefonie (było one podstawione przez napastników):

Lewy MDM – etap 1

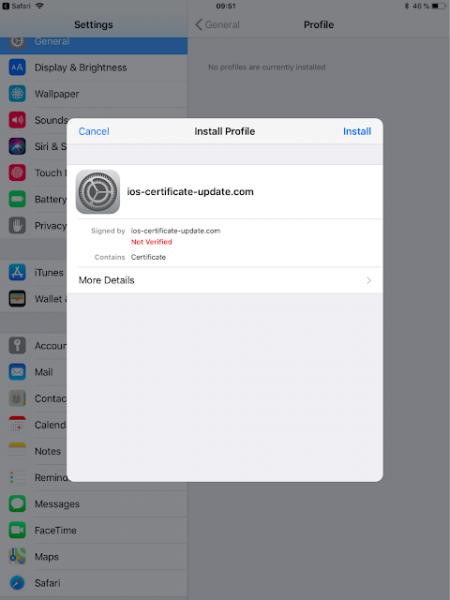

Lewy MDM – etap 2

Po tapnięciu Install było w zasadzie pozamiatane. Właśnie zainstalowaliśmy “lewy” system klasy MDM – umożliwiający m.in. instalowanie zewnętrznych aplikacji, co właśnie się działo (w kampanii użyta była np. podstawiona appka telegram).

Trzy (niby oczywiste) wnioski:

PS

Kto w życiu nie wszedł na ‘niebezpieczną’ stronę www (której nie zgadza się certyfikat) lub nie zainstalował niezaufanego (niepodpisanego) dodatku do przeglądarki niech pierwszy rzuci cyberkamień ;-)

–ms

“Kto w życiu nie wszedł na ‚niebezpieczną’ stronę www (której nie zgadza się certyfikat) lub nie zainstalował niezaufanego (niepodpisanego) dodatku do przeglądarki niech pierwszy rzuci cyberkamień ;-)”

Odważnie jest rzucać takie słowa na stronie poświęconej “cyberbezpieczeństwu” – jest większa szansa na to, że ktoś te założenia spełnia (a nawet chce się mu manualnie sprawdzać odciski cyfrowe podpisu dla stron, które są “krytyczne” np. bankowość elektroniczna – trochę dziwna byłaby nagła zmiana nietaniego certyfikatu Extended Validation w środku okresu ważności).

PS

Metafizyczny cyberkamień już leci. Zapas zmaterializowanych cyberkamieni się mi skończył…

Rzucam kamien, bo robilem to w celach testowo naukowych

Od czasów kiedy Apple zmienił architekturę i strukturę systemu, już iOS był „barely hackable”. Te pierdoły z instalacją profili MDM nie mają wielkiego impaktu jeśli chodzi o dostęp „podstawionych” apek. Nawet nieźle przemyślane Cydi’owe apki na pseudo-jailbreak’u dalekie są od tego czym kiedyś jailbreak był. Bardzo limitowane i raczej zaśmiecające niż „odblokowujące” i usprawniające system. Żeby profil MDM miał full impact, musi być zainstalowany w charakterze „supervised mode” zwykle wymagającym backup+wipe+fresh setup, więc szczerze nadal iOS jako zamknięty system doskonale broni się przed syfem ;)