Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

🔴 Krzysiek dostał takiego SMSa z banku… i prawie go okradli. SMS był sfałszowany (spoofing).

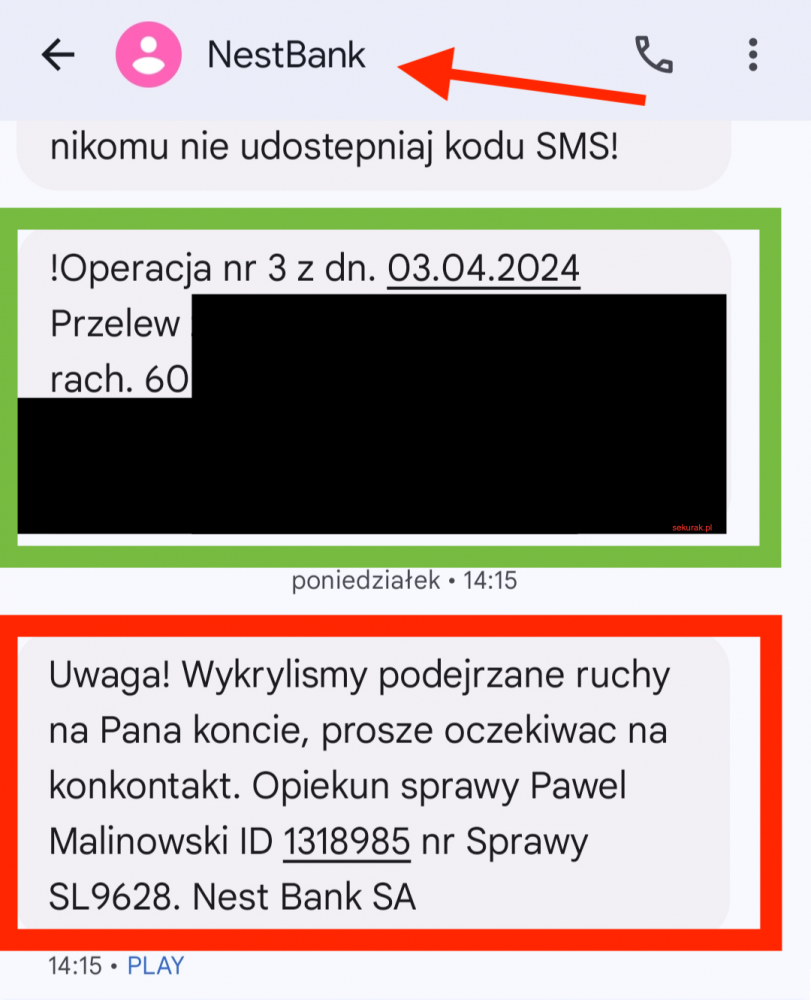

Relacja jednego z naszych czytelników. Zacznijmy od samego SMSa. Na zielono – prawdziwy, historyczny SMS, na czerwono fałszywy – wysłany przez oszustów. Zauważ też nadawcę: NestBank:

Jak widać, fałszywy SMS na telefonie pojawił się w tym samym wątku co poprzedni SMS z banku (z kodem autoryzującym transakcję).

Treść tego SMSa nomen omen… trochę podejrzana. Jaki bank wspomina o “podejrzanych ruchach” na koncie? Jest też dziwny błąd: “konkontakt”

Krzysiek chwilę po otrzymaniu takiego SMSa, miał połączenie przychodzące z numeru warszawskiego. Kto był po drugiej stronie? Krzysiek relacjonuje to w ten sposób:

Miły Pan (mówiący po polsku, ale z wschodnim akcentem), przedstawił się jak w SMSie powiedział, że rozmowa jest rejestrowana i spytał się czy rozmawia z (i tu padło moje imię i nazwisko). Na tym etapie potwierdziłem.

Ale jak po chwili powiedział, że dzwoni w sprawie zablokowanej płatności (dla jakiejś firmy – tu powiedział niewyraźnie i na konkretną kwotę), którą wychwycił ich zespół bezpieczeństwa (…)

Jak na złość nie miałem czasu, aby się nad nim trochę ‘popastwić’, więc tylko powiedziałem, że to dobrze się składa, bo właśnie jestem w banku, to się dowiem na miejscu. No i nie wiem, dlaczego, ale pan się rozłączył

Co mogło się wydarzyć dalej? Często tacy fałszywi konsultanci proszą o instalację “specjalnego oprogramowania przygotowanego przez bank”. Tylko to oprogramowanie daje zdalny dostęp do komputera ofiary (to oczywiście dopiero po jego instalacji / ew. przekazania kodów dostępowych “konsultantowi”). Następnie następuje próba ‘wyczyszczenia’ konta.

Skąd przestępcy mają numery telefonów ofiar (oraz ich Imię/Nazwisko)? Z dostępnych ~publicznie wycieków. Wystarczy np. że ktoś podał swoje dane podczas zakupów w internecie, a później to miejsce zostało “zhackowane”.

Pamiętajcie:

✅ Nadawcę SMSa można dość łatwo podrobić! Telefon nie zorientuje się o takim hacku i jeśli macie wcześniejsze SMSy od danego nadawcy – wszystkie będą widoczne w jednym wątku

✅ Nr dzwoniącego też można podrobić! (więc fałszywy konsultant może dzwonić również z prawdziwego numeru infolinii bankowej)

✅ Rozsądne banki mają możliwość weryfikacji konsultanta w appce bankowej (appka bankowa wyświetla Ci monit, wiesz wtedy że rozmawiasz z prawdziwym konsultantem)

✅ Nie instalujmy niczego na naszych komputerach / smartfonach – co jest polecane przez nieznane osoby

✅ Warto każdy taki temat zgłaszać do banku

Jeśli jesteś zainteresowany tego typu tematami? Zapraszamy na naszą specjalną edycję szkolenia cyberawareness dla firm. Wycieki / hasła / case studies / wykorzystanie AI w cyberatakach / metody ochrony – to tylko kilka tematów, które poruszymy w widowiskowej praktycznej formie tego szkolenia :)

~ms

Oczywiście Krzysiek takiego sms’a odesłał pod numer 8080 ?

Artykuł przypominający jest tutaj…

https://sekurak.pl/8080-to-nowy-numer-cert-polska-gdzie-mozna-zglaszac-podejrzane-smsy/

Ja nie dałam rady przeslac sms choć próbowałam, inne sms udaje mi się przesłać, ale ten od ponoć velobank nie

Dziwne przecież już obowiązuje ustawa która powinna zabezpieczać przed napisem nadawcy

Dokładnie taką samą miałem historię jakiś miesiąc temu. Oczywiście powiedziałem rozmówcy wprost, że to oszustwo, Pan wspomniał o rzekomym SMSie ale się nie dałem. Rozłączyłem się. Nest jak coś to wysyła powiadomienia push jak trzeba.

Mam wrażenie, że oszuści mają wtyczki w banku, abo sami tam pracują. Chwilę po wykonaniu przelewu dzwoni ktoś z banku ze wschodnim akcentem z informacją, że wysłano przelew.

zapoznajcie się z takim artykułem: https://cert.orange.pl/aktualnosci/rpki-nie-ukradna-nam-prefiksow/

“Konkontakt”, eh… Czyżby ten gość od “intendentury” już wyszedł?

Prawidłowo pisze się dostał SMS. Gdyby SMS był osobą, wtedy byłoby dobrze “dostał esemesa”. Gdyby mój kot nazywał się Pączek, mógłbym go zjeść (kogo? Pączka). Inaczej zjadam (co? pączek).

Od momentu opublikowania wykazu numerów DNO przez UKE przedsiębiorcy mogą ale nie muszą blokować numerów, natomiast od 25 września 2024 roku już muszą, ponieważ ustawa narzuca wdrożenie rozwiązań organizacyjnych i technicznych jeżeli chodzi o CLI spoofing.