Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Yahoobleed – czyli wyciąganie danych z pamięci serwerów Yahoo! 0day na ImageMagick

Biblioteka ImageMagick, raczej w ostatnich miesiącach nie ma szczęścia.

Tym razem udało się komuś przygotować prosty (18 bajtów!) obrazek, który wysłany pocztą Yahoo do samego siebie, po przetworzeniu zawierał… fragmenty pamięci z serwerów:

The attack vector for these demos was to attach the 18-byte exploit file (or a variant) as a Yahoo! Mail attachment, send it to myself, and then click on the image in the received mail to launch the image preview pane. The resulting JPEG image served to my browser is based on uninitialized, or previously freed, memory content.

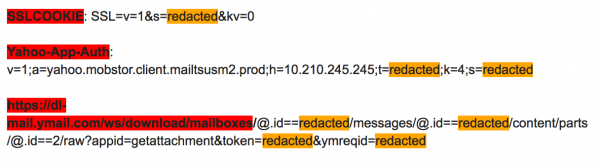

Co konkretnie można wyciągać takim obrazkiem? Np. ciastka innych użytkowników czy inne poufne dane:

Sam winowajca – czyli biblioteka ImageMagick – jest już załatana. Samo Yahoo zachowało się też profesjonalnie – za znalezisko zaproponowali $14 000 bounty, jednak autor znaleziska poprosił o przekazanie nagrody na cele charytatywne i podwojenie stawki, na co również Yahoo się zgodziło :-)

–ms