Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

XSS w głównej wyszukiwarce Google!

Strona google.com czy google.pl raczej powinny być przepatrzone pod względem bezpieczeństwa już 1000 razy, prawda? Pewnie prawda, ale nie znaczy to, że nie ma tam żadnych podatności.

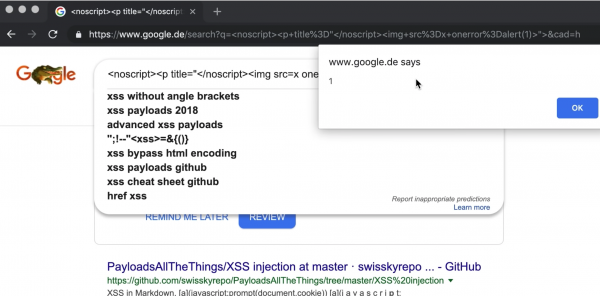

Znany japoński badacz bezpieczeństwa – Masato Kinugawa – pokazał XSS-a w na głównej wyszukiwarce Google. Whoops:

XSS

Akcja na filmie poniżej:

Co było przyczyną błędu? Problem w bibliotece Closure. We wrześniu usunięto w niej pewne walidacje (“bo rozwalał się interface użytkownika” :) – pod koniec lutego 2019 przywrócono je, z dość niewinną adnotacją:

This introduced an XSS in GWS. b/125799080

Biblioteka jest wykorzystywana przez Google w wielu ważnych projektach (np. Google Docs czy GMail), a u nas opisywaliśmy innego XSS-a w pewnym projekcie Google (znalezionego przez Michała Benkowskiego) – wykorzystującego również pewne problemy z Closure…

–ms

A tak po ludzku, to o co chodzi?

Bo latwiej sie spytac niz poszukac ?

” atak polega na wstrzyknięciu do przeglądarki ofiary fragmentu javascript bądź innego języka skryptowego (np. VBScript), który może być uruchomiony w przeglądarce. ”

https://sekurak.pl/czym-jest-xss/

Ostatnio szukalem jakis “domowych metod” szyfrowania dla swoich hasel. I na jednej ze stron mozna bylo dodawac do istniejacej listy, wlasny szyfr.

Problem w tym ze dzieci wykorzystaly nazwe szyfru do czatowania.

Kaśka po ludzki podlinkowali XSS. Można wykonać atak XSS na dowolną stronę z poziomu Google.

Lol, widziałem info wczoraj, ale uznałem że to 1 kwietnia :D

O ten overflow, hacker dobry jest, ale za za szybko gada. Trzeba oglądać na 0.75 i za długo to trwa.

Ciekawe, jakie bounty za coś tak pięknego :-)