Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

VirtualBox – wyskoczenie z maszyny wirtualnej i dostęp na SYSTEM (Windows 10)

Oracle wypuścił właśnie serię łat na VirtualBox.

Attack Complex: Low w połączeniu z wpływem na poufność/integralność/dostępność: High, nie wygląda dobrze.

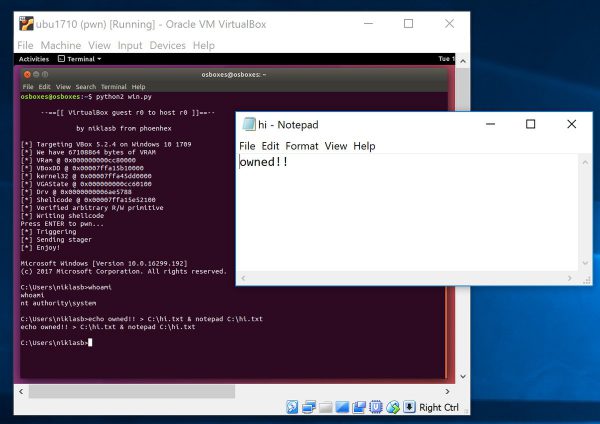

Sam powyższy opis podatności cały czas brzmi nieco enigmatycznie, ale nieco więcej światła rzuca na problem ten wpis, uzupełniony opisem oraz zrzutem ekranowym z działania exploita:

CVE-2018-2698 is (…) powerful OOB read/write primitive in the (always-on) VBVA graphics component. It can be used to escape a VBox VM and escalate privs to SYSTEM on Windows 10 hosts.

Wyskoczenie z Virtual Box

Podatne są wersje VirtualBox-a < 5.2.6 (w linii 5.2) oraz < 5.1.32 (w linii 5.1); Zapewne też wcześniejsze linie…

–ms

linuxowe wersje również podatne, autor w komentarzach na twitterze oświadczył “Everything is affected. I have a PoC for Arch Linux too, but it is less reliable.”

Testujcie dalej wirusy na wirtualkach… ;D

Rurkowcy wola teraz Dockera.

A kto to jest ‘rurkowiec’?

Nie znasz Rurka? ;D

Docker w żadnej mierze nie może być traktowany jako drop-in replacement dla virtualboxa (czy inszego vmware / qemu).

I jak mi wyskoczy wirus z wirtualki, to niby co ma się stać?

nic :-)

Idealnym środowiskiem do testowania nieznanych aplikacji Windowsa jest wirtulana maszyna z tym systemem postawiona na Linuksie.