Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Uwaga na wycieki ze skanerów sieciowych!

Drukarki i skanery sieciowe oraz biurowe urządzenia wielofunkcyjne to w wielu organizacjach słaby punkt w systemie zabezpieczeń informatycznych. Dodatkowo, wiele z tych urządzeń zostaje udostępnionych w Internecie. Spójrzmy na potencjalne konsekwencje.

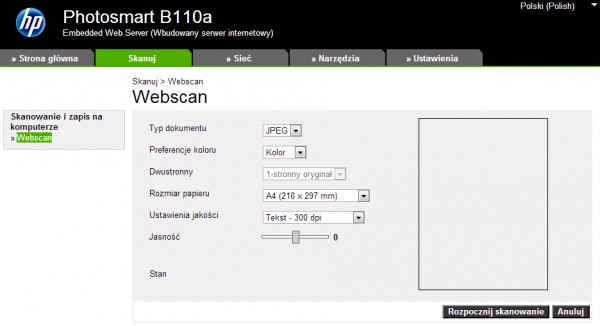

Nieodpowiednio zabezpieczone skanery sieciowe oraz urządzenia wielofunkcyjne w wielu przypadkach umożliwiają potencjalnemu intruzowi zdalne przechwytywanie poufnych dokumentów. Rozważmy przykładowo wielofunkcyjne urządzenia firmy HP wyposażone w funkcję Webscan.

Otóż funkcja ta pozwala na zdalne (za pośrednictwem interfejsu webowego) zeskanowanie i zapisanie skanu dokumentu znajdującego się w danej chwili w urządzeniu. Jedną z zalet takiego rozwiązania jest przykładowo możliwość wygodnego skorzystania ze skanowania przez każdego użytkownika bez instalacji jakiegokolwiek oprogramowania.

Funkcja ta jest zazwyczaj domyślnie włączona i w żaden sposób nie jest zabezpieczona. Oznacza to, że domyślnie każda osoba (np. w obrębie całej sieci LAN), która może się za pomocą przeglądarki dostać do interfejsu webowego drukarki wielofunkcyjnej, jest w stanie przechwycić skan dokumentu znajdującego się w dowolnej chwili w urządzeniu. Jeśli więc któryś z użytkowników zapomni zabrać (a w przypadku skanerów sieciowych zdarza się to nagminnie) z urządzenia skanowany przez siebie poufny dokument, każdy inny użytkownik sieci lokalnej również będzie w stanie przechwycić skan dokumentu.

Co jednak najgorsze, w praktyce okazuje się, że wiele z tego typu urządzeń jest widocznych w całym Internecie, co jest często np. wynikiem błędów konfiguracyjnych, a nie zamierzonych działań. Wystarczy więc, że intruz odnajdzie takie urządzenie widoczne za pośrednictwem Internetu, a będzie w stanie przechwytywać informacje z dokumentów znajdujących się w urządzeniu.

Na pierwszy rzut oka wydaje się, że odnalezienie konkretnych urządzeń w czeluściach Internetu jest zadaniem trudnym do wykonania. Okazuje się jednak, że np. korzystając z odpowiedniego zapytania skierowanego do wyszukiwarki Shodan możemy natychmiast odnaleźć tysiące otwartych urządzeń z funkcją Webscan. Jeśli tylko w wybranym urządzeniu znajduje się jakiś dokument, każdy może go po prostu zeskanować i zapisać jego obraz na własnym dysku.

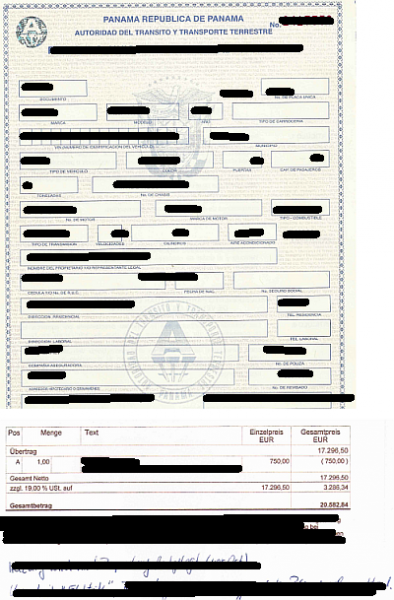

Z naszych doświadczeń wynika, że w tego typu udostępnionych w Internecie skanerach stosunkowo często znajdziemy pozostawione dokumenty – od rozmaitych dokumentów urzędowych, aż po wewnętrzną dokumentację firmową.

W jaki sposób możemy się przed tego typu atakami bronić? Odpowiednie zabezpieczenie skanerów sieciowych i urządzeń wielofunkcyjnych nie jest trudne, z zadaniem tym poradzi sobie każdy administrator. Należy przede wszystkim zadbać o ustawienie haseł zabezpieczających dostęp do poszczególnych usług urządzenia. Warto również wyłączyć usługi oraz interfejsy, które nie są wykorzystywane.

Wiele urządzeń sieciowych pozwala również na konfigurowanie reguł określających dozwolony ruch sieciowy (ACL), co może stanowić dość skuteczny sposób na odpowiednie ograniczenie dostępu do urządzenia. Z kolei użytkownicy takich urządzeń powinni pamiętać o jak najszybszym zabraniu zeskanowanego dokumentu z urządzenia, a skanowanie szczególnie poufnych dokumentów z wykorzystaniem skanerów sieciowych nie powinno w ogóle być przez nich stosowane.

Więcej informacji o wyszukiwarce Shodan, jej zaawansowanych opcjach wyszukiwania oraz wielu dodatkowych potencjalnych zastosowaniach pisaliśmy już w artykule Shodan, czyli Google dla urządzeń sieciowych.

– Wojciech Smol, (wojciech.smol<at>sekurak.pl)

Fajną stronkę przez przypadek znalazłem :) dodaję do ulubionych..