W przytłaczającej większości przypadków nie należy odpowiadać na tego maila (nikt się nie włamał na Twój komputer). Ale czy coś robić? Czytajcie dalej Jeden z czytelników przesłał nam właśnie informację o takim świeżym e-mailu: Temat nie jest nowy, ale schemat najprawdopodobniej cały czas działa, bo cyberzbiry cały czas próbują wyciągnąć od…

Czytaj dalej »

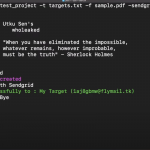

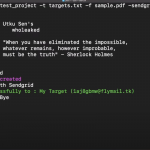

Projekt “wholeaked” można pobrać tutaj. Jeśli chcemy wysłać dokument, którego wycieku się obawiamy możemy całość zorganizować w ten sposób: Przygotowujemy template maila Przygotowujemy adresy e-mail osób, do których będzie wysłany dokument Przygotowujemy sam dokument Wybieramy sposób znakowania dokumentu. Dokumentacja wskazuje takie możliwości File Hash: SHA256 hash of the file. All file…

Czytaj dalej »

O hacku donosi sama ekipa opensubtitles, zaczynając nieco sztampowo: We have some bad news… No więc “bad news” polega na tym, że hasło Super Admina – jak to na super admina przystało – było bardzo słabe. Ktoś uzyskał dostęp na tego użytkownika, a następnie dobrał się do pewnego skryptu administracyjnego….

Czytaj dalej »

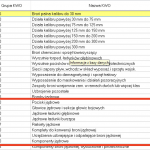

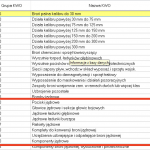

Różne media wspominają dzisiaj o “gigantycznym wycieku z wojska”. Przyjrzyjmy się mu nieco bliżej. Sam wyciek (tj. link do archiwum “System Informatyczny Jednolitego Indeksu Materiałowego”) pojawił się na jednym z forów dnia 9. stycznia 2022r. A że lubimy od czasu do czasu analizować różne fora, plik namierzyliśmy 11.01.2022 (trzy dni…

Czytaj dalej »

Dzięki naszym nieocenionym czytelnikom o wpadce dowiedzieliśmy się dość szybko. Po wystąpieniu tego typu incydentu, można się spodziewać co się dzieje na telefonie pana Jacka… więc żeby jeszcze bardziej nie podgrzewać atmosfery (każdemu może zdarzyć się wpadka), nieco wstrzymaliśmy się z publikacją. Obecnie jednak sporo mediów już rozpyliło wieści, mleko…

Czytaj dalej »

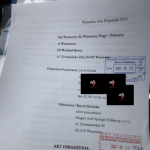

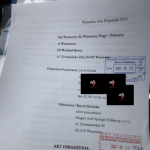

Już kilka dni temu zaczęliśmy otrzymywać od czytelników zgłoszenia w tej sprawie. 22. listopada wysłaliśmy na adres: iod@wat.edu.pl kilka pytań z prośbą o dodatkowe wyjaśnienia, ale do tej pory nie otrzymaliśmy odpowiedzi. Poniżej zdjęcie, które otrzymaliśmy jednego z czytelników (pismo przesłane listem poleconym). Dowiadujemy się tutaj: w dniu 6.11.2021r. nieznana…

Czytaj dalej »

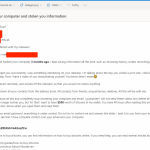

Jeden z naszych czytelników (wysyłamy nasz kubek!) podesłał nam informację, którą rozsyła “Totolotek S.A.”. Oto ona: Skrót: w dniu 30. września 2021 roku Totolotek S.A. padł ofiarą cyberataku. W rezultacie tego zaszyfrowania doszło do zaszyfrowania części archiwalnych danych (sprzed 22 lipca 2019r.) (…) nie udało się wykluczyć możliwości że osoby…

Czytaj dalej »

Zapewne większość z Was kojarzy „haveibeenpwned.com” – aplikację internetową stworzoną przez Troya Hunta, pozwalającą jej użytkownikom na sprawdzenie, czy ich prywatne dane (takie jak: adres e-mail, hasło czy numer telefonu) zostały opublikowane w wyniku wycieku danych: A tak wyglądał nieistniejący już serwis „WeLeakInfo”: Pod względem funkcjonalności „WeLeakInfo” było bardzo podobne…

Czytaj dalej »

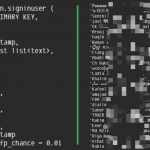

Margonem to kultowa gra komputerowa z gatunku MMORPG rozgrywana w przeglądarce internetowej. Choć gra czasy swojej świetności (podobnie jak Tibia) ma już dawno za sobą, to jej popularność dalej utrzymuje się na dość wysokim poziomie: * Statystyki SimilarWeb dotyczące strony margonem.pl. Strona generuje ruch w wysokości 2 milionów odwiedzin miesięcznie….

Czytaj dalej »

Jeszcze kurz nie opadł po Facebooku, który trafił na pierwsze strony serwisów, a wygląda na to, że czeka nas kolejny, tym razem z LinkedIn. Archiwum zawierające dane rzekomo 500 milionów profilii LinkedIn zostało wystawione na sprzedaż na popularnym forum cyberprzestępców. 2 miliony rekordów zostało wystawione do wycieku jako próbka potwierdzająca…

Czytaj dalej »

Tym razem dość “luźna” informacja. Choć dla samego bohatera jest to zapewne niemały stres. Jak donosi internetowa prasa, minister obrony Rumunii pochwalił się swoją aktywnością na Facebooku (odwiedzał uczelnię kształcącą wojskowych). Jednak na zdjęciach widniało trochę loginów i haseł do różnych systemów: Pamiętajcie – wizytuje Was rządowa ekipa z obstawą…

Czytaj dalej »

O temacie donosi Brian Krebs. Serwis został zamknięty przez służby jakiś czas temu. Dostęp do danych można było kupić w pakietach: a płatność mogła być m.in. realizowana kartą płatniczą. Jak wyciekły dane związane z płatnościami? Cytowany przez Krebsa badacz napisał tak: Przechodząc do rzeczy – FBI zapomniało odnowić jedną z…

Czytaj dalej »

Accellion FTA (File Transfer Appliance) – to już dość wiekowy system wymiany plików używany m.in. przez duże korporacje na całym świecie. Taka wrzutnia na duże pliki. Niedawno ktoś znalazł w tym systemie trochę 0-dayów i zaatakował firmy na całym świecie. Efekt – żądanie zapłaty okupu z nieopublikowanie poufnych dokumentów. Na…

Czytaj dalej »

O samym wycieku nie wiemy jakoś bardzo dużo. W oświadczeniu, firma SITA (dostawca usług IT dla branży lotniczej) pisze (wolne tłumaczenie sekurak): SITA potwierdza że była ofiarą cyberataku, który skutkował incydentem bezpieczeństwa dotykającym pewne dane pasażerów, które były przechowywane na naszych serwerach. Cyberatak został potwierdzony 24 lutego (2021), po czym…

Czytaj dalej »

Troy Hunt donosi o wycieku dotyczącym SuperVPN oraz GeckoVPN: MalwareBytes relacjonuje, że poza danymi z tytułu, mogły wyciec również: imię, nazwisko, część danych finansowych czy losowo generowane hasło. Dane te wg relacji miały być wystawione na sprzedaż: –ms

Czytaj dalej »