Każdy zna linki zaczynające się od http:// – można również używać innych URL handlerów np.: ms-officecmd:sekurak.pl Jak zadziała ww. link, umieszczony w pasku URL przeglądarki? Nie zadziała ;) ponieważ musi mieć określony format. Badacze pokazali np. taki fragment (można by go użyć w pasku URL przelądarki, ale taka forma jak…

Czytaj dalej »

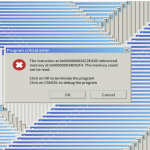

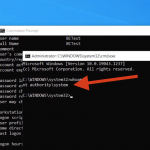

~Kilka dni temu Microsoft załatał podatność umożliwiającą lokalną eskalację uprawnień do administratora. Łatka jednak okazała się trochę dziurawa i nieco zdenerwowany ~badacz bezpieczeństwa opublikował PoCa (czy tak naprawdę działający exploit), umożliwiającego ponowne wykorzystanie podatności. Jest to raz jeszcze eskalacja uprawnień wymagająca posiadania uprawnień zwykłego użytkownika w Windows. Odpalamy PoCa i…

Czytaj dalej »

Microsoft zamierza pozwolić użytkownikom swoich najnowszych systemów operacyjnych, czyli Windows 10 i Windows 11, na zrezygnowanie z haseł, które do tej pory były podstawowym elementem logowania do różnych usług oferowanych przez to przedsiębiorstwo. Wcześniej taka możliwość była dostępna jedynie dla użytkowników korzystających z kont firmowych. Hasła będą mogły zostać zastąpione…

Czytaj dalej »

System Windows jest zdecydowanie najpopularniejszym systemem operacyjnym na świecie – m.in. z uwagi na łatwość jego użytkowania, wysoką dostępność gier, a także w miarę intuicyjny i prosty (w porównaniu do innych systemów) sposób organizacji sieci dzięki możliwości utworzenia domeny, podpinania do niej nowych komputerów i użytkowników, a następnie zarządzania nimi. …

Czytaj dalej »

Chodzi o podatność która na początek nie wyglądała groźnie. Jednak właśnie Microsoft zmienił jej oznaczenie jako “Critical”. Powody są zapewne co najmniej dwa: Okazało się że podatność można wykorzystać zdalnie (nie tylko lokalnie) Przypadkowo wyciekł exploit + write-up (został jednak dość szybko usunięty z GitHuba) Tutaj całość możecie zobaczyć w…

Czytaj dalej »

W najnowszej, czerwcowej aktualizacji bezpieczeństwa, oferowanej przez firmę Microsoft, naprawiono aż 50 podatności: Część poprawionych błędów była aktywnie wykorzystywana w „dziczy”: CVE-2021-33739 – Microsoft DWM Core Library Elevation of Privilege Vulnerability, CVE-2021-31199 & CVE-2021-31201 – Microsoft Enhanced Cryptographic Provider Elevation of Privilege Vulnerability, CVE-2021-31955 – Windows Kernel Information Disclosure Vulnerability,…

Czytaj dalej »

Tytuł to mały bait (a może nie?) mający Was skłonić do weryfikacji czy zaaplikowane macie ostatnie łatki od Microsoftu. Tym razem załatano 55 podatności, z czego przynajmniej jedna wygląda dość strasznie: Podatność w obsłudze protokołu HTTP umożliwia bez uwierzytelnienia na wykonanie kodu z uprawnieniami jądra (kernel). Podatność może zostać użyta…

Czytaj dalej »

Zerknijcie na ten opis: Windows TCP/IP Remote Code Execution Vulnerability (CVE-2021-24074) z dopiskiem – Exploitation More Likely Idąc dalej – podatności tej grupy mamy tak naprawdę aż trzy: Multiple Security Updates Affecting TCP/IP: CVE-2021-24074, CVE-2021-24094, and CVE-2021-24086 (dwie to Remote Code Execution, nie wymagające uwierzytelnienia, jedna podatność to DoS). Microsoft…

Czytaj dalej »

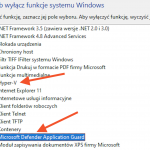

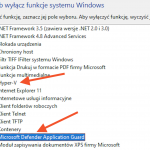

Apropos niedawnej akcji z atakowaniem komputerów badaczy bezpieczeństwa podatnościami 0day (m.in w Chrome), ktoś przypomniał o chyba mało znanej funkcji w Windows 10 (wymagana co najmniej wersja Pro): Microsoft Defender Application Guard, m.in. pozwala utworzyć w Edge (jest tez stosowny plugin np. do Chrome czy Firefoksa) bardzo mocno izolowane od…

Czytaj dalej »

Bug właśnie został załatany, a sam Microsoft nie chce się zbytnio chwalić szczegółami CVE-2021-1647. Wiemy że, podatność odkryto jako 0day, umożliwia wykonanie kodu na komputerze ofiary (zapewne jako SYSTEM). Nie wymaga też interakcji od ofiary. Najprawdopodobniej wymagane jest dostarczenie po prostu odpowiednio zainfekowanego pliku, który po przeskanowaniu przez Defendera, wykona…

Czytaj dalej »

Właśnie zakończyliśmy pierwszą edycję szkolenia – Co każdy administrator powinien wiedzieć o bezpieczeństwie Windows? #1, autorstwa Grzegorza Tworka. Uczestnicy przyjęli je wręcz z euforią; kilka komentarzy z ankiet poniżej: [super] Tematyka szkolenia – dobrane obszary, profesjonalizm trenera, umiejętność przekazania wiedzy przez trenara. Prowadzący :) przejrzysta forma, precyzja języka, szybkie odpowiedzi…

Czytaj dalej »

Grzesiek Tworek, 14-krotny laureat tytułu Most Valuable Professional od Microsoftu, czy prelegent BlackHat, przygotował dla Was intensywny, nowy kurs bezpieczeństwa Windows. Zapisy tutaj (na początek obowiązuje niższa cena – 299 PLN + VAT – zamiast 499 PLN + VAT). Windowsy serwerowe, Windowsy klienckie, esencja wiedzy żeby zacząć się sprawnie poruszać…

Czytaj dalej »

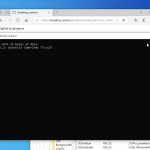

Microsoft wydał dzisiaj październikowe poprawki bezpieczeństwa dla swoich kluczowych produktów (Windows / Office / .NET / Azure Functions i wiele innych). Wśród ponad 40 CVE znajdziemy też poprawkę podatności CVE-2020-16898 – błędnej implementacji stosu TCP/IP, a konkretnie obsługi pakietów ICMPv6. Poprawna exploitacja może doprowadzić atakującego do zdalnego, nieuwierzytelnionego wykonania kodu na…

Czytaj dalej »

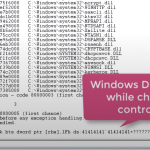

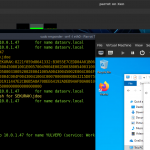

O temacie pisaliśmy parę dni temu, obecnie mamy już dużo szczegółów. Problem występuje w microsoftowym protokole Netlogon (umożliwia on m.in. zalogowanie się komputerom do kontrolera domeny). Żeby móc podłączyć się do kontrolera domeny, klient musi znać klucz sesyjny. W naszym przypadku zaczynamy jako zupełnie anonimowy użytkownik, więc klucza nie znamy….

Czytaj dalej »

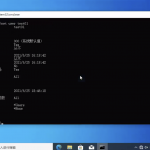

CVE-2020-1350 to podatność którą szczegółowo opisuje Checkpoint. Podatne są (czy raczej były – Microsoft właśnie wypuścił łaty) Windows serwery od 2003 do 2019, a atakujący ma może uzyskać bardzo wysokie uprawnienia SYSTEM (i to często od razu na kontrolerze domeny). Podatność dostała maksymalną (10/10 ocenę w skali CVSS). Co wymagane…

Czytaj dalej »