Evan Connelly zaprezentował odkrytą przez siebie podatność w aplikacji Verizon Call Filter na urządzenia z systemem iOS. Co prawda problem dotyczy klientów tej amerykańskiej sieci GSM, jednak postanowiliśmy opisać błąd leżący u podstaw tej podatności, ponieważ z doświadczenia wiemy, że luki klasy IDOR (ang. Insecure Direct Object Reference) pojawiają się…

Czytaj dalej »

Podatności w firmware bram dostępowych, zaporach sieciowych czy przełącznikach sieciowych zdarzają się niestety często, a do tego niosą za sobą szczególne niebezpieczeństwo ze względu na rolę, jaką pełnią w ekosystemie. O dzisiejszym bohaterze pisaliśmy nie raz. Tym razem krytyczna podatność, oznaczona numerem CVE-2024-48887 i wyceniona na 9.3 w skali CVSS3.1…

Czytaj dalej »

Krytyczna podatność (CVSS3.1 na poziomie 9.1) we frameworku JS ściąganym niemal 10 milionów razy w tygodniu, która pozwala na obejście uwierzytelniania? Brzmi jak idealna piątkowa publikacja. Tak też się stało 21.03.2025, kiedy światło dzienne ujrzała podatność zgłoszona niemal miesiąc wcześniej przez dwóch badaczy – @zhero___ oraz @inzo___. Przyjrzeli się oni…

Czytaj dalej »

Zapraszamy Cię na najnowszą edycję szkolenia: dlaczego hackowanie aplikacji webowych jest proste? Ponownie zaprezentujemy najciekawsze, najpoważniejsze czy najbardziej absurdalne podatności zlokalizowane w ostatnim ~roku. Na szkolenie możesz zapisać się bezpłatnie tutaj (w ramach zapisu dostępne jest też nagranie). Agenda: Szkolenie odbędzie się 18 marca 2025, online, start: 20:00 -> 21:30….

Czytaj dalej »

Zanotujcie sobie tę datę w kalendarzu. 8 kwietnia br. ruszamy z drugą edycją Websecurity Master od sekuraka – najbardziej kompletnego kursu o bezpieczeństwie aplikacji webowych w Polsce! Pierwsza edycja z 2024 r. przyciągnęła ponad 200 osób i została oceniona przez uczestników na 4,9/5. Teraz wracamy z jeszcze lepszym kontentem: ataki,…

Czytaj dalej »

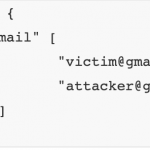

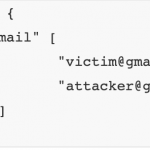

Jeden obraz warty jest w tym przypadku $35000. Oto ten “obraz”: Część z Was już zapewne widzi o co tutaj chodziło…: Podatność została załatana, a zgłaszający otrzymał $35000 w ramach wynagrodzenia bug bounty. PSJeśli chciałbyś nauczyć się szukać między innymi takich podatności (oraz unikać ich w swoich projektach), to zapraszamy…

Czytaj dalej »

Ostatnio głośno było o atakach na Departament Skarbu, które zostały przypisane chińskim grupom APT. Atakujący wykorzystywali podatności w produktach BeyondTrust Privileged Remote Access oraz Remote Support, które pozwalały na zdalne wykonanie poleceń. Podatności zostały sklasyfikowane jako CVE-2024-12356. TLDR: W czasie poszukiwań RCE, badacze z Rapid7 natknęli się na podatność SQL…

Czytaj dalej »

Dla lubiących korzystać tylko z materiałów źródłowych polecam to opracowanie oraz informacje o łatce producenta. No dobra, o co tutaj chodzi? Urządzenie ma skonfigurowany Nginx na froncie (w szczególności podejmuje on decyzję, które żądanie uwierzytelnić, a które nie), oraz serwer webowy Apache w backendzie (tutaj działa aplikacja). Na starcie Nginx…

Czytaj dalej »

Zerknijcie na ten research. Najpierw okazało się, że funkcja blokowania użytkownika zdradzała jego tzw. GaiaID (czyli taki globalny ID użytkownika w kontekście usług Google). Np.: 103261974221829892167 Ten IDek można było poznać nawet bez realnego zablokowania użytkownika. Teraz wystarczyło znaleźć jakąś usługę, która przetłumaczyłaby GaiaID na emaila użytkownika-ofiary. Badacze zlokalizowali stary,…

Czytaj dalej »

O niektórych osiągnięciach Sama Curry’ego pisaliśmy niejednokrotnie. Tym razem Curry wspólnie z Shubham Shah zaprezentowali, jak mogli przejąć zdalną kontrolę nad dowolnym samochodem marki Subaru, wyposażonym w system STARLINK, na terenie Japonii, Kanady i Stanów Zjednoczonych. TLDR: STARLINK to nazwa systemu, który pozwala zarządzać multimediami (np. uruchamiać aplikacje multimedialne, podłączyć…

Czytaj dalej »

O tym, że profesjonaliści zajmujący się bezpieczeństwem powinni z należytą dbałością weryfikować wykorzystywane narzędzia pisaliśmy już nie raz. Ostatnio temat ten został przytoczony omawiając przypadek domeny linpeas.sh. Dzisiaj znów wyciągniemy wnioski z cudzych błędów, a laboratoryjnym przykładem nie będą pentesterzy, a czarne kapelusze (ang. black hat). Jednak morał płynący z…

Czytaj dalej »

TLDR: Niedawno opisywaliśmy jak dodanie nagłówka w Palo Alto pozwala na wykonanie kodu w PAN-OS w kontekście użytkownika root. Błąd wydaje się zabawny, gdyby nie poważne konsekwencje jego wykorzystania. Jak się okazuje, nie tylko urządzenia mające na celu zwiększenie bezpieczeństwa dopadają trywialne podatności, bo podobny błąd udało się znaleźć w…

Czytaj dalej »

Kolejne zaskakująco proste podatności w PAN-OS są używane przez zewnętrznych aktorów. Badacze z grupy WatchTowr sprawdzili, jakich metod używają przestępcy oraz jakie środki zaradcze podjął producent.

Czytaj dalej »

Z naszego pentesterskiego doświadczenia wynika, że jedną z często hostowanych usług w organizacjach są systemy zarządzania wersją. Prymat wiodą tutaj rozwiązania oparte o git’a, w szczególności GitLab (o którym pisaliśmy niejednokrotnie). Każdemu zdarzają się wpadki – nasze doświadczenia z GitLabem są w dużej mierze pozytywne. Program BugBounty jest dobrze prowadzony…

Czytaj dalej »

“Really Simple Security – Simple and Performant Security” to dość popularny plugin do WordPressa (~4000000 instalacji). Jak można się domyśleć, służy on do dodatkowego zabezpieczenia instalacji WordPressa…. Przechodząc do szczegółów – podatność CVE-2024-10924 występuje w API REST pluginu (można ją wykorzystać kiedy 2FA zostało aktywowane w pluginie; “na szczęście” jest…

Czytaj dalej »