Nie wiemy jaką dokładnie wartość wskazywał licznik odliczający dni od ostatniej krytycznej podatności w produktach firmy Fortinet, ale w redakcji, mamy wrażenie, że panowie z WatchTowr trzymają tabliczkę z cyfrą “0” w pogotowiu. Tym razem legendarny SinSinology zaprezentował załatanego i krytycznego n-daya w produkcie FortiWeb Fabric Connector – błąd klasy…

Czytaj dalej »

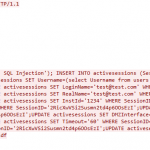

Ostatnio głośno było o atakach na Departament Skarbu, które zostały przypisane chińskim grupom APT. Atakujący wykorzystywali podatności w produktach BeyondTrust Privileged Remote Access oraz Remote Support, które pozwalały na zdalne wykonanie poleceń. Podatności zostały sklasyfikowane jako CVE-2024-12356. TLDR: W czasie poszukiwań RCE, badacze z Rapid7 natknęli się na podatność SQL…

Czytaj dalej »

Czy raczej… ukradli. W każdym razie chodzi o podatność SQL Injection w systemie MOVEit MFT (“bezpieczny” transfer plików – appka/system wykorzystywana przez wiele globalnych korporacji), CVE-2023-34362. Do masowych ataków na MOVEit MFT doszło w 2023 roku, a wg doniesień firmy Coveware, grupa ransomware CloP mogła na całej akcji “zarobić” 75-100…

Czytaj dalej »

W pracy pentestera bardzo często spotykamy się z podatnościami, które same w sobie niosą niskie lub średnie ryzyko. Ich wykorzystanie do niecnych celów przez atakującego wymaga spełnienia szeregu warunków, nierzadko bardzo trudnych do osiągnięcia – na przykład kliknięcie przez użytkownika w spreparowany i podesłany mu link. Im bardziej wyśrubowane warunki,…

Czytaj dalej »

Scammerzy przygotowali dość prostą appkę androidową, która pod pozorem super nagrody w postaci punktów lojalnościowych do pewnego programu, zbierała dane kart płatniczych. Hackerzy najpierw zdekompilowali appkę, gdzie widać w którym miejscu znajduje się API, z którym komunikuje się appka. Widzicie /api/signup.php ? Ten signup w sumie niewiele dawał, ale skłonił…

Czytaj dalej »

Niebanalny research tutaj. Pierwszym krokiem było zlokalizowanie podatności SQL injection (z poziomu zwykłego użytkownika cloudu IBMa): Ale w sumie co daje SQL injection, jak przecież wykupując swoją bazę danych w IBM cloud i tak mamy możliwość wykonywania dowolnych poleceń SQL-owych? Odpowiedź znajduje się powyżej. Zobaczcie że zdefiniowana przez IBM funkcja…

Czytaj dalej »

Chodzi o plugin Hide My WP. Jak czytamy (podkreślenie nasze) w opisie produktu: Hide My WP – Amazing Security Plugin for WordPress! Hide My WP is number one security plugin for WordPress. It hides your WordPress from attackers, spammers and theme detectors. Over 26,000 satisfied customers use Hide My WP….

Czytaj dalej »

Niedawno znaleziono groźny łańcuch dwóch podatności (CVE-2021-27889 oraz CVE-2021-27890) w popularnym, otwartoźródłowym silniku forów dyskusyjnych MyBB. Podatności załatano w najnowszej obecnie wersji, 1.8.26. Połączenie powyższych podatności w jeden prosty łańcuch stanowi efektywny sposób osiągnięcia pełnego RCE. Nazywam się Patryk, jestem badaczem bezpieczeństwa webaplikacji (w Internecie znanym pod nickiem SivertPL), a…

Czytaj dalej »

O enigmatycznych atakach na urządzenia SonicWalla pisaliśmy niedawno. 3 lutego wreszcie przygotowano patcha na 0-daya. Z nieco mglistego opisu widać, że mamy prawdopodobnie do czynienia z podatnością SQL injection, nie wymaga ona też uwierzytelnienia. Na koniec można wykonywać kod na atakowanej maszynie: A vulnerability resulting in improper SQL command neutralization…

Czytaj dalej »

Ta podatność: A blind SQL injection in the user interface of FortiWeb may allow an unauthenticated, remote attacker to execute arbitrary SQL queries or commands by sending a request with a crafted Authorization header containing a malicious SQL statement. jest ciekawa co najmniej z kilku powodów: Walczy z mitem, mówiącym…

Czytaj dalej »

Dość enigmatyczna informacja pojawiła się na oficjalnym forum vBulletin-u: A security exploit has been reported within vBulletin 5.6.1. To fix this issue, we have created a new security patch. Szukając nieco dalej (CVE-2020-12720), można znaleźć informację że chodzi m.in. o SQL injection w API, nie wymagający uwierzytelnienia. Zaprezentowano też bardzo…

Czytaj dalej »

Ta krótka historia zaczyna się tak: Sophos received a report on April 22, 2020, at 20:29 UTC regarding an XG Firewall with a suspicious field value visible in the management interface. (…) The attack affected systems configured with either the administration (HTTPS service) or the User Portal exposed on the…

Czytaj dalej »

Dość szczegółowy opis dostępny jest tutaj. Różne podatności występują w obu “wirtualnych” urządzeniach udostępnianych przez producenta (zarówno dla Windows jak i w przypadku Linuksa). Cisco w opisie łaty (jest ich kilka) pisze np. tak: Multiple vulnerabilities in the authentication mechanisms of Cisco Data Center Network Manager (DCNM) could allow an unauthenticated, remote…

Czytaj dalej »

Jeśli ktoś uważa, że SQL injection ciężko jest znaleźć w obecnych czasach, myli się. W opisywanym przypadku zaczęło się od enumeracji ciekawych poddomen (mamy o tym osobny rozdział w naszej książce) – udało się znaleźć niezbyt skomplikowane miejsce z możliwością anonimowego uploadu pliku XML. Po niewyłączonych komunikatach błędów było jasne,…

Czytaj dalej »

Podatność zgłoszona w ramach programu bug bounty. Historia jest krótka ale pouczająca (ile to razy słyszeliśmy, że SQL injection to jakaś stara podatność i nigdzie jej nie można znaleźć?). Dostępny plik WSDL definiujący endpointy API – w tym testowe funkcje (całość w domenie starbucks.com.cn) SQL injection w jednej z funkcji Wstrzyknięcie…

Czytaj dalej »