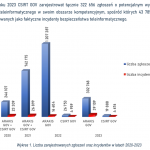

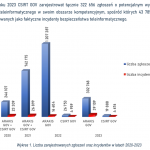

CSIRT GOV opublikował właśnie coroczny ,,Raport o stanie bezpieczeństwa cyberprzestrzeni RP’’, w którym wskazuje na wzmożone działania grup typu APT (Advanced Persistent Threat) i haktywistycznych. TLDR; ❌W poprzednim roku CSIRT GOV zaobserwował wzmożone działania grup APT i haktywistycznych. ❌Brak aktualizacji sprzętu/oprogramowania i wystawianie infrastruktury do sieci. Ciągle na topie wektorów…

Czytaj dalej »

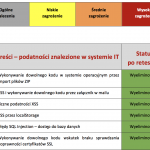

Tytułowa ciekawostka z raportu “o stanie bezpieczeństwa cyberprzestrzeni RP” opublikowanego przez ABW: W aplikacji WWW podlegającej ocenie bezpieczeństwa, w jednym z jej formularzy, istniała możliwość wgrywania plików przez użytkownika. Funkcjonalność weryfikacji rozszerzenia wgrywanych plików zaimplementowana była wyłącznie po stronie frontend-u , tj. przeglądarki. Przechwycenie pliku JavaScript odpowiedzialnego za ten mechanizm…

Czytaj dalej »

TLDR: raport tutaj. Zwykle podczas utwardzania (ang. hardeningu) naszych maszyn powinniśmy pamiętać o włączeniu pełnego szyfrowania dysku oraz o mocnym haśle (min. 15 znaków). Mimo to istnieją sposoby, które atakujący mógłby wykorzystać, aby próbować przełamać te zabezpieczenia. Jednym z nich jest chociażby atak słownikowy (ang. dictionary attack). Natomiast do szczególnie…

Czytaj dalej »

![Zobacz pełen nieocenzurowany raport z testów penetracyjnych [Canal+] Zobacz pełen nieocenzurowany raport z testów penetracyjnych [Canal+]](https://sekurak.pl/wp-content/uploads/2022/06/Zrzut-ekranu-2022-06-23-o-11.21.11-150x150.png)

Jakiś czas temu realizowaliśmy (w ramach Securitum) testy penetracyjne jednej z aplikacji webowych, należących do Canal+. Sam zamawiający zgodził się na upublicznienie raportu, który można zobaczyć tutaj [EN version]. W szczególności warto spojrzeć na pierwszą podatność (log4shell na ekranie logowania): Inne nasze publiczne raporty: Przy okazji jeśli chciałbyś dołączyć do…

Czytaj dalej »

Zespół ds. Analizy zagrożeń Unit 42 w Palo Alto Networks wraz z zespołem Crypsis opracowali raport o zagrożeniach, który przedstawia najnowsze trendy w oprogramowaniu ransomware i porównuje trendy płatności z poprzednimi latami. Według raportu, średnia kwota okupu zapłacona szantażystom w 2020 roku wzrosła o 171% do 312493$. W roku 2019…

Czytaj dalej »

Maximilian Zinkus, Tushar Jois i Matthew Green z Uniwersytetu Johns Hopinks zmotywowani wydarzeniami jakie miały miejsce w 2016 r. (Apple kontra FBI) oraz ustawą EARN IT act będącej obecnie w Kongresie oraz ogólnemu nastawieniu wielu rządów do kompleksowego szyfrowania i prywatności użytkowników na rzecz dostępu organów ścigania – postanowili odpowiedzieć…

Czytaj dalej »

Najnowszy raport firmy Barracuda opisuje trendy w spearphishingu, z uwzględnieniem nowych koronawirusowych maili. Pierwsze pojedyncze koronawirusowe phishingi zostały zidentyfikowane przez Barracudę już w styczniu, a gwałtowny wzrost odnotowano w pierwszych tygodniach marca. Nie jest zaskoczeniem, że phishingi koronawirusowe dotyczą głównie wyłudzeń środków pod pretekstem datków na walkę z pandemią. Światowa…

Czytaj dalej »

Raport tutaj. Wybrano 5 lokalizacji spośród 104 baz. Jeśli ktoś chciałby scenariusz na nowego Jamesa Bonda, proszę bardzo: Niełatane latami podatności w systemach (jedna jest wskazana jako wykryta w 1990 roku i do tej pory niezałatana): Although the vulnerability was initially identified in 1990, the had not mitigated the [censored]…

Czytaj dalej »

Dla niecierpliwych – można pobrać pełen, nieocenzurowany, przeszło 30-stronicowy raport z testów bezpieczeństwa systemu do zarządzania klientami (CRM – Customer Relationship Management) – YetiForce.

Czytaj dalej »

Akcja zaczęła się od publikacji raportu firmy MedSec – działającej w porozumieniu z funduszem Muddy Waters. Ta ostatnia nazwa wydaje się podejrzana, pardon, mętna?

Tak, ma to znaczenie – raport miał obniżyć cenę akcji firmy St Jude Medical, w której urządzeniach zostały wykryte podatności.

Czytaj dalej »

Mamy dostępnych kilka dokumentów: dekret prezydencki w temacie, wspólne oświadczenie FBI, ODNI, DHS. Trochę technicznych konkretów mamy w raporcie tutaj. W ramach całej operacji wskazany jest też m.in. adres z Polski…

Czytaj dalej »

Dostępne w PDF, są i bardziej techniczne i bardziej ogólne (z dużym wstępem dotyczącym np. analizy ryzyka). Idealne dla osób, które chciałyby wejść w tematykę testów penetracyjnych lub doświadczonych pentesterów (zawsze coś można podpatrzeć, no nie? ;-) –ms

Czytaj dalej »

To już dziewiąta edycja corocznego raportu od firmy Verizon (Data Breach Investigations Report). Tym razem przeanalizowano ~100000 incydentów bezpieczeństwa z czego 2260 to potwierdzone kradzieże danych (data breach). Kilka ciekawostek na zachętę: 1. Obecnie w kategorii data breach królują ataki webowe, które razem z atakami na POS dają aż ~60% wszystkich potwierdzonych…

Czytaj dalej »

USA Today publikuje informacje pewnym raporcie pokazującym cyberataki na Departament Energii USA za okres od 2010 do 2014 roku. Okazuje się, że systemy wyżej wspomnianej agencji były skutecznie atakowane przeszło 150 razy. Co ciekawe, w obszarze celów jest też agencja: National Nuclear Security Administration, odpowiedzialna m.in. za zarządzanie arsenałem nuklearnym…

Czytaj dalej »

![Zobacz pełen nieocenzurowany raport z testów penetracyjnych [Canal+] Zobacz pełen nieocenzurowany raport z testów penetracyjnych [Canal+]](https://sekurak.pl/wp-content/uploads/2022/06/Zrzut-ekranu-2022-06-23-o-11.21.11-150x150.png)