Serwis PayPal zmienił politykę prywatności i domyślnie będzie udostępniał dane o preferencjach zakupowych (między innymi produkty, rozmiary, preferencje, style) sklepom od wczesnego lata tego roku. TLDR: We are updating our Privacy Statement to explain how, starting early Summer 2025, we will share information to help improve your shopping experience and…

Czytaj dalej »

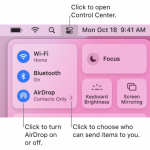

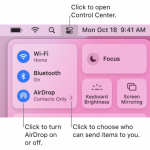

No więc poradnik jest dostępny bezpośrednio od Apple. Jeśli ktoś chce zachomikować PDFa do późniejszej analizy – w tym miejscu bezpośredni link. Znajdziemy tutaj takie elementy jak: kontrola z kim możemy dzielić dane / pliki / fizyczną lokalizację (poniższy AirDrop to tylko przykład): Jak obchodzić się z AirTagami: Przykładowe inne…

Czytaj dalej »

Grafik, programista, biznesmen, urzędnik, rekruter, dziennikarz, administrator, pentester czy copywriter – każda osoba wykonująca któryś z powyższych zawodów prędzej czy później spotka się z potrzebą zakupu przenośnego, a zarazem odpowiednio „mocnego” sprzętu. W tym aspekcie coraz popularniejszą opcją stają się MacBooki firmy Apple, zwłaszcza że za sprawą czipów M1 tańszy…

Czytaj dalej »

Niedawno uruchomiliśmy nieco eksperymentalny wątek proszący Was o wskazanie jakie wiedzieliście w swojej karierze duże problemy bezpieczeństwa w architekturze sieci.

Czytaj dalej »

Gratka dla badaczy bezpieczeństwa IoT. Niedawno opublikowano piątą część rozbudowanego i praktycznego poradnika lokalizowania błędów w świecie Internetu Rzeczy. W odcinku “Practical Reverse Engineering Part 5 – Digging Through the Firmware” znajdziecie informacje o: narzędziach / pomysłach umożliwiających przeglądanie firmware, jest trochę podstaw dotyczących bootowania systemu (choćby też o często…

Czytaj dalej »

Interesujący 60-stronicowy poradnik zwiększający świadomość bezpieczeństwa IT w środowisku biznesowym. Do tego wydany w atrakcyjnej formie i bezpłatny. To w skrócie jeden z materiałów Dziennika Internautów, w którym nieco maczaliśmy ręce :)

Czytaj dalej »

Alienvault udostępnił tutorial dla początkujących, opisujący budowę domowego laba do analizy malware : Building a Home Lab to Become a Malware Hunter – A Beginner’s Guide. Zainteresowanych tematem polecam też nasze dwa teksty: Szybka analiza malware oraz Analiza malware w praktyce – procedury i narzędzia. –ms

Czytaj dalej »

Dostępna jest nowoczesna wersja klasycznego opracowania: Smashing the Stack for Fun & Profit by Aleph One, wprowadzającego w świat podatności klasy buffer overflow. Całość jest zreformatowana + dodana masa grafik ilustrujących problem: –ms

Czytaj dalej »

Zwięzły poradnik jak chronić swoje dane. Tematyka: od hardware, przez szyfrowanie hdd, bezpieczną komunikację mail; aż po: anonimowe / bezpieczne przeglądanie Internetu czy zarządzanie hasłami. Przydatne nie tylko dla dziennikarzy. Bezpośredni link do wersji PDF. –ms

Czytaj dalej »