Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

O temacie informuje Bleeping Computer: In the vulnerable versions, the plugin does not remove special characters from the uploaded filename, including the control character and separators. This could potentially allow an attacker to upload a filename containing double-extensions, separated by a non-printable or special character, such as a file called “abc.php .jpg.” Z opisu wynika,…

Czytaj dalej »

W sieci od niedawna krąży lista podatnych adresów IP (wraz z portami). Chodzi o niezaktualizowane urządzenia Fortinetu zapewniające SSL-VPN: CVE-2018-13379 jest dość… starą podatnością, ale jak widać prawie 50 000 urządzeń na świecie jeszcze się nie zaktualizowało. Co więcej, w innym dumpie zebrane są ściągnięte z podatnych VPNów loginy oraz…

Czytaj dalej »

Co tu dużo pisać… możecie poczekać na automatyczną aktualizację, ew. wymusić ja wcześniej ręcznie (polecam). Google doniósł właśnie o załataniu dwóch poważnych luk (zwróćcie uwagę na ekspresowy czas od momentu zgłoszenia, do wydania łaty): High CVE-2020-16013: Inappropriate implementation in V8. Reported by Anonymous on 2020-11-09 High CVE-2020-16017: Use after free…

Czytaj dalej »

Z jednej strony wirtualizacja serwerów jest dobra (również ze względu na bezpieczeństwo) – z drugiej strony – co jeśli ktoś przejmie kontrolę nad hypervisorem? Taki właśnie scenariusz wg doniesień stosuje już jedna z ekip ransomware: Szczegóły samych wspomnianych wyżej luk znajdują się tutaj (i tutaj) a dotyczą nie tylko komponentu…

Czytaj dalej »![Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab] Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab]](https://sekurak.pl/wp-content/uploads/2020/11/cov-wynik-150x150.png)

Nieco przypadkiem natknąłem się na ten wpis, który można sprowadzić do paru zrzutów ekranowych ;-) Jak na logowanie trochę mało pól, może identyfikator zlecenia jest względnie losowy? Nic z tego – to zwykłe, kolejne liczby naturalne. Autor (autorzy?) znaleziska postanowili zatem wybrać pewien numer zlecenia i popróbować kolejne daty urodzenia….

Czytaj dalej »

Producent urządzeń sieciowych QNAP poinformował niedawno, że łata dwie krytyczne podatności (CVE-2020-2506 oraz CVE-2020-2507) w swoim oprogramowaniu ‘Helpdesk’. Czym jest Helpdesk? Helpdesk jest domyślnym rozszerzeniem do systemu operacyjnego urządzeń QNAP, pozwalającym na zdalne podłączenie do urządzenia przez pracownika Supportu. Według oficjalnej dokumentacji, użytkownik może zezwolić na zdalne podłączenie do swojego urządzenia,…

Czytaj dalej »

Żarty na bok i od razu uderzenie z grubej rury. Chodzi o słowacką aplikację Moje ezdrowie, w której znajdują się dane ~400 000 osób przetestowanych na koronawirusa. W ramach demo badacze pobrali dane 190 000 osób, w tym 1600, u których zdiagnozowano COVID-19. W samej aplikacji zakres przechowywanych danych jest…

Czytaj dalej »

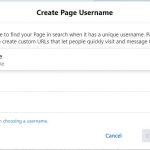

Pełen opis problemu możecie zobaczyć tutaj. Historia związana jest z nowym interfejsem Facebooka (tzw. FB5). Tutaj można było stworzyć nową (testową) stronę, a następnie utworzyć do niej użytkownika: Na razie nie ma żadnej podatności, ale po kliknięciu przycisku Create Username można było przechwycić żądanie HTTP (np. w Burp Suite) i wpisać…

Czytaj dalej »

O temacie pisaliśmy parę dni temu, obecnie mamy już dużo szczegółów. Problem występuje w microsoftowym protokole Netlogon (umożliwia on m.in. zalogowanie się komputerom do kontrolera domeny). Żeby móc podłączyć się do kontrolera domeny, klient musi znać klucz sesyjny. W naszym przypadku zaczynamy jako zupełnie anonimowy użytkownik, więc klucza nie znamy….

Czytaj dalej »

W dużym skrócie: Domyślne hasła do zooma były sześciocyfrowe. Łatwo więc można próbować kolejne liczby aby dostać się do konkretnego spotkania? No ale przecież po kilku nieudanych próbach, dalsze dołączenie będzie zablokowane… nie, nie było :) Zoom meetings are (were) default protected by a 6 digit numeric password, meaning 1…

Czytaj dalej »

W zeszłym roku miałem przyjemność gościć jako prelegent na trójmiejskim wydarzeniu Tech 3camp, gdzie miałem okazję opowiedzieć trochę o OWASP Dependency Check. Dziś jednak postanowiłem podzielić się bardziej tutorialową wersją mojej prezentacji i korzystając z okazji przybliżyć użytkownikom to narzędzie oraz jego możliwości. Jeśli ktoś jest zainteresowany prezentacją, nagranie znajduje…

Czytaj dalej »

Tak przynajmniej relacjonuje użytkownik Wykopu, który dość niespodziewanie uzyskał taki efekt: Jak widać, na liście mamy aż ~250 000 “znalezionych skierowań”. Czy były też dostępne bardziej szczegółowe dane – po kliknięciu w “szczegóły”? Wg znalazcy problemu – tak. Pisze on bowiem: dało się ale teraz wyświetla mi się że nie ma…

Czytaj dalej »

Wstęp: Jedna z najpopularniejszych platform Bug Bounty, Hackerone – w ramach promocji swojego wirtualnego eventu H12006 – uruchomiła konkurs w formule Capture The Flag. Nagrodą było zaproszenie na wspomniany ekskluzywny event oraz zaproszenia do prywatnych programów bug bounty. Co ciekawe, główną nagrodę otrzymywało się nie za najszybsze rozwiązanie zadania, a…

Czytaj dalej »

“Sign in with Apple” to funkcja na urządzeniach Apple, która pozwala wykorzystać konto iCloud do uwierzytelnienia w innych aplikacjach. Od strony użytkownika działa na podobnej zasadzie jak – bardziej powszechne – “Zaloguj z kontem Google” czy “Zaloguj z Facebookiem”. Od strony technicznej, rozwiązanie opiera się o wygenerowanie tokenu JWT przez…

Czytaj dalej »

Wystarczyło wysłać odpowiedni obrazek ofierze na chacie aby finalnie zdobyć jej token do API. Sam token umożliwia z kolei na takie operacje: lets you send messages, read messages, create groups, add new users or remove users from groups, change permissions in groups, etc. W skrócie masakra, w szczególności że operacja…

Czytaj dalej »