Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Mikołajki z sekurakiem! od 2 do 8 grudnia!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Mikołajki z sekurakiem! od 2 do 8 grudnia!

Wiadomość skierowana do administratorów rozwiązań z rodziny NetScaler. Citrix właśnie opublikował advisory dotyczące poważnej podatności dotykających dwóch produktów – NetScaler Console (wersje 13.1 przed 13.1-38.53) oraz NetScaler Agent (wersje 13.1 przed 13.1-56.18). W skrócie; NetScaler Console to webowa konsola służąca do zarządzania produktami NetScaler, a NetScaler Agent to komponent, który działa…

Czytaj dalej »

OpenSSH to jedno z tych narzędzi, bez którego życie administratorów i pentesterów byłoby ciężkie. Stanowi jeden z kluczowych elementów bezpiecznej konfiguracji hostów, oferując nie tylko szyfrowane połączenie ze zdalnym systemem, ale także pozwalając na skorzystanie z bardziej zaawansowanych funkcji jak forwardowanie portów czy X-ów (środowiska graficznego). Dlatego każda podatność wzbudza…

Czytaj dalej »

Badacze Socket.dev zaprezentowali odkryty atak na łańcuch dostaw celujący w projekty napisane w Golangu. Atak wykorzystywał literówkę (tzw. typosquatting) w znanej bibliotece BoltDB, obsługującej bazę danych typu klucz-wartość. Oryginalny projekt został zarchiwizowany jakiś czas temu i nie jest już rozwijany. Atakujący sklonowali repozytorium, nadali mu bardzo zbliżoną nazwę i dodali…

Czytaj dalej »

W popularnym na platformie Windows programie WinZip, w ramach Zero Day Initiative zgłoszona została podatność oznaczona symbolem CVE-2025-1240 i poziomie krytyczności 7,8. Występuje ona podczas przetwarzania archiwów 7Z i może prowadzić do wykonania kodu w kontekście użytkownika WinZipa. TLDR: Co prawda do wykorzystania podatności konieczna jest interakcja użytkownika, polegająca na…

Czytaj dalej »

DeepSeek – to nazwa chińskiego startupu, który podniósł i odrzucił rękawicę rzuconą między innymi przez OpenAI w zakresie użyteczności modeli LLM. W ostatnich dniach, jest odmieniana w mediach przez wszystkie przypadki. Jednak w tym wyścigu technologicznym, pośpiech nigdy nie będzie dobrym doradcą. Firma Wiz opublikowała niepokojący wpis informujący o znalezieniu…

Czytaj dalej »

Git to bezdyskusyjnie jeden z najpopularniejszych systemów zarządzania wersjami. Zaadoptowany przez wiele organizacji (np. GitHuba) doczekał się wsparcia w postaci różnych narzędzi, takich jak GitHub Desktop czy Git LFS. To z kolei pociągnęło za sobą konieczność współdzielenia poświadczeń użytkownika. Niestety nie wszystkie sprawdzenia dokonywane były z należytą starannością i badacz…

Czytaj dalej »“Really Simple Security – Simple and Performant Security” to dość popularny plugin do WordPressa (~4000000 instalacji). Jak można się domyśleć, służy on do dodatkowego zabezpieczenia instalacji WordPressa…. Przechodząc do szczegółów – podatność CVE-2024-10924 występuje w API REST pluginu (można ją wykorzystać kiedy 2FA zostało aktywowane w pluginie; “na szczęście” jest…

Czytaj dalej »

Drukarki to niechlubne bohaterki niejednej z biurowych opowieści. Nie wszyscy administratorzy jednak zauważają, że ich znaczenie bywa krytyczne dla bezpieczeństwa organizacji. Zwłaszcza gdy wykorzystywane są do drukowania poufnych dokumentów. Brak należytej troski o bezpieczne wydzielenie drukarek w sieci może doprowadzić do poważnego incydentu. Wiąże się to z faktem, że są…

Czytaj dalej »

Kubernetes to bardzo rozbudowane oprogramowanie do zarządzania i skalowania skonteneryzowanego środowiska. Szeroka funkcjonalność oferowana jest przez wiele modułów, a jednym z nich jest Image Builder, który pozwala na tworzenie obrazów maszyn wirtualnych, które następnie uruchamiane są np. za pomocą Proxmox czy QEMU. Na etapie tworzenia obrazu maszyny wirtualnej wykorzystywane są…

Czytaj dalej »

Piotr Rzeszut opisuje jak w prosty sposób można obezwładnić system kontroli dostępu bazujący na kartach MIFARE. Badacze znaleźli backdoor – zaszyty klucz w kartach pochodzących od jednego z producentów tańszych zamienników tych urządzeń.

Czytaj dalej »

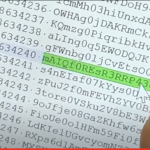

Zespół trufflesecurity opisał bardzo ciekawy, ale bardzo nieintuicyjny i nieoczywisty na pierwszy rzut oka, design wykorzystywany przez GitHuba do zarządzania zależnościami między repozytoriami i forkami. Architektura tego rozwiązania pozwala, w pewnych okolicznościach użytkownikom na dostęp do commitów przesyłanych nie tylko do prywatnych repozytoriów ale także tych usuniętych. Nie jest to…

Czytaj dalej »

W oprogramowaniu Splunk Enterprise działającym na systemach Windows ujawniona została niedawno podatność typu path traversal, pozwalająca atakującemu na nieuprawniony dostęp do plików na podatnym systemie. Błąd może wykorzystać zdalnie nieuwierzytelniony atakujący i sprowadza się do wysłania pojedynczego żądania HTTP GET. Do wykorzystania może dojść w ścieżce /modules/messaging/ na instancjach Splunk z włączonym modułem…

Czytaj dalej »

Błąd został zgłoszony w ramach konkretnego programu bug bounty. Nie ma tu zbyt wielu szczegółów, ale autor znaleziska wskazał na Twitterze, że całość wyglądała mniej więcej tak, jak luka zawarta w labie od Portswiggera. Zobaczmy więc jak wyglądała całość krok po kroku: Na Hackerone opis tematu jest dość enigmatyczny (ale…

Czytaj dalej »

W najnowszym biuletynie bezpieczeństwa popularnego, międzyplatformowego odtwarzacza multimediów VLC, znalazła się informacja o załataniu podatności typu heap based buffer overflow. Wykorzystanie tej podatności, związanej z odtwarzaniem strumieni mms (Microsoft Media Server), może prowadzić nawet do wykonania kodu z uprawnieniami użytkownika. Oznacza to, że napastnik będzie miał możliwość dokonywania tych samych operacji, co…

Czytaj dalej »

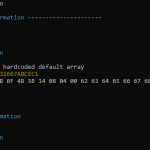

Akcję opisuje Wired, a krótką relację filmową możesz oglądnąć tutaj. Co się wydarzyło? Zacznijmy od tego, że przecież tak długie hasło jest abolutnie niełamalne! Zgoda, przy przym błąd podczas jego generacji spowodował, że nie jest ono wcale tak losowe… Portfel został utworzony w 2013 roku, a hasło do niego zostało…

Czytaj dalej »