Łatka na urządzenia dostępna jest od grudnia 2021 r. – a niedawno opublikowano dość szczegółowy write-up dotyczący załatanej podatności: On December 7, 2021, SonicWall released new firmware for their Secure Mobile Access (SMA) 100 series. SonicWall issued a security advisory on January 11, 2022 notifying users that the December releases…

Czytaj dalej »

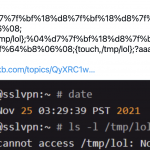

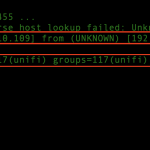

Naszym dzisiejszym bohaterem jest to urządzenie: Cloud Key Gen2 Plus. Nazwa trochę dziwna, ale jest to znany wszystkim użytkownikom rozwiązań firmy Ubiquiti kontroler WiFi (ma również funkcję zapisu feedów z kamer). Całość w eleganckiej formule sprzętowej, z 1TB dyskiem oraz podtrzymywaniem bateryjnym (tj. “na czysto” się wyłącza w momencie ewentualnego…

Czytaj dalej »

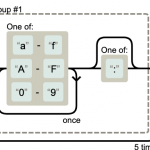

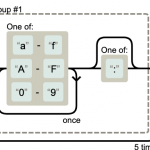

Poniżej ciekawy wpis w kontekście wgrywania na urządzenia TP-Link niepudełkowego firmware: Wystarczy nazwać swoją sieć WiFi (w panelu urządzenia) jako polecenie, które chcemy wykonać jako root i voilà :) Jest też nieco bardziej niebezpieczny wariant całości: ktoś może utworzyć sieć WiFi o np. takiej nazwie jak poniżej i w momencie…

Czytaj dalej »

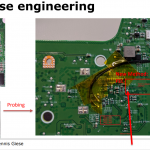

Podczas tegorocznej konferencji DEF CON Dennis Giese zaprezentował reverse engineering tzw. inteligentnych odkurzaczy produkowanych przez firmy Xiaomi i Roborock. Zapis prezentacji Robots with lasers and cameras (but no security): Liberating your vacuum został opublikowany na YouTubie. Badacz obecnie jest studentem Northeastern University; interesuje się inżynierią wsteczną. W prezentacji wyjaśniono, że…

Czytaj dalej »

Badacz bezpieczeństwa Dave McDaniel z firmy Cisco Talos opublikował szczegóły dotyczące dość “nietypowych” podatności. Dlaczego nietypowych? Luki (CVE-2020-28593 & CVE-2020-28592) dotyczą bowiem inteligentnej frytkownicy marki “Cosori”. Aby przejąć kontrolę nad urządzeniem, wystarczy wysłać do niego odpowiednio spreparowany “pakiet” z odpowiednim obiektem JSON. W ten sposób atakujący może zmieniać temperaturę, czas…

Czytaj dalej »

Całość to pokłosie Operacji Panoptykon. Hackerzy uzyskali dostęp do samych kamer (dostęp root) – w szczególności do live feedów czy zdjęć. Bloomberg wspomina o 150 000 ~podatnych kamerach. Przykłady poniżej. Więzienie: Warsztat należący wg relacji do Tesli: Czy powiedzmy nie do końca zgodne z BHP wyjście ewakuacyjne: Na jednym ze…

Czytaj dalej »

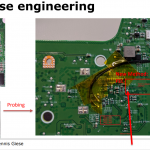

Producent tego urządzenia (Footfallcam) reklamuje się jako: World’s No.1 People Counting System (…) Best Selling People Counter in 2019 Ale zostawmy marketing na boku i przejdźmy do tego co lubimy najbardziej – tutaj ciekawy wątek (w zasadzie cały artykuł :) w formie powiązanych tweetów: Otóż badacz rozbebeszył urządzenie… ale jeszcze…

Czytaj dalej »

Zapraszamy Was na kolejny live stream prowadzony przez Grześka Wypycha: bezpośredni link tutaj, startujemy 22.04.2020, 20:00. Temat: Wykorzystanie symbolicznej analizy do wyszukiwania błędów bezpieczeństwa w binarkach i tworzenia exploitów na bazie autorskiego plugina do Binary Ninja. Opis: Czytelniku, udało ci się przejść kursy exploitacji binarek ? Jeśli tak gratuluje, pewnie nabity…

Czytaj dalej »

Wielu z Was regularnie już ogląda materiały na sekurak.tv – bieżący harmonogram wydarzeń możecie zobaczyć tutaj. Dzisiaj (1.04.2020) wieczorem (20:00) Grzesiek Wypych na żywo zaprezentuje ciekawego buga (CVE-2019-7406): możliwość wykonania poleceń w OS jako root na wybranych modelach urządzeń TP-linka. Podatność nie wymaga wcześniejszego uwierzytelnienia. Bezpośredni link do streama tutaj. Na…

Czytaj dalej »

Jeśli nie jesteście fanami internetowych reklam, być może kojarzycie rozwiazanie Pi-hole. W każdym razie niedawno załatano tutaj możliwość wykonania kodu w OS poprzez podanie w panelu webowym (trzeba więc być zalogowanym do urządzenia) odpowiednio złośliwej wartości adresu MAC . Jeśli ktoś chce mieć mały challenge, niech znajdzie problem w tym kodzie: Samo…

Czytaj dalej »

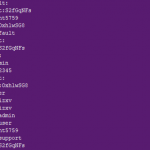

Jedni powiedzą – ciekawa, nietypowa podatność, inni stwierdzą – w świecie IoT można spodziewać się wszystkiego – nuda ;) W każdym razie zobaczcie na te podatności (wykorzystywane już w realnych kampaniach). W szczególności zwracam uwagę na jedną z nich. Urządzenia Draytek (Vigor2960/3900/300B) mają możliwość logowania się “normalnym” loginem i hasłem…

Czytaj dalej »

Jeśli tak dalej pójdzie, to nigdy nie zabraknie nam materiału do serii #vulnz (ciekawe, nowe podatności – w miarę możliwości codziennie na sekuraku). Bohaterem dzisiejszego odcinka jest firma Zyxel. Otóż w cenie $20 000 dystrybuowany był exploit na podatność klasy 0-day, umożliwiający dostanie się na urządzenia (wykonanie poleceń jako root) bez…

Czytaj dalej »

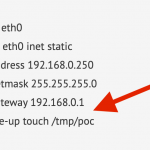

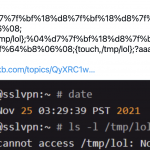

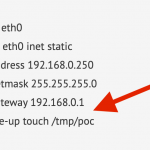

Eksperymentalnie, przez tydzień postaramy się codziennie publikować minimum jedną podatność (nową, lub po prostu ciekawą) – wpisy można obserwować pod tagiem vulnz (tutaj RSS). Jeśli ktoś z Was ma urządzenie IoT (choćby domowy router) pewnie przynajmniej raz w życiu widział ekran konfiguracji adresów IP sieci lokalnej / maski czy gatewaya. Od strony…

Czytaj dalej »

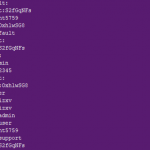

Można się trochę kłócić czy dane wyciekły czy zostały udostępnione świadomie; w każdym razie zdnet donosi: A hacker has published this week a massive list of Telnet credentials for more than 515,000 servers, home routers, and IoT (Internet of Things) “smart” devices. Wg relacji dane te są / były wykorzystywane…

Czytaj dalej »

Podatność wykryto w aplikacji Click to Pray sterującej urządzeniem IoT od Watykanu: inteligentnym różańcem: Jak donosi CNET, problem występował w mechanizmie tworzenia konta – należało podać e-mail, na który był wysyłany kod PIN (odpowiednik hasła). Wszystko w porządku, tylko operację można było wykonać ponownie (znając e-mail ofiary), a PIN był…

Czytaj dalej »