Repozytoria git są atrakcyjne dla włamywaczy. Duża ilość wewnętrznych danych, wraz z historią zmian, wielu użytkowników czy wreszcie błędy na platformach służących do obsługi repozytoriów (o których wielokrotnie pisaliśmy) czynią z nich interesujące cele. Co prawda w samych repozytoriach nie powinny znaleźć się poufne dane, takie jak klucze API, loginy czy hasła, ale praktyka pokazuje, że…

Czytaj dalej »

Agenty LLM na stałe wpisały się w dziedzinę rozwoju oprogramowania. Chociaż nie zanosi się na to, aby miały zastąpić programistów, to ich integracja ma znacznie ułatwić i przyspieszyć ich pracę. Oprócz narzędzi takich jak Cursor.sh (IDE wspierane generatywnym AI) firmy oferujące platformy do przechowywania kodu w repozytoriach Git (GitHub i…

Czytaj dalej »

GitLab ogłosił wydanie nowych wersji oprogramowania. Aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Poprawione wersje to 17.9.2, 17.8.5 oraz 17.7.7. Najważniejsza poprawka dotyczy dwóch podatności (CVE-2025-25291, CVE-2025-25292), zgłoszonych w bibliotece ruby-saml, która jest wykorzystywana przez GitLab do SAML SSO (security assertion markup language; single sign-on). W pewnych okolicznościach…

Czytaj dalej »

Jeden obraz warty jest w tym przypadku $35000. Oto ten “obraz”: Część z Was już zapewne widzi o co tutaj chodziło…: Podatność została załatana, a zgłaszający otrzymał $35000 w ramach wynagrodzenia bug bounty. PSJeśli chciałbyś nauczyć się szukać między innymi takich podatności (oraz unikać ich w swoich projektach), to zapraszamy…

Czytaj dalej »

Poprzedni incydent Internet Archive dotyczył poważnego wycieku 31 milionów rekordów bazy danych, która przechowywała dane użytkowników portalu, o czym informowaliśmy w stosownym wpisie. Okazuje się, że to nie koniec problemów znanego internetowego archiwum przechowującego nie tylko migawki stron internetowych ale także np. książki. TLDR: Jak donosi BleepingComputer, pojawiają się informacje…

Czytaj dalej »

Niecały miesiąc po naprawieniu problemów, o których pisaliśmy, GitLab ponownie wydał poprawione wersje. Podobnie jak poprzednio, aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Tym razem poprawione wersje oznaczone są numerami 17.2.9, 17.3.5 oraz 17.4.2. TL;DR Najpoważniejszy załatany błąd to CVE-2024-9164 umożliwiający nieautoryzowanym użytkownikom uruchamianie tzw. pipelines. Został znaleziony w…

Czytaj dalej »

Po dwóch miesiącach od poprzednich problemów, które opisywaliśmy, GitLab wydał kolejne poprawione wersje, zarówno Community Edition, jak i Enterprise Edition, oznaczone numerami 17.3.2, 17.2.5 oraz 17.1.7. Podobnie jak poprzednio, najpoważniejszy błąd, oznaczony symbolem CVE-2024-6678, pozwala – w pewnych okolicznościach, które nie zostały sprecyzowane w ogłoszeniu na stronie GitLab – na zdalne wykonanie…

Czytaj dalej »

W oprogramowaniu GitLab, zarówno w wersji Community, jak i Enterprise, został znaleziony poważny błąd (ocena 9,6 wg CVSS 3.0), któremu nadano identyfikator CVE-2024-6385. Dotyczy on wersji od 15.8 do 16.11.6 (bez 16.11.6), od 17.0 do 17.0.4 (bez tej ostatniej), oraz od 17.1 do 17.1.2 (również bez ostatniej). Pełne informacje na temat…

Czytaj dalej »

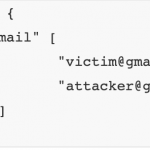

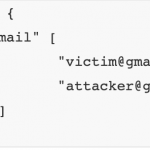

Amerykańska agencja Cybersecurity and Infrastructure Security Agency (CISA) dodała krytyczną lukę w GitLab do katalogu aktywnie wykorzystywanych podatności. O samej podatności, której przydzielono identyfikator CVE-2023-7028, informowaliśmy w styczniu. Dla przypomnienia – w podatnych wersjach GitLab, napastnik jest w stanie przejąć istniejące konto poprzez wykorzystanie funkcji resetu hasła i wysłanie maila na kontrolowany…

Czytaj dalej »

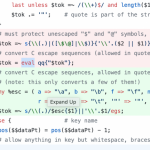

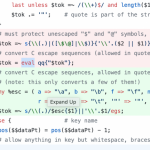

Gdy słyszymy, że jakiś badacz zarobił 20 000 dolarów, to z góry zakładamy, że cały proces eksploitacji był skomplikowany, a exploit to setki, jeśli nie tysiące linijek kodu. W przypadku podatności zidentyfikowanej przez Williama Bowlinga całość sprowadzała się do wgrania na serwer specjalnie spreparowanego pliku .jpg: Tak prezentuje się payload…

Czytaj dalej »

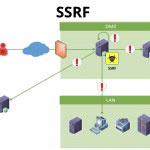

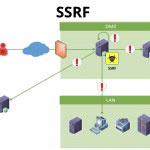

Z podatnością Server-Side Request Forgery (SSRF) bywa różnie – czasem właściciele systemu, który ma tę lukę wzruszają ramionami – niby brak impactu. Czasem jednak można otrzymać całkiem sowitą nagrodę i tak też było w tym przypadku. Przypomnijmy – SSRF to zmuszenie serwera (aplikacji) do wykonania żądania HTTP (lub innym protokołem)…

Czytaj dalej »

Zgłoszenie możecie znaleźć tutaj. Problem występował przy przenoszeniu zgłoszenia (issue) z jednego projektu do drugiego. Kiedy w oryginalnym zgłoszeniu mieliśmy wskazaną ścieżkę do pliku na serwerze, podczas kopiowania był on przenoszony do docelowego projektu. Wystarczyło więc przygotować zgłoszenie i w jego opisie dać np. taką zawartość:  Po przeniesieniu zgłoszenia,…

Czytaj dalej »

Ciekawy błąd zgłoszony do GitLaba: Unauthenticated blind SSRF in OAuth Jira authorization controller, wypłata $4000. Istota problemu polegała tutaj na odpowiednim użyciu nagłówka HTTP Host: Zauważmy że adres, do którego łączy się curl (https://gitlab.com/) to nie ten sam, co w nagłówku Host (162.243.147.21:81). Ten ostatni to adres napastnika, a jak widać możemy…

Czytaj dalej »

Roztargniony admin w GitLab przerwał rm -rf na produkcyjnej bazie w momencie gdy z 300GB zostało już tylko 4,5GB. Niby zdarza się, tylko… backup nie do końca działa. Status walki z incydentem możemy obserwować “na żywo” – GitLab bowiem nie stara się całej sprawy zatuszować tylko w pełni informuje o statusie…

Czytaj dalej »