NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

BlockBlasters to retro-stylizowana dwuwymiarowa platformówka obiecująca dynamiczną akcję oraz responsywne sterowanie. Była zweryfikowana i dostępna na Steamie za darmo przez prawie dwa miesiące – od 30 lipca do 21 września br. i przez ten czas zdążyła zebrać kilkaset pozytywnych ocen od społeczności. Według badaczy gra przestała być bezpieczna 30 sierpnia,…

Czytaj dalej »

Ledger – producent fizycznych portfeli kryptowalutowych opublikował oświadczenie, w którym potwierdza, że doszło do naruszenia bezpieczeństwa w kodzie Ledger Connect Kit oraz informuje, że użytkownicy powinni wstrzymać się od wykonywania transakcji przez najbliższe 24h. Co się stało? Kilka dni temu użytkownicy zauważyli, że Ledger Connect Kit ładuje podejrzany kod, który…

Czytaj dalej »

Do naszej czytelniczki na Messengerze odezwał się niejaki Gerald, wieloletni pracownik mBanku mieszkający w Warszawie, który ukończył Uniwersytet w Cambridge. Niestety jego polski nie jest idealny bo pochodzi z Hiszpanii i jeszcze się uczy, ale ma z naszą czytelniczką wiele do wyjaśnienia. Rys. 1. Gerald, Hiszpański akwizytor. Nasza czytelniczka od…

Czytaj dalej »

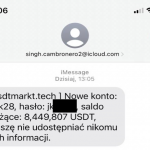

Na skrzynkę sekurak@sekurak.pl otrzymaliśmy od Was ciekawy rodzaj phishingu. Do potencjalnej ofiary przychodzi SMS z danymi logowania do portalu sugerującego, że na wskazanym w wiadomości koncie znajduje się bardzo dużo pieniędzy w kryptowalucie USDT. Jest to jeden z kryptowalutowych odpowiedników amerykańskiego dolara, którego wartość zwykle jest równa wartości prawdziwej waluty…

Czytaj dalej »Pełne szczegóły zostaną przedstawione na Blackhacie: We present TLBleed, a novel side-channel attack that leaks information out of Translation Lookaside Buffers (TLBs). TLBleed shows a reliable side channel without relying on the CPU data or instruction caches. This therefore bypasses several proposed CPU cache side-channel protections. Our TLBleed exploit successfully…

Czytaj dalej »Petya to relatywnie nowy typ cryptomalware, szyfrujący dla odmiany cały MFT (zatem zawartość plików pozostaje nietknięta i można je odzyskiwać narzędziami typu testdisk/photorec). Infekcja rozpoczyna się klasycznie – od uruchomienia złośliwej binarki. Później następuje wymuszony bluescreen i po reboocie następuje faza 2 – szyfrowanie dysku a następnie prezentowany jest ten…

Czytaj dalej »Kolejny malware szyfrujący dane, zbiera dość obfite żniwo. Locky zaczyna infekcję od otwarcia w Wordzie pliku z rzekomą fakturą i dalej prosi o włączenie makr. Teraz idzie już z górki, bo po odpaleniu odpowiedniego makra, szyfrowane są nasze dyski (w tym dyski sieciowe): Locky contains code to spread across network drives, allowing…

Czytaj dalej »Chodzi dokładniej o odporność algorytmu na tzw. kolizje. W czym dokładnie może być problem? Przede wszystkim z podpisem cyfrowym – podpis jest zazwyczaj tworzony nie dla całej wiadomości, ale dla wyniku funkcji hashującej na wiadomości. Jeśli zatem znajdziemy dwie wiadomości o tym samym skrócie (o to mniej więcej chodzi w temacie…

Czytaj dalej »