Proofpoint wydał raport, w którym opisuje zauważoną kampanię e-mailową skierowaną w firmy działające w Zjednoczonych Emiratach Arabskich. Wiadomo o conajmniej pięciu firmach, które były celem ataku, a wszystkie powiązane były z lotnictwem, komunikacją satelitarną i krytyczną infrastrukturą transportową. Kampania wykorzystywała wcześniej nieznany backdoor napisany w Go – nazwany teraz Sosano….

Czytaj dalej »

Krzysztof Gawkowski, Minister Cyfryzacji (a jednocześnie Pełnomocnik Rządu ds. Cyberbezpieczeństwa), wydał komunikat w sprawie zwiększonej liczby ataków na przemysłowe systemy sterowania (ICS/OT) dostępne bezpośrednio z Internetu. Odnotowano zdarzenia, w których atak miał realny wpływ na działanie fizycznych systemów, a jego konsekwencje były odczuwalne dla użytkowników końcowych dostarczanej usługi. Jako główne…

Czytaj dalej »

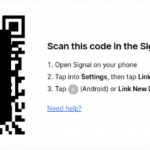

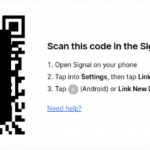

Google ostrzega o kampaniach hackerskich prowadzonych przez rosyjskich rządowych hackerów. W atakach wykorzystywana jest funkcja “Połączone urządzenia” (ang.: linked devices). Funkcja ta umożliwia równoległe korzystanie z Signala na różnych urządzeniach. Bardziej podejrzliwi czytelnicy już czują co się tutaj święci… No właśnie – do ofiary podrzucany jest QR kod z prośbą…

Czytaj dalej »

Centralne Biuro Zwalczania Cyberprzestępczości poinformowało o zakończeniu trwającego prawie dwa lata śledztwa w sprawie działania zorganizowanej grupy przestępczej zajmującej się realizacją kampanii phishingowych wycelowanych w klientów polskich banków. TL;DR: Schemat takiego ataku jest każdemu znany: dostajemy link do fałszywej strony banku (np. mail, scam olx, vinted), logujemy się i pyk!…

Czytaj dalej »

Właśnie pojawił się benchmark pokazujący szybkość najnowszego flagowca od NVIDII – RTX 5090 FE. Całość oczywiście w kontekście flagowego ;) narzędzia do odzyskiwania/łamania haseł – hashcata. Przykładowe porównania z RTX 4090: Zapewne jeszcze czekają nas aktualizacje sterowników, co wpłynie na szybkość działania hashcata. Czy te szybkości wpływają na obecne rekomendacje…

Czytaj dalej »

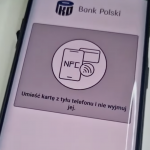

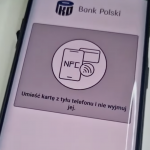

O temacie ostrzega ESET oraz KNF. Malware w działaniu można zobaczyć na filmiku poniżej (źródło) Co my tu mamy? Jak relacjonuje ESET, przestępcy używają lewej appki bankowej (w tym przypadku PKOBP). Appka dostarczana jest za pomocą socjotechniki (może to być SMS czy e-mail). Appka wykonana jest w technologii WebAPK (można…

Czytaj dalej »

Powraca bardzo lubiany przez cyberprzestępców sposób na szybkie wzbogacenie się kosztem użytkowników mediów społecznościowych. TL;DR: ❌ Analiza kolejnej odsłony kampanii phishingowej z serii fałszywych inwestycji ❌ Na celowniku duże konta należące między innymi do polityków, popularnych dziennikarzy i firm technologicznych Aktualna kampania ma służyć do przejęcia kont z dużą liczbą…

Czytaj dalej »

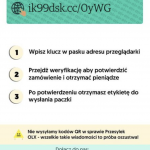

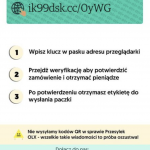

O oszustwach na popularnych platformach ogłoszeniowych, w tym na OLX, pisaliśmy już wielokrotnie. Pozytywne efekty kampanii informacyjnych można zauważyć m.in. w postaci coraz większej liczby ogłoszeń wystawianych bez podanego numeru telefonu. Do tej pory podstawowymi kanałami komunikacji używanym przez przestępców były wiadomości wysyłane przez WhatsApp lub tradycyjnymi SMSami. ❌Znany schemat…

Czytaj dalej »

O szczegółach donosi UODO, a chodzi o Centrum Medyczne Ujastek Sp. z o.o. z siedzibą w Krakowie. Poniżej najciekawsze cytaty z dość obszernego materiału: Administrator zastosował zegary z funkcją rejestracji obrazu (tj. kamera zamontowana w zegarze umożliwiająca nagrywanie obrazu) (…) rejestrowany był obraz ukazujący zarówno noworodki, jak ich matki podczas…

Czytaj dalej »

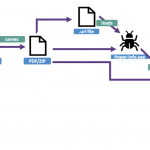

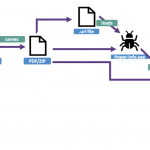

Podatność była kategorii 0-click, czyli ofiara nie musiała wykonać żadnej czynności, aby infekcja doszła do skutku. Sam atak polegał na wysłaniu do ofiary komunikatu z odpowiednio spreparowanym plikiem PDF. Podatność była też klasy 0-day – czyli istniała również w najnowszej wersji WhatsAppa, z wszystkimi aktualizacjami. Operacja infekcji telefonów była celowana…

Czytaj dalej »

Aktualizacja (6.02.2025): Badacze, którzy jako pierwsi znaleźli te problemy, opublikowali bardziej dokładny opis całości. W szczególności wg ich informacji, żeby urządzenie zaczęło łączyć się z zewnętrznym serwerem, należy nacisnąć fizyczny przycisk na obudowie urządzenia, co zmniejsza realne ryzyko ataku. Tak czy siak badacze polecają w szczególności zablokować komunikację ze swojej…

Czytaj dalej »

Czy jeden i ten sam QR-kod, skanowany na tym samym urządzeniu i tym samym oprogramowaniem, może prowadzić do różnych stron? Okazuje się, że tak. Christian Walther zaprezentował QR-kod, który może być odczytany jako dwie różne, prawidłowe wartości. Bez żadnych dodatkowych elementów, które zmieniają jego wygląd. TLDR: Wcześniej podobne tricki były…

Czytaj dalej »

Jak podaje Bleepingcomputer, ~zhackowali zewnętrznego dostawcę tych hoteli – firmę Otelier, zapewniającego aplikację-usługę wspierającą zarządzanie hotelami. Na początek hackerzy uzyskali dostęp do loginu / hasła pracownika Otelier – to pozwoliło im uzyskać dostęp do firmowego serwera Atlassian (Jira / Confluence). Dane logowania zostały pozyskane z tzw. infostealera (czyli jeden z…

Czytaj dalej »

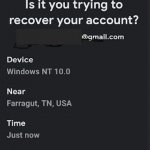

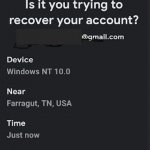

Zaczęło się od telefonu od Google. “Ktoś zalogował się na Twoje konto z terytorium Niemiec”. Szybkie sprawdzenie dzwoniącego numeru +1 (650) 203-0000 wskazało na prawdziwy numer Google (numer używany przez Google Assistant). Ofiara w tym samym czasie otrzymała maila z domeny google[.]com z informacją, że będzie się kontaktować konsultant. Na jednym…

Czytaj dalej »

Wg doniesień słowackiej prasy: Na stronie Urzędu czytamy: Nasze systemy stały się celem cyberataku. Wszystkie systemy są wyłączone. Pracujemy intensywnie nad uruchomieniem systemów przy wsparciu ekspertów ds. cyberbezpieczeństwa. Biura wydziałów katastralnych urzędów powiatowych zostaną tymczasowo zamknięte ze względów ostrożnościowych do czasu usunięcia skutków cyberataku. Garść rad dla IT: ~Michał Sajdak

Czytaj dalej »