NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

I mamy tutaj w użyciu względnie rzadko spotykaną technikę – czyli atakujący wrzucili na stronę fałszywą CAPTCHę z logo Cloudflare z info “Potwierdź, że jesteś człowiekiem”. Wyglądało to w następujący sposób: Po kliknięciu – fałszywa CAPTCHA umieszczała w schowku Windows złośliwe polecenie, infekujące komputer, a następnie prosiła o wciśnięcie na…

Czytaj dalej »![Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin] Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin]](https://sekurak.pl/wp-content/uploads/2026/02/foto222-150x150.jpg)

Podatność zgłosił nam jeden z czytelników, który namierzył problem w systemie obsługującym strefę płatnego parkowania w Szczecinie. O co dokładnie chodziło? W ramach ‘dowodu, że źle zaparkował’ – Marcin otrzymał link do publicznie dostępnego zdjęcia. Przykładowo: Temat zgłosiliśmy 3.1.2026 do Urzędu Miasta Szczecina a rozbudowaną odpowiedź otrzymaliśmy 5.1.2026 – ale…

Czytaj dalej »

Hacker na początek przeanalizował sposób komunikacji robotów z chmurą DJI. Wszystko po to, żeby mógł kontrolować swój odkurzacz kontrolerem do Playstation (bo czemu nie? ;). Ostatecznie eksperyment się udał, ale wcześniej…: Odkrył, że dane dostępowe (wygenerowany token) do jego odkurzacza pasują również do innych odkurzaczy w 24+ krajach. Mógł je…

Czytaj dalej »Lukę CVE-2026-20841, “wycenianą” w skali CVSS na 8.8 / 10 – można opisać tak: “nowe ficzery, nowe podatności”. Jak wygląda atak? Wystarczy ofierze podesłać odpowiedni plik markdown. “Odpowiedni” – tzn. w pliku znajduje się link, po kliknięciu którego ofiara wcale nie jest przekierowana na inną stronę, a wykonuje wrogie polecenie…

Czytaj dalej »

Ostatnio po sieci krąży taki e-mail: Od razu widać, że sporo rzeczy tutaj się nie zgadza: OK, możecie się zastanawiać – ale o co chodzi z tym nadawcą w prawidłowej domenie? Podejrzewam, że odbiorca tego maila (jego system pocztowy) nie sprawdza, czy nadawca nie został podrobiony (jak otrzymamy oryginał tego…

Czytaj dalej »

Cyberzbóje wspierani AI właśnie uderzają w jeden z najbardziej wrażliwych punktów e-commerce: zaufanie do zdjęć jako dowodu przy zakupie. Czasami jest to wręcz czynnik decydujący. W mediach i na forach sprzedażowych np. marki Allegro pojawiły się pierwsze dobrze udokumentowane przypadki, w których generatywna AI służy do fałszowania zdjęć rzekomo uszkodzonych…

Czytaj dalej »

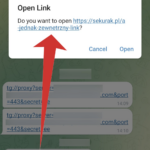

W komunikatorze Telegram znaleziono sposób na uzyskanie adresu IP innego użytkownika, po kliknięciu przez niego w odpowiednio spreparowany link. Choć nie pozwala to na przejęcie dostępu do konta ani urządzenia, takie działanie jest problematyczne w kontekście prywatności użytkowników. Telegram reklamuje się jako dbający o prywatność i bezpieczny komunikator. Użycie tych…

Czytaj dalej »![Włamywali się na konta lekarzy na gabinet[.]gov[.]pl i wypisywali recepty na środki narkotyczne. Jak ominęli logowanie bankiem / mObywatelem / profilem zaufanym? Włamywali się na konta lekarzy na gabinet[.]gov[.]pl i wypisywali recepty na środki narkotyczne. Jak ominęli logowanie bankiem / mObywatelem / profilem zaufanym?](https://sekurak.pl/wp-content/uploads/2026/01/442-2870-150x150.jpg)

Jak informuje CBZC, pozyskane dane lekarzy pochodziły z wycieków. Ale zaraz, zaraz przecież żeby zalogować się do centralnego systemu gabinet.gov.pl potrzebny jest mObywatel albo logowanie bankiem. Zwykłym loginem i hasłem się nie da. No to czytaj dalej. Cyberzbójom udało się pozyskać na tyle wrażliwe dane z wycieków (np. dane dokumentów…

Czytaj dalej »

Portale społecznościowe są często wybierane przez atakujących jako źródło dystrybucji malware. Cyberprzestępcy korzystając z reklam rozsyłają treści, które pod pozorem darmowych narzędzi, sensacyjnych materiałów wideo czy też zaskakujących promocji nakłaniają użytkowników do kliknięcia w link. Dalszy scenariusz ataku możemy sobie łatwo wyobrazić. Przejęcie konta, masowe wyłudzanie “na Blika”, utrata dostępu…

Czytaj dalej »

Wektorem wejścia była prosta socjotechnika – gość przekonał w jakiś sposób pracownika portu do umieszczenia pendrajwa w komputerze mającym dostęp do systemów portowych. Dalej poszło prosto – tj. pendrive mógł być tak naprawdę klawiaturą, bądź pracownik po prostu odpalił malware z pendrive (który mógł udawać np. prosty plik PDF). Uruchomiony…

Czytaj dalej »

Oprogramowanie sygnowane marką TeamViewer nie pojawia się na naszych łamach po raz pierwszy. W przeszłości doniesienia dotyczące o problemach z usługami oferowanymi przez TeamViewera zdążyły już spowodować uzasadnione mocniejsze bicie serwera u wielu administratorów. Z całą pewnością szczególnie zapamiętana została sytuacja z 2016 roku, kiedy atakujący masowo przejmowali kontrolę nad…

Czytaj dalej »

Badacze z Socket zidentyfikowali dwa złośliwe rozszerzenia w Chrome Web Store, które istniały co najmniej od 2017 roku. Rozszerzenia są reklamowane jako narzędzia do testowania prędkości sieci z wielu lokalizacji. Użytkownicy płacą za subskrypcje, wierząc że kupują “normalną” usługę. Oba rozszerzenia kierują jednak ruch sieciowy przeglądarki przez serwery twórców. Rozszerzenia…

Czytaj dalej »

Firma GreyNoise, zajmująca się zbieraniem informacji o trwających skanach sieci i próbach wykorzystania podatności, stworzyła narzędzie, które może przydać się każdemu. TLDR: GreyNoise IP Check, bo o nim mowa, pozwala sprawdzić, czy adres IP, którym aktualnie wychodzimy do Internetu, jest widziany jako bezpieczny, czy może zauważono jakieś jego powiązania ze skanowaniem…

Czytaj dalej »

CBZC poinformowało w komunikacie 18.12 o zatrzymaniu 35 członków grupy przestępczej zajmującej się oszustwami internetowymi i praniem pieniędzy. „Członkowie grupy podszywali się pod pracowników banków, wykorzystując zaawansowane techniki socjotechniczne i fałszywe numery infolinii. Do prowadzenia przestępczej działalności oszuści korzystali z fałszywego biura „call center”, z którego wykonywano anonimowe połączenia i…

Czytaj dalej »![[Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych [Aktualizacja] KWHotel informuje o prawdopodobnym włamaniu na jeden z serwerów. Uwaga również na wiadomości podszywające się pod hotele i próbujące wyłudzić dane kart płatniczych](https://sekurak.pl/wp-content/uploads/2024/05/hacker2-150x150.jpeg)

KWHotel informuje współpracujące z nimi obiekty hotelowe : “prawdopodobnie doszło do włamania na jeden z serwerów (dev[.]kwhotel[.]pl) Na serwerze znajdowała się baza z danymi Państwa klientów”. [Trochę podejrzanie brzmi ten przedrostek “dev”. Czyżby produkcyjne dane na serwerze dev?] Jak widać prawdopodobnie wyciekły: Na zaatakowanym serwerze był również skrypt, który miał…

Czytaj dalej »