NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

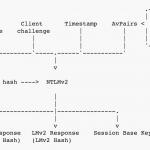

Tego typu nagłówki mogą być trochę mylące (a pojawiają się już w zachodnich mediach). Zobaczmy wiec co właśnie ujawnili badaczo-hackerzy ;) Atak umożliwia podsłuch ruchu w sieci WiFi (atak Man in The Middle). Brzmi groźnie? No tak, ale: W badaniach ataki wykazywały się wysoką skutecznością – blisko 100% (tj. nie…

Czytaj dalej »

Projektując aplikacje oparte o duże modele językowe (LLM) należy zapoznać się z OWASP TOP 10 for LLM. Jest to bezpośredni odpowiednik OWASP TOP 10 dla aplikacji webowych, zawierający listę najczęściej występujących podatności w aplikacjach korzystających z LLM. TLDR: Zgodnie z przewidywaniami, na pierwszym miejscu umieszczono Prompt Injection – zagrożenie, wynikające z…

Czytaj dalej »

Firma GreyNoise (wykorzystując AI) natrafiła na aktywną kampanię nieznanej grupy cyberprzestępców, która wykorzystuje kilka podatności do przejęcia kontroli nad routerami firmy Asus. Kampania śledzona jest pod nazwą ViciousTrap. Wśród wykorzystywanych luk możemy znaleźć, załataną niedawno podatność CVE-2023-39780 czyli command injection, która pozwala na wykonywanie poleceń systemowych. Oprócz tego, w atakach,…

Czytaj dalej »

Szwajcaria postanowiła nie zostawać w tyle za innymi państwami, które już wprowadziły lub wprowadzają właśnie nowe regulacje dotyczące cyberbezpieczeństwa. 1 kwietnia na szwajcarskie firmy został nałożony nowy obowiązek informowania o cyberatakach w konkretnym czasie od wykrycia zdarzenia. W Szwajcarii w 2023 roku przyjęto nowelizację Information Security Act (ISA), która weszła…

Czytaj dalej »

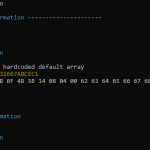

Piotr Rzeszut opisuje jak w prosty sposób można obezwładnić system kontroli dostępu bazujący na kartach MIFARE. Badacze znaleźli backdoor – zaszyty klucz w kartach pochodzących od jednego z producentów tańszych zamienników tych urządzeń.

Czytaj dalej »![Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA] Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA]](https://sekurak.pl/wp-content/uploads/2023/11/water2-150x150.jpeg)

Organizacja CISA ostrzega przed aktywną eksploitacją systemów należących do instytucji związanych z dostawą / oczyszczaniem wody. W szczególności wskazany jest jeden z zakładów, który po wykryciu ataku wyłączył swój system i przeszedł na “ręczne sterowanie”: CISA is responding to active exploitation of Unitronics programmable logic controllers (PLCs) used in the Water and Wastewater…

Czytaj dalej »

Żeby nie przedłużać, przejdźmy od razu do rzeczy. Ciekawą historię włamania do swojej infrastruktury IT opisuje firma Retool. Zaczęło się od kampanii celowanych SMSów, w których atakujący podszywali się pod pracowników IT – “ten tego, coś jest nie tak z Twoim kontem, co może wpłynąć na dostępność Twojego ubezpieczenia zdrowotnego”:…

Czytaj dalej »

Szczegóły dostępne są w opisie elementów bezpieczeństwa, które zostały naprawione w iOS 16.5. Mamy tutaj takie niespodzianki jak: Impact: Processing an image may lead to arbitrary code execution czy sporo podatności polegających na możliwości podniesienia uprawnień do uprawnień Kernela (czyli praktycznie najwyższe uprawnienia). W szczególności załatane są trzy podatności wykorzystywane…

Czytaj dalej »![LastPass: “atakujący zhackowali komputer jednego z naszych pracowników, zainstalowali keyloggera” [nowe szczegóły dotyczące poprzedniego ataku] LastPass: “atakujący zhackowali komputer jednego z naszych pracowników, zainstalowali keyloggera” [nowe szczegóły dotyczące poprzedniego ataku]](https://sekurak.pl/wp-content/uploads/2020/07/hacking10-150x150.jpeg)

Cały czas nie cichną echa afery związanej ze zhackowaniem infrastruktury managera haseł LastPass (więcej o temacie pisaliśmy w tym miejscu). W ostatniej aktualizacji LastPass zaznacza, że jednym z kluczowych elementów całego dużego hacku infrastruktury było otrzymanie dostępu do komputera jednego z kluczowych pracowników: hacker zaatakował jednego z czterech inżynierów DevOps,…

Czytaj dalej »

Materiałów o bezpieczeństwie Windows – czy w szczególności Active Directory mamy tyle co węgla w polskich składach węglowych ;-) Warto więc zapewne zapoznać się z tym rozbudowanym poradnikiem. Mamy tutaj: Wstęp co to w ogóle jest AD / w tym podstawowe definicje Przydatne narzędzia, w tym przykłady ich użyć: Modele…

Czytaj dalej »

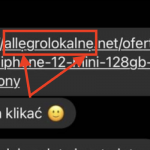

O temacie donosi CERT Orange. Niby klasyczna gadka prowadząca do tego aby ofiara kliknęła linka i podała swoje dane logowania (do banku / do Allegro / dane karty płatniczej / inne wrażliwe dane – scenariusze się zmieniają), ale uwagę przykuwa nieco dziwna litera e: Jeśli ktoś uważnie czyta sekuraka, pewnie…

Czytaj dalej »

FBI donosi o wzmożonej aktywności grupy FIN7. Swego czasu wysyłała ona (i nadal wysyła) pocztą / kurierem “karty prezentowe” np. na kwotę $50. Co można za to (rzekomo) kupić? Tego dowiesz się podłączając do komputera załączonego pendrive-a: Ale przecież z pendrive-a nic samodzielnie się nie uruchomi bez kliknięcia na plik!…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 r. 20–26.09.2021 r. 27.09–3.10.2021 r. 4–10.10.2021 r. 11–17.10.2021 r. 18–24.10.2021 r. 25.10–7.11.2021 r. Wyłudzenia zdjęć dowodów i selfie. Ten sposób ataku ma miejsce w serwisach służących do sprzedaży….

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Jeśli pomysł się Wam podoba, będziemy takie podsumowanie przygotowywać raz na tydzień. Macie sugestie? Chcecie takiej serii wpisów? A może wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl Phishing podszywający się pod PKN ORLEN. Zawsze należy weryfikować domenę (tutaj…

Czytaj dalej »

Według najnowszego raportu firmy CheckPoint błędna konfiguracja (np. brak uwierzytelniania w bazie danych czasu rzeczywistego czy wystawione klucze prywatne) w 23 aplikacjach mobilnych na Androida naraziła ponad 100 milionów użytkowników na wyciek danych. Badacze stworzyli również prostą tabelkę przedstawiającą liczbę pobrań, rodzaj zagrożonych danych i rodzaj podatności badanych aplikacji: CheckPoint…

Czytaj dalej »