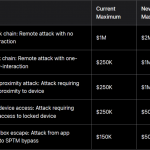

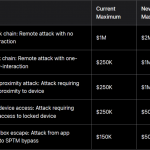

Programy Bug Bounty są często organizowane przez duże korporacje, aby zachęcić społeczność badaczy cyberbezpieczeństwa do poszukiwania luk i podatności w oferowanych produktach i usługach. Za znalezione błędy wydawane są nagrody, często w postaci środków pieniężnych. Wysokość nagrody zależy od wielu czynników, jednym z nich jest wpływ wykrytej luki na rzeczywiste…

Czytaj dalej »

Badacze z DarkNavyOrg odkryli lukę 0-click w WhatsAppie, która pozwala atakującemu na przejęcie pełnej kontroli nad urządzeniami Apple. Kategoria podatności „zero-click”, oznacza brak konieczności jakiejkolwiek interakcji ze strony ofiary, do wykonania kodu wystarczy odebranie złośliwej wiadomości przez aplikację. Atak wykorzystuje dwie podatności oznaczone jako CVE-2025-55177 oraz CVE-2025-43300. CVE-2025-55177: błąd logiki…

Czytaj dalej »

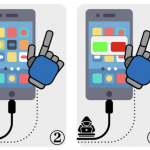

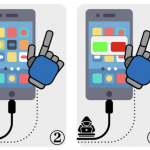

Wielu z nas słyszało ostrzeżenia dotyczące zagrożeń płynących z podłączania telefonów do niezaufanych ładowarek. Dla przypomnienia, wykorzystywany był tam fakt posiadania przez smartfony tego samego złącza i do ładowania, i transferu danych. W związku z tym podłączenie kabla, który miał być podłączony do ładowarki, mogło prowadzić do umożliwienia transferu danych…

Czytaj dalej »

W wtorek Apple wypuściło łatkę bezpieczeństwa na wszystkie swoje urządzenia. Poprawki objęły podatność CVE-2025-6558 wykorzystywaną jako zero-day w przeglądarce Google Chrome. Luka znajdowała się w kodzie open-source WebKit, który jest wykorzystywany również w Safari. Temat poruszaliśmy w jednym z ostatnich artykułów, ale dla przypomnienia błąd dotyczył niewystarczającej walidacji niezaufanych danych wejściowych…

Czytaj dalej »

Kiedy podatność otrzymuje ciekawą nazwę, a w dodatku jest określana mianem “zero-click” (co oznacza, że nie wymaga dodatkowego działania ofiary), to można domniemywać, że będzie ciekawie. I chociaż czasami ta heurystyka się nie sprawdza, to akurat w przypadku AirBorne można z całą pewnością stwierdzić, że skutki podatności w SDK AirPlay,…

Czytaj dalej »

O tym, że należy aktualizować oprogramowanie, bezpiecznicy mówią niemal w kółko. Jednak nie wszyscy przywykli chyba do sytuacji, w której aktualizacji tej nie wymaga oprogramowanie telefonu czy komputera ale… np. słuchawek. Tym razem właściciele słuchawek od Apple, powinni zadbać o to aby ich akcesorium otrzymało najnowsze łatki, które właśnie wydało…

Czytaj dalej »

Dosyć oczywistym jest stwierdzenie, że większość telefonów działających pod kontrolą systemu Android lub iOS posiada funkcję lokalizacji użytkownika. Wykorzystywane są do tego systemy satelitarne takie jak GPS czy GLONASS. Jednak to nie wszystko, nie każdy wie, że wsparcie w lokalizowaniu użytkowników jest również realizowane przy pomocy okolicznych sieci WiFi. Telefony…

Czytaj dalej »

Nowoczesne procesory mają wbudowane mechanizmy pozwalające na optymalizację wydajności. Niektóre z funkcji optymalizacyjnych opierają się na wykorzystaniu dodatkowej, niewielkiej ale szybkiej pamięci cache, która w przypadku prawidłowego przewidzenia wykonania programu, znacznie obniża czas oczekiwania na dane pobierane z wolniejszych nośników. Przewidywać można nie tylko fragmenty pamięci, które mogą być zaraz…

Czytaj dalej »

O narzędziu grupy NSO – czyli Pegasusie pisaliśmy na łamach Sekuraka już wielokrotnie. Sprawa wzbudza emocje, ponieważ dotyczy również polskiego podwórka politycznego. Dotychczasowa analiza potwierdzająca infekcję, przeprowadzana między innymi w Citizen Lab była robiona na kopiach zapasowych urządzenia. Wykorzystywano w tym celu narzędzie od Amnesty International zwane MVT. Operuje ono…

Czytaj dalej »

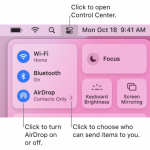

AirDrop to usługa ekosystemu Apple, która pozwala na przesyłanie plików pomiędzy urządzeniami tej firmy na niewielkich odległościach. Wykorzystuje do tego celu AWDL (Apple Wireless Direct Link) – stosunkowo szybkie połączenie peer-to-peer. Szczegóły tego protokołu zostały przybliżone już jakiś czas temu. W przypadku AirDropa, ustawienie odbioru wiadomość „“od wszystkich” pozwala na…

Czytaj dalej »

Informacja o szczegółach aktualizacji dostępna jest tutaj: Impact: An attacker with physical access to the accessory may be able to extract its Bluetooth pairing key and monitor Bluetooth traffic Jak widać, wymagane są wstępne przygotowania do całej akcji, które bardziej szczegółowo zostały opisany w tym wpisie na blogu. Badacz informuje, że…

Czytaj dalej »

No więc poradnik jest dostępny bezpośrednio od Apple. Jeśli ktoś chce zachomikować PDFa do późniejszej analizy – w tym miejscu bezpośredni link. Znajdziemy tutaj takie elementy jak: kontrola z kim możemy dzielić dane / pliki / fizyczną lokalizację (poniższy AirDrop to tylko przykład): Jak obchodzić się z AirTagami: Przykładowe inne…

Czytaj dalej »

Idzie nowe. Przestępcy typują odpowiednio dobre samochody, które znajdują się np. na publicznym parkingu, przyczepiają do nich swojego AirTaga, a następnie obserwują gdzie mieszka właściciel – bo zapewne stamtąd będzie można auto na spokojnie ukraść: since September 2021, officers have investigated five incidents where suspects have placed small tracking devices…

Czytaj dalej »

Apple wydał właśnie wersję 14.6 swojego mobilnego systemu iOS. W poprawkach możemy poczytać o co najmniej trzech ciekawych podatnościach: Impact: Processing a maliciously crafted audio file may lead to arbitrary code execution Impact: Processing a maliciously crafted image may lead to arbitrary code execution Impact: Processing maliciously crafted web content…

Czytaj dalej »

Jeśli nie wiesz, czym jest ransomware REvil, to gorąco zachęcamy do sprawdzenia naszego artykułu, w którym przedstawiliśmy streszczenie wywiadu z przedstawicielem odpowiedzialnej za niego grupy oraz generalną genezę Ransomware as a Service. Z wywiadu mogliśmy się dowiedzieć, że przestępcy nie próżnują i pracują nad poszerzaniem swojego arsenału. Unknown ogłosił teraz,…

Czytaj dalej »