Nie jest dobrze. Dopiero informowaliśmy o ataku na firmę SMYK, a już mamy kolejne informacje o złośliwym oprogramowaniu atakującym polskie instytucje i firmy. Starostwo Powiatowe w Piszu poinformowało 18.03.2025 r., że ich wewnętrzne systemy oraz Powiatowego Zespołu Ekonomiczno-Administracyjnego Szkół i Placówek w Piszu ,,zostały poddane’’ atakowi hakerskiemu. TL;DR: ,,Potwierdzamy, że…

Czytaj dalej »

SMYK to popularna marka produktów dla dzieci. Jej sieć handlowa obejmuje 250 sklepów stacjonarnych w Polsce, sklep internetowy smyk.com, a także łącznie ponad 40 sklepów własnych w Rumunii i na Ukrainie. TLDR: 17 marca 2025 r. firma wydała oświadczenie, w którym informuje ,,W godzinach wieczornych, nasza firma padła ofiarą ataku…

Czytaj dalej »

Szpital MSWiA w Krakowie został zaatakowany w sobotę, 8 marca (ransomware), a obecnie pojawiły się informacje o wycieku danych: Jak czytamy dalej: kategorie osób objętych atakiem: W dalszej części wpisu, szpital proponuje możliwe środki zaradcze (zastrzeżenie PESEL, ~weryfikację haseł, …). ~ms

Czytaj dalej »

O ataku poinformował minister cyfryzacji Krzysztof Gawkowski, do ataku doszło w sobotę (8.03.2025); minister w niedzielę potwierdził nam, że chodzi o atak ransomware. Na stronie szpitala pojawiła się informacja o aktualnej sytuacji: Zdrowie i życie pacjentów pozostają niezagrożone. Wstrzymane będą przyjęcia do Oddziału Neurologii.Poradnie specjalistyczne i POZ w Krakowie, Tarnowie…

Czytaj dalej »

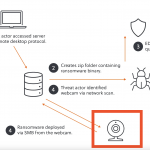

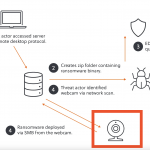

Wg tej relacji, najpierw grupa ransomware Akira dostała się na PCta jednego z pracowników i w kolejnych krokach chcieli doinstalować tam złośliwe oprogramowanie. Całość jednak zablokował system EDR. Atakujący namierzyli więc w sieci kamerę, która posiadała krytyczne podatności (unauth RCE, czyli dostęp na system operacyjny kamery bez uwierzytelnienia). Na kamerze…

Czytaj dalej »

Dla cyberzbójów nie ma organizacji, których nie hakują. W styczniu 2024 roku zaatakowali więc największy ogród zoologiczny w Toronto w Kanadzie. Jednak dopiero teraz ofiara dzieli się szczegółami ataku po przeprowadzeniu dokładniejszej analizy. Przede wszystkim poinformowano poszkodowanych, a więc pracowników, byłych i obecnych, wolontariuszy oraz darczyńców: “The data includes information…

Czytaj dalej »

Cyberprzestępca przedstawiający się nickiem Rey – członek grupy ransomware HellCat – po tym jak nie udało mu się wymusić okupu od Orange, opublikował na jednym z forów szczegóły dotyczące włamania do ich systemów. On sam twierdzi, że wykradł tysiące wewnętrznych dokumentów zawierających dane pracowników i użytkowników. Orange potwierdziło, że do…

Czytaj dalej »

Jedna z grup ransomware opublikowała informację o skutecznym zaatakowaniu polskiej firmy Eurocert, oferującej m.in. podpisy kwalifikowane. Atakujący w ramach “próbki” udostępnili część danych (w szczególności danych osobowych, fragmenty dokumentów). Sama spółka również potwierdziła atak: ~ms

Czytaj dalej »

Strona krakowskiego MPK nie działa (podobnie jak inne systemy IT), a o ataku hackerskim można dowiedzieć się z profilu twitterowego MPK: tryb i skala ataku hackerskiego wskazuje, że głównym celem działania był paraliż operacyjny krakowskiej komunikacji miejskiej I dalej: [cyberatak] Został przeprowadzony wcześnie rano, we wtorek 3 grudnia. Z uzyskanych…

Czytaj dalej »

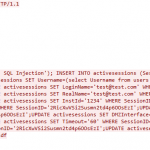

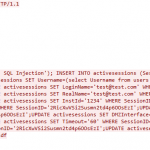

Czy raczej… ukradli. W każdym razie chodzi o podatność SQL Injection w systemie MOVEit MFT (“bezpieczny” transfer plików – appka/system wykorzystywana przez wiele globalnych korporacji), CVE-2023-34362. Do masowych ataków na MOVEit MFT doszło w 2023 roku, a wg doniesień firmy Coveware, grupa ransomware CloP mogła na całej akcji “zarobić” 75-100…

Czytaj dalej »

Hurtownia dostarcza leki do 6000 aptek (w całych Niemczech jest ich ~18000). Incydent, o którym informuje AEP na swojej stronie głównej, miał miejsce nieco ponad tydzień temu, ale cały czas brak informacji o przywróceniu systemów IT do działania. Wg doniesień prasowych apteki zostały przekierowane do innych hurtowni. Ciekawe czy polskie…

Czytaj dalej »

W trakcie incydentu wyciekły dane osobowe oraz medyczne “istotnej liczby Amerykanów”. W telegraficznym skrócie: ❌ Cała akcja miała miejsce w lutym 2024. Apteki / szpitale w całym kraju zgłaszały opóźnienia / problemy z realizacją recept dla pacjentów. Sporo tego typu instytucji zaczęło mieć problemy z płynnością finansową – tj. przestały…

Czytaj dalej »

Nexperia – chińska firma produkująca półprzewodniki ujawniła, że stała się ofiarą ataku ransomware, co odkryto w marcu tego roku. O ataku najpierw poinformowała grupa Dunghill Leak, umieszczając Nexperie na swojej stronie w Darknecie jako najnowszą ofiarę. Oprócz samej informacji, jako dowód zamieszczono szereg skradzionych poufnych dokumentów, w tym zdjęcie paszportowe…

Czytaj dalej »

Można zaryzykować pewnie stwierdzenie, że każdej większej firmie zdarzył się lub zdarzy wyciek danych i tak oto do listy firm, które mają to już za sobą można dopisać firmę ubezpieczeniową Prudential. Okazuje się, że w lutym doszło do wycieku ponad 36 000 poufnych informacji. Dokładnie zdarzenie wykryto 5 lutego i…

Czytaj dalej »

Możemy tym razem zacząć od razu od grafiki. Odwiedzający stronę Lockbita mogą zobaczyć taki widok: W skrócie – służby zinfiltrowały infrastrukturę IT Lockbita. Zatrzymano również dwie osoby stojące za gangiem – zatrzymania miały miejsce w Polsce oraz na Ukrainie. W ramach infiltracji Lockbita przejęto: Przykładowe zrzuty ekranowe z przejętych systemów…

Czytaj dalej »