Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Przestępcy stosują spoofing SMSów przy oszustwach na OLX. Podszywają się pod InPost czy pod sam OLX:

Oszustwo “na OLX” ew. na “Allegro lokalnie” jest znane od dawna. Ostatnio czytelnicy zaczęli nas alarmować o tym, że widzą SMSy z fałszywymi linkami pochodzącymi rzekomo od OLX czy InPostu:

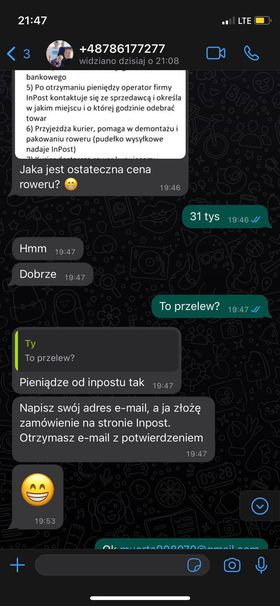

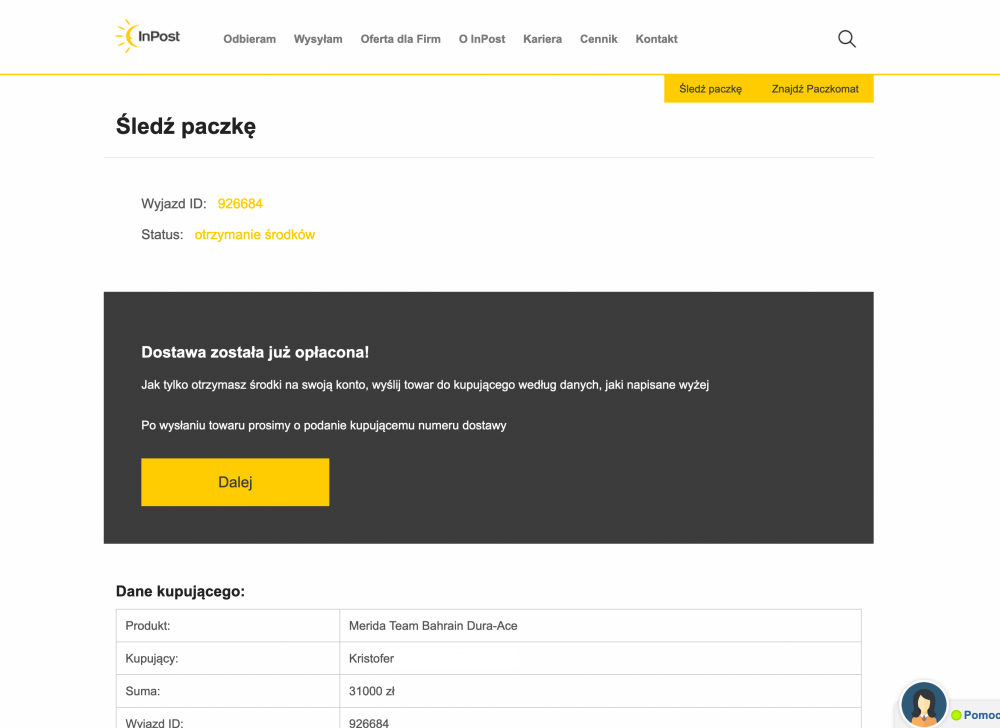

Atak zaczyna się standardowo – czyli przestępca jest niby zainteresowany kupnem i mówi że pieniądze trzeba będzie wpłacić przez InPost czy sam OLX:

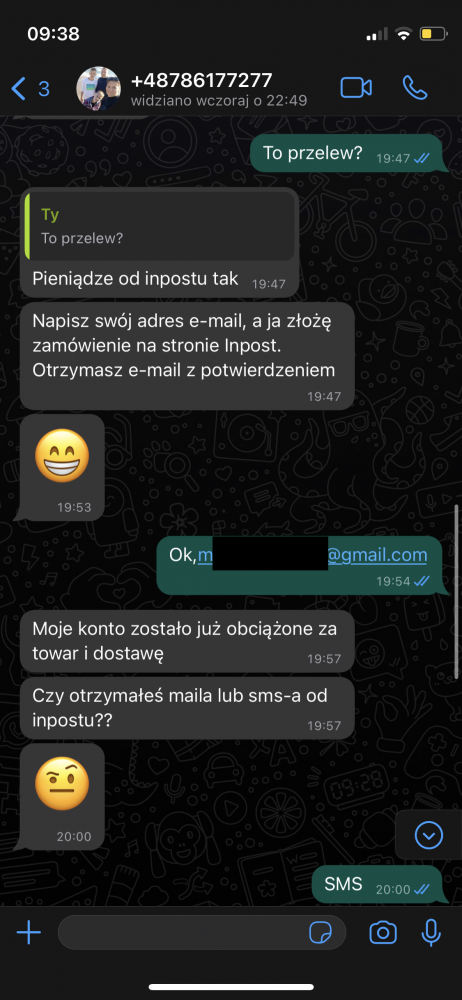

I dalej:

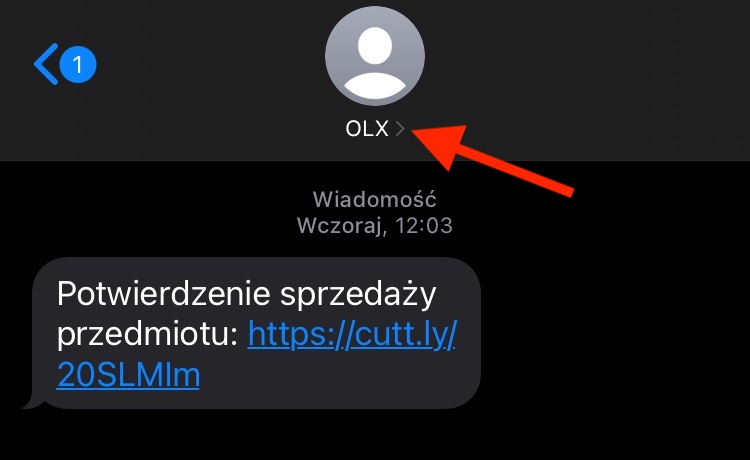

Po chwili przychodzi SMS z linkiem jaki widzicie poniżej (nadawca jest sfałszowany – spoofing SMS). Jak widać, telefon prezentuje fałszywego SMSa w tym samym ~wątku co prawdziwe (wcześniej wysłane) SMSy:

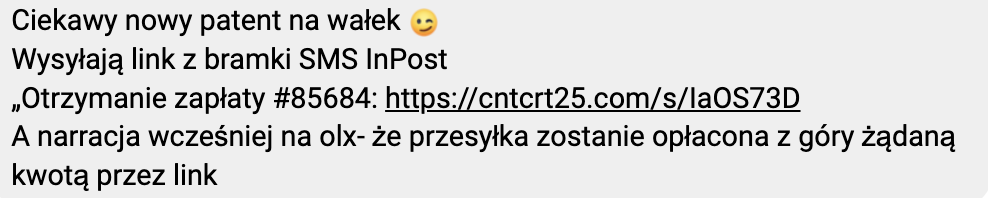

Inny wariant:

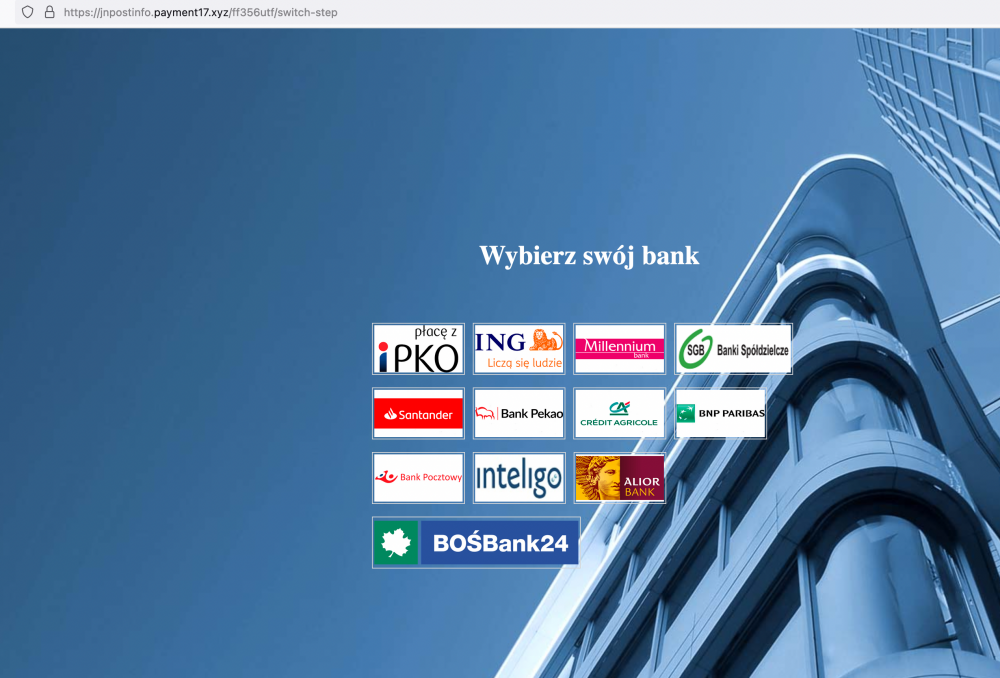

Dalej jest już standardowo – czyli lewa bramka płatności i logowanie do banku (na podstawionej stronie):

Przy okazji jeśli chcecie poznać więcej tego typu przykładów – zapraszamy na nasze szkolenia.

~ms