Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Przestawił firewalle na 100 000 mikrotikach obcych ludzi. W dobrej wierze.

A więc tak:

jedni znajdują krytyczne podatności w Mikrotiku, inni je łatają. Kolejni infekują setki tysięcy tych routerów instalując tam koparki kryptowalut. Są również śmiałkowie z niewiadomojakiejstronymocy – którzy przestawiają firewalle na podatnych mikrotikach – tak żeby nie mogły być przejęte przez malware.

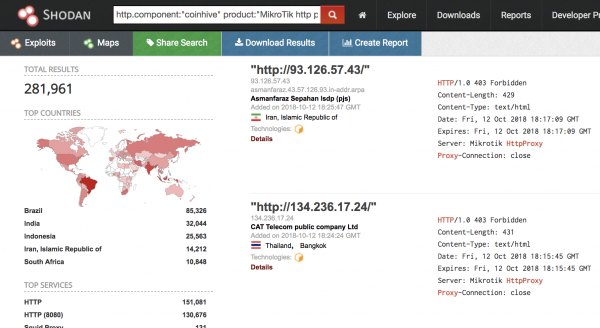

Jedni są wkurzeni takim cichym łataniem, drudzy dziękują. Shodan kontynuuje swoją niestrudzoną pracę:

Mikrotik & coinhive

Można powiedzieć – Internet to ciągła operacja na otwartym sercu ;-)

–ms

W mojej sieci lokalnej ktoś zasyfił sobie system.

Jakiś bot z Chin przeszedł lekkie zabezpieczenie do połączenia ssh i powiadomił:

Sep 26 21:41:30 router sshd[11785]: Failed password for invalid user miner from 221.204.11.243 port 54270 ssh2

Sep 26 22:05:06 router sshd[20065]: Failed password for invalid user miner from 221.204.11.243 port 44996 ssh2

testujcie delikatnie

c3NoIDg5Ljc1LjEzMC4xOTM=

Ciekawi mnie jak wiekszosc osob taka wiadomosc zostawia.

Z artykułu mozna sie dowiedziec ze:

– mozna wydrukowac na drukarce wiadomosc

– mozna zostawic plik na pulpicie

– mozna zmienic nazwe

Ale czego nazwe ? wi-fi ? W MikroTic mozna zmienic nazwe urzadzenia ?

– Telegram ?

” “In the comments, I wrote information about the vulnerability and left the address of the @router_os Telegram channel ”

Czyli ze co ?

Jaki Telegram ? Jesli uzywaja komunikatora Telegram, to router wysle im wiadomosc?

Bo tylko to znalazlem

https://www.youtube.com/watch?v=6sVrUJi9_K8

Kiedys jedna z firm AV z za wschodniej granicy zrobila witusa ktory latal podatne systemy – za czasow blastera.