Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Prostym mykiem można było poznać e-maila dowolnego użytkownika YouTube.

Zerknijcie na ten research. Najpierw okazało się, że funkcja blokowania użytkownika zdradzała jego tzw. GaiaID (czyli taki globalny ID użytkownika w kontekście usług Google). Np.: 103261974221829892167

Ten IDek można było poznać nawet bez realnego zablokowania użytkownika.

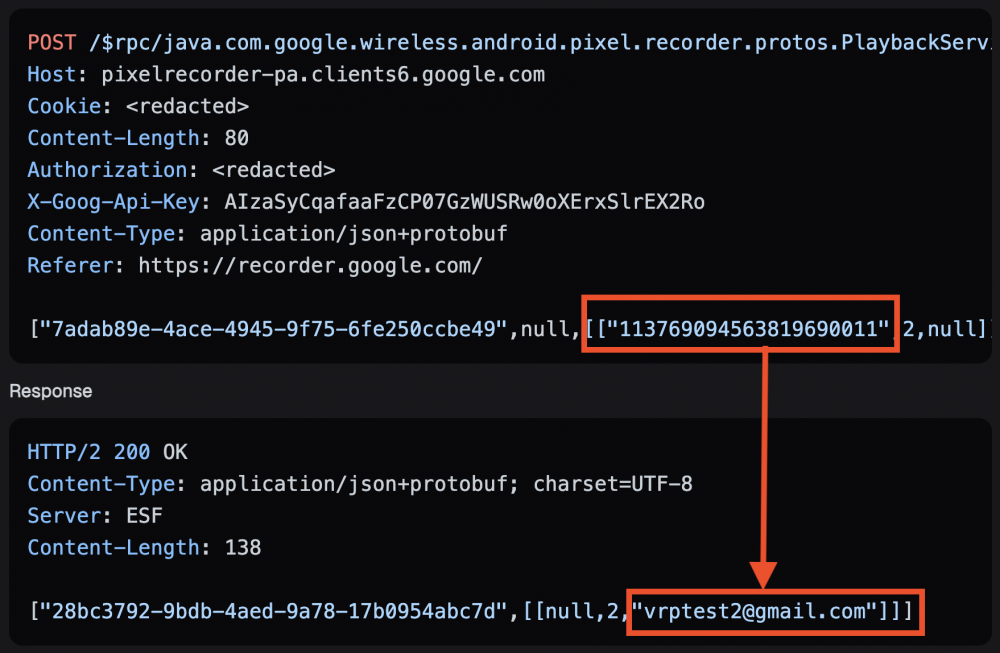

Teraz wystarczyło znaleźć jakąś usługę, która przetłumaczyłaby GaiaID na emaila użytkownika-ofiary. Badacze zlokalizowali stary, googlowy projekt – Pixel Recorder, który to umożliwił finalnie poznanie e-maila użytkownika:

Ale pojawił się jeszcze jeden problem do rozwiązania. Ofiara ~deanonimizacji otrzymywała maila informacyjnego od usługi Pixel Recoreder (taki mail mógłby zdradzić, że ktoś coś kombinuje…).

W tym przypadku wystarczyło podać długi (np. na 2500000 znaków) tytuł nagrania generowanego przez Recorder. I voila – googlowy serwer się mulił, a mail do ofiary nie przychodził.

Badacze zgłosili problem do Google. Google załatał temat i wypłacił $10000 w ramach programu bug bounty.

~Michał Sajdak

10000 dolarów ! Co na to Trump, przecież będą musieli oddać jmetale ziem rzadkich albo Białystok

To jest jak szukanie igły w stogu siana.

10000USD. Maja rozmach… biorac pod uwage ile zainwestowali w rozwoj AI w Polsce i porownujac z wysokoscia nagrody to maja budzet na 500 nagrod rocznie…

Chyba bardzo wysoko oceniaja swoje zabezpieczenia.

Bo przeciez nie oceniaja Polski AZ TAK nisko, prawda?

Prawda…?

Polska jest bezpieczna, prezes google da po 20 zł na osobę i będziemy się szkolić. Chwała wielkiemu Tuskowi i jego kolegom.

do tego czasu ruski wywiad już sobie zapisał wszystkich którzy się negatywne wypowiadali w komentarzach na yt. Jak wjadą do nas swoją wyzwoleńczą armią to będą wiedzieli kto ma iść do piachu.