Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Podatność stored XSS we wtyczce WordPressa LiteSpeed Cache

Czarna seria podatności w popularnej wtyczce WordPressa o nazwie LiteSpeed Cache trwa. Nie minął nawet miesiąc od ostatniej podatności, a znaleziono kolejną. Tym razem chodzi o stored XSS zgłoszony przez użytkownika TaiYou w ramach programu bug bounty Patchstack.

TL;DR

- stored XSS w LiteSpeed Cache w wersjach poniżej 6.5.1

- możliwy do wykorzystania przez nieuwierzytelnionego użytkownika

- skuteczny atak wymaga aktywnych opcji CSS Combine oraz Generate UCSS we wtyczce

CVE-2024-47374, bo taki identyfikator otrzymała podatność, dotyka wszystkich wersji wtyczki LiteSpeed Cache poniżej 6.5.1. Błąd (CVSS 7,1) powstał w skutek niewłaściwej sanityzacji danych wejściowych pochodzących od użytkownika przekazywanych w nagłówku HTTP X-LSCACHE-VARY-VALUE i braku właściwego escape’owania przed wyświetleniem.

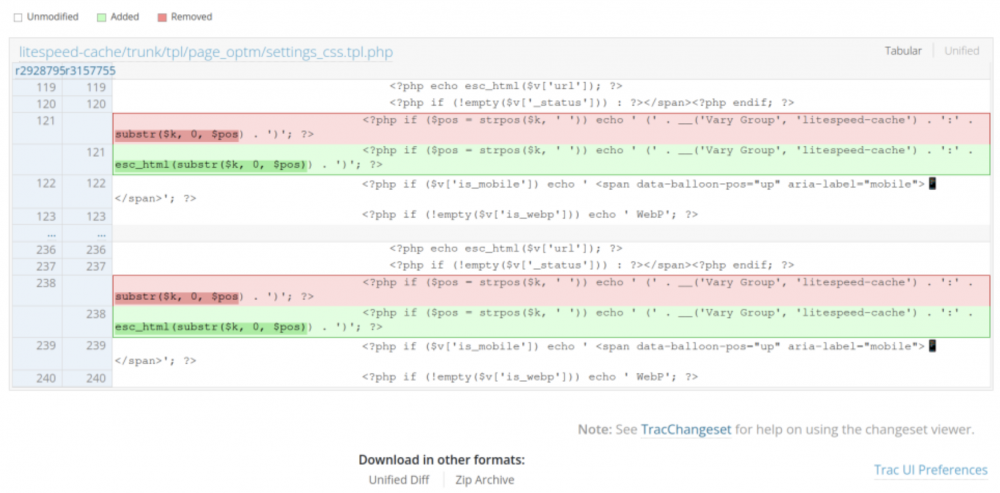

Patch niwelujący podatność sprowadza się do wywołania funkcji escape’ującej przed wyświetleniem HTML:

Nieco pocieszający jest fakt, że błąd może zostać wykorzystany wyłącznie w określonych okolicznościach – konieczne jest włączenie dwóch niezależnych opcji w ustawieniach wtyczki: CSS Combine oraz Generate UCSS.

Korzystającym z LiteSpeed Cache zalecamy jak najszybszą aktualizację.

~Paweł Różański

U mnie i tak te funkcje są wyłączone zważywszy na fakt, że admin widzi co innego a użytkownik niezalogowany co innego (CSS jest rozwalone, nie widać grafik a jak już są to rozwalają układ strony). Themplate: Boombox

I po włączeniu czy wyłączeniu nie zauważam znaczących przyrostów prędkości wczytywania strony. Także można sobie odpuścić