Na naszej grupie Sekurak na Facebooku jeden z naszych Czytelników zadał pytanie, jak to możliwe, że mając uwierzytelnianie dwuskładnikowe 2FA, ktoś był w stanie zhakować i przejąć strony, którymi zarządzał. Niestety jest kilka możliwych scenariuszy, które przedstawiamy poniżej. Zacznijmy od początku Zaczęło się od powiadomienia na Facebooku, że zaproszenie do…

Czytaj dalej »

Server-Side Request Forgery – czyli zmuszenie serwera do zainicjowania pewnej komunikacji sieciowej. Przykład? Umieszczam na Facebooku link do zewnętrznego zasobu – Facebook łączy się do zadanego URL-a, pobiera jego zawartość, a następnie przedstawia ją użytkownikowi w zgrabnej formie. Całość wygląda całkiem bezpiecznie. W którym zatem miejscu występuje podatność? W zasadzie…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)

Branża IT dynamicznie rozwija się, bez przerwy pojawia się wiele nowości z którymi warto być na bieżąco. Na czym skupiają się najnowsze trendy? Co raz częściej słyszymy o chmurach obliczeniowych, sztucznej inteligencji i uczeniu maszynowym, o Internecie rzeczy (loT), technologii blockchain, która staje się coraz popularniejsza jako sposób na zapewnienie…

Czytaj dalej »

TLDR: 800 stronicowa książka, wydrukowana w kolorze. Idealna również dla osób początkujących w temacie bezpieczeństwa aplikacji webowych. ~20000 sprzedanych egzemplarzy. Tymczasem można bezpłatnie pobrać 4 (z 31) rozdziałów: Podstawy protokołu HTTP. Podstawy narzędzia Burp Suite. Podatność XSS. Żonglowanie pamięcią podręczną. Całość powyżej to przeszło 100 stron materiału o – jak…

Czytaj dalej »

Wyobraźcie sobie, że odwiedzasz jakąś stronę webową, np. developers.google.com, która prosi o uruchomienie konsoli javascriptowej w przeglądarce i wykonanie w niej funkcji: magic(). Czy zrobilibyście to? Oczywiście ta funkcja może mieć dostęp do wszystkiego w ramach originu https://developers.google.com, ale nie powinna mieć dostępu do danych z innych domen. A może…

Czytaj dalej »

Pewnego dnia na nasz Twitterowy profil odezwał się przestępca, prawdopodobnie bez świadomości, że naszą specjalizacją jest cyberbezpieczeństwo. Specjalnie dla naszych czytelników wcieliliśmy się w rolę ofiary ataku phishingowego i przeprowadziliśmy pełną rozmowę z cyberzbójem poznając wektor ataku liquidity mining phishing o którym niedawno ostrzegało biuro FBI w swoim oświadczeniu. Napastnik…

Czytaj dalej »

Jeśli kiedykolwiek myślałeś, że chciałbyś sprawnie wejść w tematykę aplikacji webowych, lub poszerzyć czy uporządkować swoją wiedzę, mamy dla Ciebie coś naprawdę unikalnego: szkolenie: “Praktyczne wprowadzenie do OWASP Top Ten” (poniżej informacja jak możesz dostać się na szkolenie z rabatem aż 50%). Dwudniowe szkolenie zawiera: omówienie wszystkich punktów zawartych w…

Czytaj dalej »

Przypominamy, że już w poniedziałek 17 października 2022 r. startujemy punktualnie o godz. 09:00 z kolejną edycją zdalną MEGA Sekurak Hacking Party z trzema ścieżkami tematycznymi (NETSEC, WEBSEC oraz EXTRAS) łącznie 15 MEGA prelekcji od znanych specjalistów z Polski, a także ze świata. Naszą konferencję cechuje zerowa nachalność marketingowa –…

Czytaj dalej »

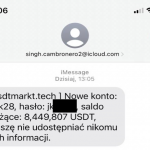

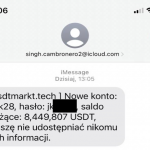

Na skrzynkę sekurak@sekurak.pl otrzymaliśmy od Was ciekawy rodzaj phishingu. Do potencjalnej ofiary przychodzi SMS z danymi logowania do portalu sugerującego, że na wskazanym w wiadomości koncie znajduje się bardzo dużo pieniędzy w kryptowalucie USDT. Jest to jeden z kryptowalutowych odpowiedników amerykańskiego dolara, którego wartość zwykle jest równa wartości prawdziwej waluty…

Czytaj dalej »

Mega Sekurak Hacking Party [zapisy tutaj] już 17.10.2022. Przeczytaj co dla Was przygotowaliśmy! Dla uważnych mamy nagrodę 😉 Na bilety standard do 30 września można uzyskać rabat -35% wpisując kod: mshp-sekurak-35 Wystarczy wejść na ten link: https://sklep.securitum.pl/mshp-pazdziernik-edycja-zdalna Nasza flagowa konferencja odbędzie się 17.10.2022 r. Całodniowe wydarzenie odbędzie się w formule on-line dzięki czemu każdy uczestnik…

Czytaj dalej »

![Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows] Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows]](https://sekurak.pl/wp-content/uploads/2022/08/bh1-150x150.png)

W tym artykule przyjrzymy się bliżej narzędziu BloodHound — Six Degrees of Domain Admin. Aplikacja została stworzona w języku JavaScript i zbudowano ją za pomocą platformy Electron. Graficzna wizualizacja korzysta z bazy danych Neo4j. Podczas eksperymentu będziemy korzystać ze stacji roboczej z Windows oraz stacji Windows Server (obie stacje jako…

Czytaj dalej »

Chodzi o mało znaną ekipę o kryptonimie Candiru. Swoja drogą oczywiście dla samych atakujących wygodniej jest pozostawać w cieniu, niż być na świeczniku jak choćby NSO – producent Pegasusa. Ale przechodząc do konkretów – Avast donosi o wykrytej przez siebie celowanej kampanii hackerskiej wykorzystującej kilka naprawdę ciekawych technik. Technika pierwsza…

Czytaj dalej »

Już całkiem niedługo, bo w wersji Chrome 106 (okolice lipca 2022) Chrome uniemożliwi ustawienie własnej wartości document.domain w celu osłabienia Same Origin Policy, co może w efekcie pozwolić na dodatkowe uszczelnienie modelu bezpieczeństwa w tej przeglądarce. Zacznijmy może od wyjaśnienia czym w ogóle jest document.domain w przeglądarkach i dlaczego jego…

Czytaj dalej »

Kilka dni temu projekt Anaconda ogłosił framework PyScript – pozwalający na wykonywanie kodu Pythona bezpośrednio w przeglądarce oraz jego integrację z HTML-em czy kodem napisanym w JS. Samo wykonywanie kodu Pythona w przeglądarce nie jest nowe; projekt pyodide pozwala na to już od dłuższego czasu (poprzez skompilowanie Pythona do postaci…

Czytaj dalej »

Nasz czytelnik opisuje taką historię: Nadawca wysyła fakturę w pdfie ze swojego meila w programie pocztowym thunderbird. Wiadomość się wysyła i zapisuje w folderze wysłane wiadomości. Odbiorca nie otrzymuje oryginalnej wiadomości. Po 20 minutach otrzymuje wiadomość z tym samym załącznikiem ale ze zmienionym numerem konta z podobnego adresu e-mail. Ma…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)

![Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows] Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows]](https://sekurak.pl/wp-content/uploads/2022/08/bh1-150x150.png)