Właśnie zakończyliśmy pierwszą edycję szkolenia – Co każdy administrator powinien wiedzieć o bezpieczeństwie Windows? #1, autorstwa Grzegorza Tworka. Uczestnicy przyjęli je wręcz z euforią; kilka komentarzy z ankiet poniżej: [super] Tematyka szkolenia – dobrane obszary, profesjonalizm trenera, umiejętność przekazania wiedzy przez trenara. Prowadzący :) przejrzysta forma, precyzja języka, szybkie odpowiedzi…

Czytaj dalej »

Okazało się, że zainteresowanie wersją elektroniczną naszej książki (“Bezpieczeństwo aplikacji webowych”) jest bardzo duże, więc teraz już gwarantujemy że e-książka będzie dostępna w trzech formatach: PDF/epub/mobi. Dodatkowo w ramach aktualizacji całej książki (tylko w wersji elektronicznej), dodamy zupełnie nowy, bonusowy rozdział autorstwa Michała Bentkowskiego: “Jak stosować nowoczesne mechanizmy przeglądarkowe w…

Czytaj dalej »

Jeśli ktoś chciałby się z nami trochę więcej szkolić, mamy dostępne takie opcje pakietowe: Jeśli ktoś chciałby uczestniczyć w trzech dowolnych kursach z listy poniżej, prośba o kontakt na szkolenia@securitum.pl -> przekażemy rabat 20% na wszystkie trzy szkolenia (przy jednorazowym zakupie trzech wejść). Rabat obowiązuje od cen early-bird! :) Jeśli ktoś chciałby wziąć…

Czytaj dalej »

Zapraszamy Was na to dwudniowe, intensywne szkolenie. Szkolenie prowadzone jest w trybie on-line, a agenda została właśnie uzupełniona o omówienie świeżych problemów bezpieczeństwa, z którymi borykają się polskie firmy. Kurs odbywa się 3-4.12.2020 a zamawiając go z kodem “sekurak”, dostępny jest w cenie 999 PLN netto / osoba (zamiast 1999…

Czytaj dalej »

Startujemy z pierwszym odcinkiem naszego OSINT-owego kursu online, prowadzonym przez Krzysztofa Wosińskiego, autora serii OSINT hints. Sam Krzysiek o pierwszym odcinku skupionym na poszukiwaniu informacji o osobach, miejscach i pojazdach pisze tak: Czy zastanawiałeś się kiedyś, ile informacji osobistych można znaleźć w sieci i, co ważniejsze, jak łatwo można do nich…

Czytaj dalej »

Grzesiek Tworek, 14-krotny laureat tytułu Most Valuable Professional od Microsoftu, czy prelegent BlackHat, przygotował dla Was intensywny, nowy kurs bezpieczeństwa Windows. Zapisy tutaj (na początek obowiązuje niższa cena – 299 PLN + VAT – zamiast 499 PLN + VAT). Windowsy serwerowe, Windowsy klienckie, esencja wiedzy żeby zacząć się sprawnie poruszać…

Czytaj dalej »

Niedawno podczas pomocy paru innym osobom w temacie wycieków, natknąłem się na anons sprzedaży bazy danych pochodzącej z forum serwisu wakacje[.]pl Sprawa wydaje się być jasna, o podatności w vBulletin (wersje 5.x, aż do 5.5.4) ostrzegaliśmy parę miesięcy temu. Był to wtedy 0day, który umożliwiał RCE (wykonywanie poleceń w systemie…

Czytaj dalej »

![Chciałbyś dostać bezpłatne szkolenie od sekuraka? Zagłosuj które! [cyberawareness] Chciałbyś dostać bezpłatne szkolenie od sekuraka? Zagłosuj które! [cyberawareness]](https://sekurak.pl/wp-content/uploads/2020/11/recon4-150x150.jpg)

Jakiś czas temu ogłosiliśmy szkolenie modułowe dla osób nietechnicznych. Obecnie chcemy bezpłatnie udostępnić jeden z modułów? Który? Zagłosujcie sami. W tej prostej ankiecie możecie też wpisać inne tematy, które Was interesują. Odpowiedzi zbieramy do końca wtorku (10.11.2020). Dostęp do szkolenia (moduł, który zdobędzie najwięcej głosów) będzie rozsyłany do uczestników naszego…

Czytaj dalej »

![Przekierowania z krótkich linków i jak je znaleźć [OSINT hints] Przekierowania z krótkich linków i jak je znaleźć [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/11/linki3-150x150.png)

W wielu miejscach w Internecie stosowane są wszelkiego rodzaju skracacze linków – jedne po to, aby zaoszczędzić na liczbie znaków w miejscach, gdzie nie mamy do dyspozycji tylko ich ograniczoną ilość, inne w celu śledzenia przejść pod dany adres albo ułatwienia przepisywania lub zapamiętywania ich, a jeszcze inne w atakach…

Czytaj dalej »

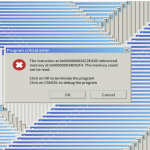

Restartujemy nasze spotkania remote Sekurak Hacking Party (startujemy 4.11.2020 o 20:00). Tym razem mamy dwie prezentacje. Pierwsza (Grześka Wypycha) przybywa do nas niemal bezpośrednio z Black Hat Asia: USB heartbleed – geneza podatności i sposób na exploita Co kryje stos USB, czym są deskryptory, w jaki sposób możemy generować własne, dlaczego…

Czytaj dalej »

Narzędzie wykorzystywane w ramach OSINTu mogą występować w różnych formach: programów, które trzeba instalować, skryptów, które wystarczy ściągnąć, czy stron, na które wystarczy tylko wejść. Jednak chyba najprostszym w użyciu narzędziem, przynajmniej podczas przeszukiwania stron w Internecie, będzie rozszerzenie do przeglądarki, które zawsze możemy mieć pod ręką. Poniżej postaram się…

Czytaj dalej »

![Sherlock i doktor Whatsmyname – wyszukiwanie profili po nazwie użytkownika [OSINT hints] Sherlock i doktor Whatsmyname – wyszukiwanie profili po nazwie użytkownika [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/10/sherlock1-150x150.png)

Ostatnio pisałem o wyszukiwaniu informacji w jednym serwisie po adresie mailowym, a dzisiaj powiem kilka słów o sposobach na wyszukanie, w jakich serwisach istnieje konto o interesującej nas nazwie użytkownika. Pierwszym z narzędzi, którym warto się bliżej przyjrzeć, jest Sherlock – pythonowy skrypt, który możemy sobie pobrać z GitHuba i…

Czytaj dalej »

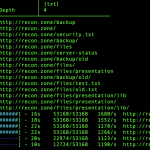

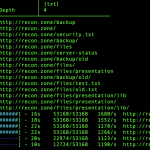

Parę dni temu (16.10.2020r.) odbyła się pierwsza edycja naszego zupełnie nowego kursu Recon Master #1. Zainteresowanie tematem było naprawdę ogromne, a kurs bardzo się Wam spodobał :) Kilka opinii uczestników poniżej: “3 godziny po szkoleniu wskazałem podatności które trzeba załatać. Dzięki czemu przytuliłem skrzynkę […] :)” Polecam dla początkujących i…

Czytaj dalej »

Cały cykl, któremu mocno kibicujemy, to aż siedem spotkań, na które możecie zapisać się tutaj. Pierwsze spotkanie odbędzie się już 21. października – podczas którego Artur Czerwiński – CTO Cisco Polska – wprowadzi w cały cykl, wspominając jednocześnie jak na aktualne problemy bezpieczeństwa patrzy firma Cisco. Całość w nawiązaniu do tzw….

Czytaj dalej »

Intro Aktualizacja – mamy przedłużony termin składania prac. Od czasu do czasu zarabiamy na reklamach / ostatnio jest to nawet więcej niż mniej. Sporo też propozycji reklamowych odrzucamy, bazując na kluczu: subiektywnie nie pasuje do wrzucenia na sekuraka. W każdym razie mamy dla Was pulę aż 20 000 PLN (minus…

Czytaj dalej »

![Przekierowania z krótkich linków i jak je znaleźć [OSINT hints] Przekierowania z krótkich linków i jak je znaleźć [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/11/linki3-150x150.png)

![Sherlock i doktor Whatsmyname – wyszukiwanie profili po nazwie użytkownika [OSINT hints] Sherlock i doktor Whatsmyname – wyszukiwanie profili po nazwie użytkownika [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/10/sherlock1-150x150.png)