O temacie donosi Zack Whittaker: Zapis z konferencji prasowej macie z kolei tutaj: Wg relacji hacker dostał się do komputera, z którego mógł sterować m.in. różnymi parametrami procesu uzdatniania wody. Włamanie trwało mniej więcej 3-5 minut i nastąpiło w sposób zdalny. Atakujący zmienił aplikowane stężenie wodorotlenku sodu ze 100ppm (parts…

Czytaj dalej »

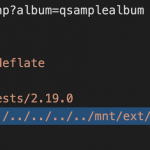

Co się później wydarzyło? Po pierwsze honeypota zaindeksowały popularne indeksery – typu Shodan, czy Censys; dodatkowo udało się uniknąć zaklasyfikowania całości jako honeypota (prawdopodobieństwo, że dany host jest właśnie podpuchą, możesz sprawdzić np. tutaj): Jak widać maszyna była widoczna jako całkiem normalne urządzenie: Co dalej? Odpowiednie urządzenie symulujące PLC od…

Czytaj dalej »

Narzędzie wykorzystywane w ramach OSINTu mogą występować w różnych formach: programów, które trzeba instalować, skryptów, które wystarczy ściągnąć, czy stron, na które wystarczy tylko wejść. Jednak chyba najprostszym w użyciu narzędziem, przynajmniej podczas przeszukiwania stron w Internecie, będzie rozszerzenie do przeglądarki, które zawsze możemy mieć pod ręką. Poniżej postaram się…

Czytaj dalej »

Jeśli interesujesz się technicznym OSINT-em, czy rekonesansem infrastruktury sieciowej – mamy dla Ciebie 4-godzinne, absolutnie unikalne szkolenie on-line od sekuraka. Zapisy tutaj: https://recon.sekurak.pl/ O czym będziemy mówili? Rekonesans poddomen, rekonesans konkurencji, automatyzacja rekonesansu, techniki pasywne i aktywne, rekonesans skasowanych (ponoć ;-) danych, nmap czy konkretne case studies – to tylko parę tematów,…

Czytaj dalej »

Jeśli chciałbyś dowiedzieć się więcej o łatwym pozyskiwaniu informacji o infrastrukturze IT swojej firmy, chciałbyś wiedzieć jak chronić się przed wrogim rekonesansem czy poznać sporo popularnych ale również niszowych sztuczek związanych z technicznym OSINT-em, kurs jest dla Ciebie. Na obecną chwilę planujemy tylko jedną jego edycję, która odbędzie się w…

Czytaj dalej »

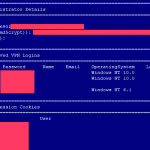

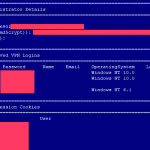

Chodzi o podatne rozwiązania VPN – Pulse Secure. Ktoś kojarzony z Rosją udostępnił 1800 adresów IP, gdzie można znaleźć te podatne rozwiązania. Jako bonus dorzucone zostały dodatkowe dane (typu loginy i hasła w plaintext – więcej o tym za chwilę): A well-known Russian-speaking Threat Actor shared details of over 1800 IPs…

Czytaj dalej »

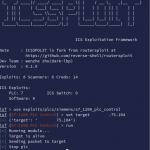

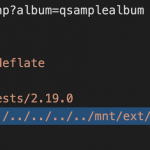

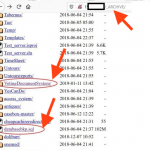

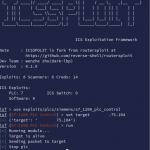

Tutaj została opisana seria podatności w popularnych urządzeniach firmy QNAP. Podatne są wersje firmware < 6.0.3, 5.2.11, 5.4.9, i choć luki zostały załatane pod koniec 2019 roku, badacz publikuje szczegóły je dopiero teraz, dodając że wg jego obliczeń podatnych jest około 450 000 urządzeń dostępnych z Internetu. Luka (czy luki)…

Czytaj dalej »

![Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum] Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

O niezabezpieczonej zupełnie bazie Elasticsearch zawierającej dane klientów firmy Fortum doniósł Bob Diachenko. Baza odkryta została przez niego 16 kwietnia 2020 roku i zawierała aż 3,376,912 rekordów danych. Rekordy zawierały takie dane jak: Imię / nazwisko email adres telefon PESEL wybrane szczegóły dotyczące zawartej umowy Sama firma dodaje, że wyciekły również numery dowodów…

Czytaj dalej »

Dumpa znaleziono w na serwerze firmly C-Planet – dostarczającej usługi IT. Wygląda to trochę na serwer testowy ;-) choć niczego nie można być w tej sytuacji pewnym. Może to taka trochę testo-produkcja. W każdym razie z tajemniczej bazy o nazwie elec_registry wyciekło około 330 tysięcy rekordów danych osobowych, a można…

Czytaj dalej »

VPNMentor donosi o wycieku około 9 GB danych należących do Decathlona Hiszpania. 9 GB, 123 miliony rekordów i dane takie jak: e-maile pracowników, niezaszyfrowane hasła pracowników, dość dokładne dane dotyczące zatrudnienia (nazwiska, adresy, telefony, poziom edukacji, kwalifikacje, …) . Jest też nieco informacji dotyczących klientów: Customer email and login information,…

Czytaj dalej »

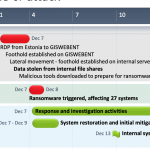

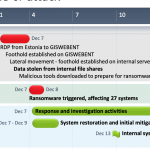

Chodzi o Pensacola na Florydzie. Ransomware dostał się do sieci miasta i poza zaszyfrowaniem danych zostały one dodatkowo wykradzione. Decydenci nie palili się do zapłacenia okupu wynoszącego $1 000 000, atakujący zatem ujawnili w ramach 'demo’ 2 GB wykradzionych informacji. Obecnie mamy dostępny zwięzły raport całego incydentu. Ważną lekcją jest…

Czytaj dalej »

O wycieku poinformował najpierw Vinny Troya: I have a major #Databreach announcement tomorrow – 1.2 BILLION people exposed from a single organization. More details soon. @lilyhnewman @troyhunt @MayhemDayOne @DataViperIO — Vinny Troia (@vinnytroia) November 19, 2019 O całej akcji donosi również Wired. W bazie nie ma np. haseł i wygląda ona…

Czytaj dalej »

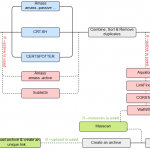

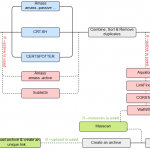

Rekonesans pasywny / aktywny. Poszukiwanie domen, adresów IP. Narzędzia, ciekawe serwisy, triki używane przez bug bounterów… tego typu rzeczy znajdziecie zaprezentowane w formie graficznej tutaj. Jeśli chcesz więcej wiedzieć o rekonesansie sieciowym odsyłam również do naszego trzyczęściowego poradnika: google hacking, zoomeye, shodan, censys oraz inne ciekawe narzędzia. –ms

Czytaj dalej »

Badacze z Kaspersky Lab informują o wykryciu nowego ransomware o nazwie Sodin. Tradycyjnie szyfruje pliki i żąda okupu za odszyfrowanie (płacenie nie jest zalecane, bo w ten sposób wspieramy przestępców). Wszystko wskazuje na to, że malware rozprowadzane jest jako usługa w modulu RaaS. Sodin korzysta z podatności CVE-2018-8453, która pozwala…

Czytaj dalej »

Pracownicy firmy Tefincon, która odpowiada za NordVPN, znaleźli w Internecie plik konfiguracyjny konkurencyjnego produktu, czyli TorGuard. Jak napisano na blogu: The file revealed how the TorGuard service was configured, displayed private keys, and contained a bunch of other infrastructural IP addresses, including the IPs of their authentication servers and similar…

Czytaj dalej »

![Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum] Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)